H3CF5020防火墙配置Word文档下载推荐.docx

H3CF5020防火墙配置Word文档下载推荐.docx

- 文档编号:13357494

- 上传时间:2022-10-10

- 格式:DOCX

- 页数:17

- 大小:481.88KB

H3CF5020防火墙配置Word文档下载推荐.docx

《H3CF5020防火墙配置Word文档下载推荐.docx》由会员分享,可在线阅读,更多相关《H3CF5020防火墙配置Word文档下载推荐.docx(17页珍藏版)》请在冰豆网上搜索。

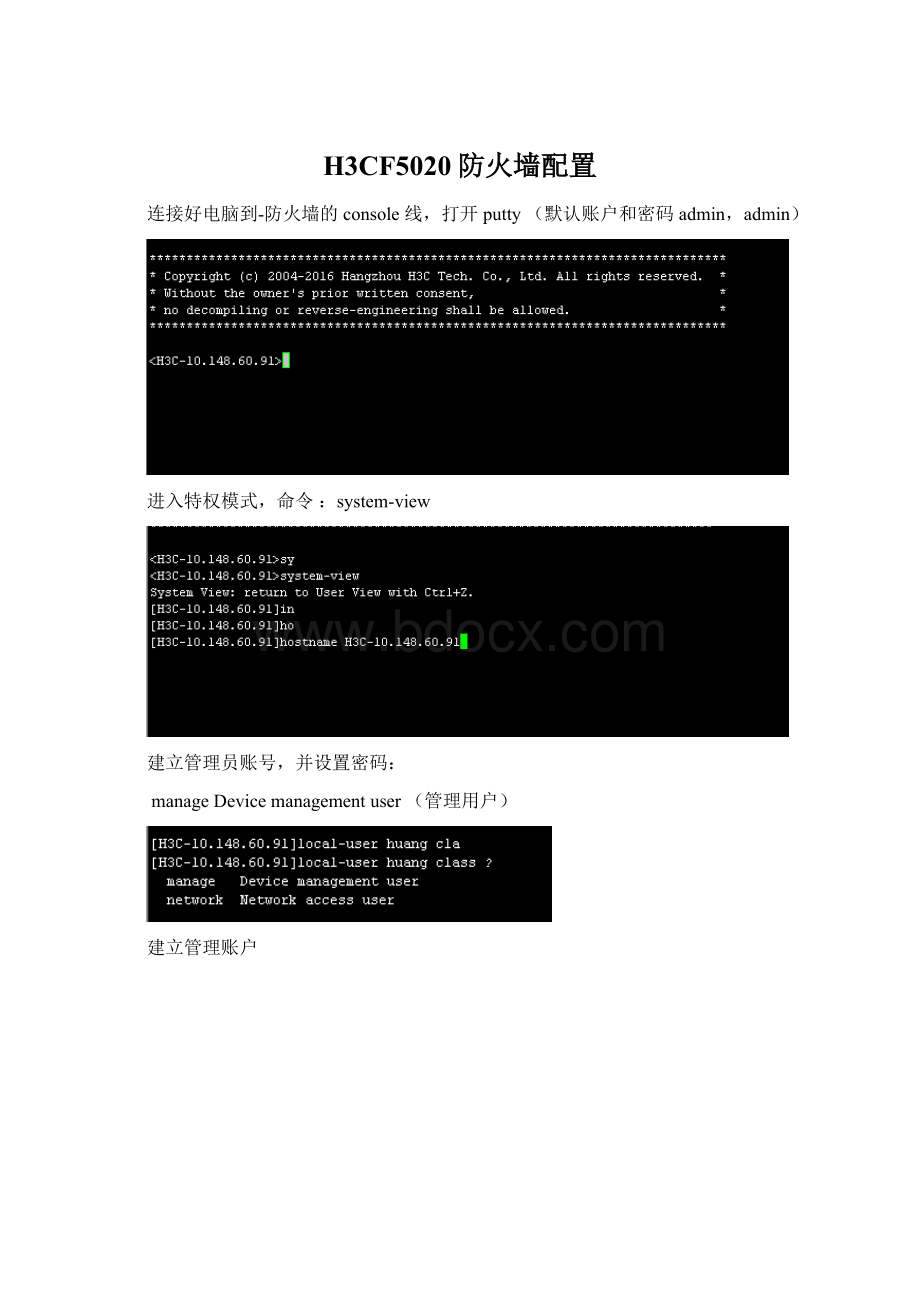

建立管理账户

没设超级密码情况下

开启HTTPS服务

设立超级密码.类似cisco的特权密码

登录验证

在全局模式下。

输入命令:

superlevel-?

进入特权模式,输入设置好的特权密码,密码隐藏

开启h3c防火墙HTTPS服务

打开WEB界面,输入IP,登录防火墙,如图

选择设备-管理员

返回到xshell界面,保存配置,命令:

save

进接口配置IP。

命令与Cisco没多大出入(全局下)

查看接口的配置,命令如下;

g1/0/0接口默认的配置,为了方便使用暂留不动,以及VRRP的配置。

portlink-moderoute类似Cisco的iprouting(三层)

进入到H3C防火墙的区域,命令如下

把对应的接口划分到对应的区域,命令如下

dissecurity-zone查看安全域状态信息

默认路由

做NAT

1.先抓取需要IP地址转换的IP段的流量,做ACL

2.建立动态地址池。

3.

4.动态NAT的应用与IP地址的转换,命令如下:

discurrent-configurationinterfaceg1/0/1查看g1/0/1的状况信息

建立一条新的拓展ACL,放行IP流量,用于安全区域的跨区域的访问应用,命令如下:

创建源区域到目的区域

过滤包3500

diszone-pairsecurity,查看所有区域的对应关系状态

security-zoneintra-zonedefaultpermit(缺省是允许流量从trust口到untrust口方向的主动访问,而不允许untrust口到trust口方向的主动访问。

当从trust口到untrust口有主动访问时,防火墙会保存这个连接信息,回应数据从untrust口到trust方向,防火墙会放行,但是不会允许untrust口到trust口的主动访问)

命令用来配置同一安全域内接口间报文处理的缺省动作为permit。

acladvancednameh3c

rule5permiticmpsource172.16.0.00.0.255.255(放行icmp)

做VRRP。

步骤如下

把需要做VRRP的接口设置为bridge(桥接模式)

然后把接口设置为trunk

discurrent-configurationinterfaceg1/0/3

配置VRRP,(在接口下)

然后在另外一台防火墙相应的接口进行相应的设置。

只是优先值设置为100(H3C默认也是100)

disvrrp查看VRRP状态(当主,down,备用自动抢占)

测试

配置VTY,并启用本地账户

配置输入模式

虚墙

建立一个名为cisco的虚墙

设置磁盘的使用上限

设置内存的使用上限

设置cpu的权重

分配接口给cisco这个虚墙,确认回车Y

启动虚墙

查询

登录虚墙cisco,可进行配置,命令;

switchtocontext

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- H3CF5020 防火墙 配置

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

国企会计岗位笔试试题及答案解析(分享).docx

国企会计岗位笔试试题及答案解析(分享).docx

行政事业单位内部审计流程图(按照新内部审计准则).xls

行政事业单位内部审计流程图(按照新内部审计准则).xls