网络管理与维护综合实训Word格式.docx

网络管理与维护综合实训Word格式.docx

- 文档编号:12954612

- 上传时间:2022-10-01

- 格式:DOCX

- 页数:15

- 大小:478.02KB

网络管理与维护综合实训Word格式.docx

《网络管理与维护综合实训Word格式.docx》由会员分享,可在线阅读,更多相关《网络管理与维护综合实训Word格式.docx(15页珍藏版)》请在冰豆网上搜索。

三、实验内容

1)手工或编程从user32.dll中获得MessageBoxA的函数地址;

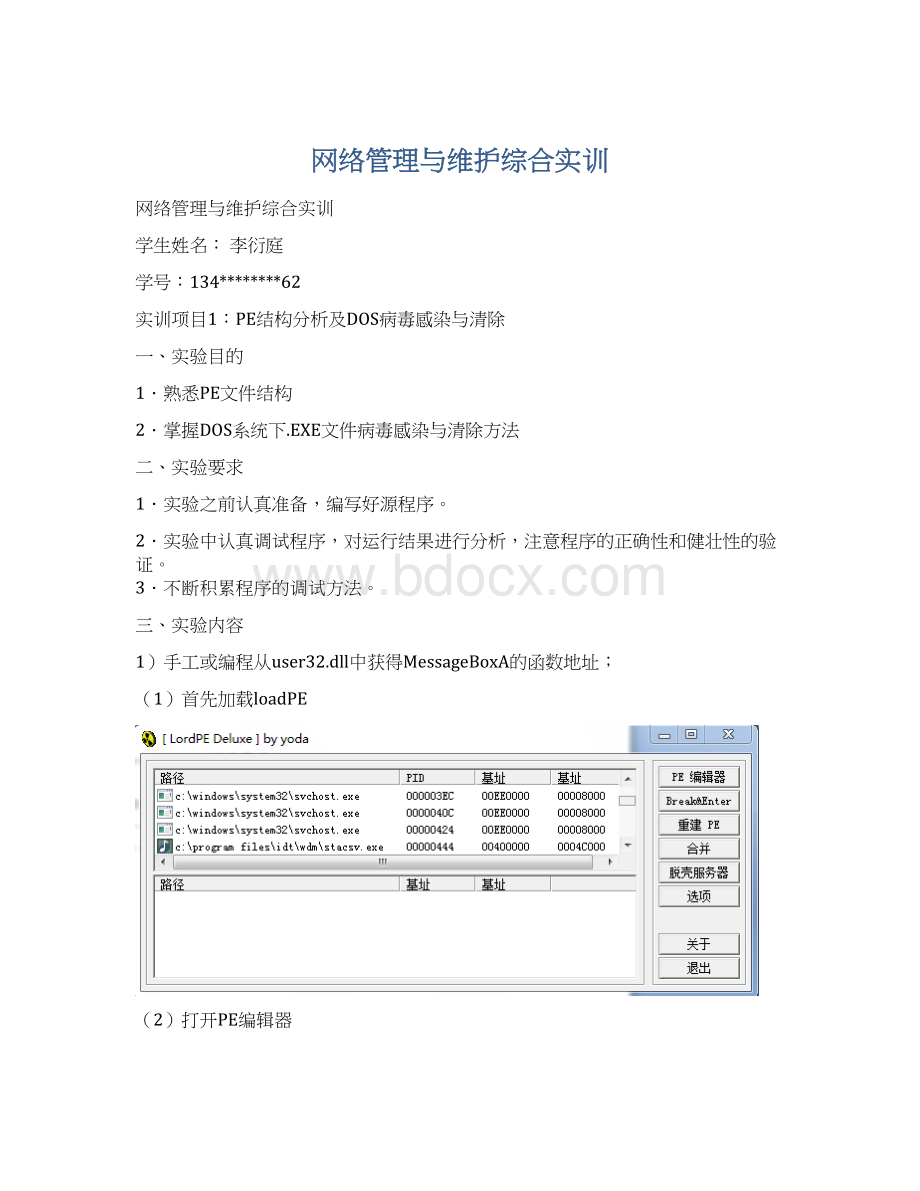

(1)首先加载loadPE

(2)打开PE编辑器

(3)打开目录

(4)进入输出表

(5)在列表中就可以找到Messagebox的信息。

经过计算可得VA即函数访问内存的逻辑地址。

2)查阅资料,结合第2章内容,根据PE结构编写一个小的工具软件,或者用PEExplorer、PEditor、Stud_PE等工具软件查看、分析PE文件格式。

针对PE文件格式,请思考:

Win32病毒感染PE文件,须对该文件作哪些修改;

(1)打开Stud_PE,并加载EXE文件;

(2)结合16进制编辑器完成EXE文件的分析

可以看到,pe文件首部包括MZ头(DOS头),PE文件头,可选映像头,数据目录表;

仔细分析各部分发现:

MZ头占了64个字节,首先是MZ标志,然后是最后一页的字节数,文件的页数,重定位地址(pe头开始)等,其中FILEaddressofrelocationtable指向PE标志(40H)。

接下来是4个字节的PE标志和20个字节的PE文件头部信息,

各字段的依次为PE节数量,时间戳,指向符号表,符号表数量,扩展PE头大小,文件属性。

这些都被封装在_IMAGE_FILE_HEADER结构中。

然后是可选映像头,占了96个字节。

这一部分字段很多,有31个,其中比较重要的有SIZEOfcode(可执行代码长度),AddressOfEntrypoint(程序入口点),Imagebase(PE文件的首选装载地址)。

然后是占有128个字节的数据表目录:

据查资料知道这一块是IMAGE-DATA-DIRECTORY结构的数组,里面每个结构体给出了重要的数据结构的RVA。

而PE头后面便是以40个字节为节长度单位的节表,下表给出了节表中几个典型的字段,

对TEXT节进行进一步分析:

根据以上对PE文件结构的分析和win32病毒感染过程的理解,感染过程中会修改的字段有:

1)得在节表中写入新的节名相应的字节数,偏移地址,对齐后的大小,本节开始位置;

2)修改映像头中的节表数目,修改程序的AddressOfEntrypoint(程序入口点);

3)更新SizeofImage;

4)写入感染标记,并将病毒代码加入新的一节;

3)示例病毒exe_v感染原理及其清除

根据所查资料得知:

exe_v只是简单地判断查找到的文件是否是有效地。

EXE文件,如果有效且无感染标志,则将病毒体增加到文件的尾部,然后修改文件头,以适应文件长度的变化,设置程序的入口地址指向病毒,并在文件头的位置设置感染标志BF。

要清除该病毒,除了要清除染毒文件的中的病毒体还恢复文件头,也就是恢复被修改的节表中的字段和程序入口点地址,并删除感染标记。

实验二Windows病毒分析与防治

掌握Windows病毒感染与清除方法

三、实验内容

1)编程实现Immunity病毒;

2)修复被Immunity感染的host_pe.exe

3)编程实现脚本病毒或宏病毒,参考相关章节爱虫/梅丽莎病毒;

修复被上述病毒感染的系统

(1)首先用RADASM编译已有的host_pe.asm生成host_pe.exe

(2)用loadPE分析host_pe.exe的内容。

入口点:

1000;

区段数目:

03;

(3)执行编译后生成的Immunity(BadDay).exe;

感染文件执行结果如下:

(4)再次分析分析host_pe.exe的内容。

改变的参数:

1)入口点4000

2)大小4CC0

3)区段数目4

4)可选首部长度0298

(5)为删除病毒,先用软件删除病毒代码段,并修改入口点地址。

修改后的首部信息:

(6)清除后执行程序:

实训项目2:

补丁管理

任务一实施网络安全加固

1.0网络安全加固目的

网络安全是企业稳定运行的保障,通过对企业网络安全进行加固,可以保护和控制本地网络信息的访问、读写等操作,避免出现病毒、非法存取、拒绝服务、网络资源非法占用和非法控制等威胁,可以有效地制止和防御网络黑客的攻击,避免机要信息的泄露。

1.1网络数据包过滤

1.1.1实验环境

本参考操作对UTM设备的数据包过滤功能进行设置,其中包括数据包内容的过滤,防火墙规则设置,网络数据流量的监控等。

管理员通过配置UTM设备,通过监测控制网络数据包来加固网络。

功能验证过程中需要三台主机配合完成,分别为一台外网主机、一台内网主机和一台DMZ区主机。

1.1.2实验步骤

1.启用数据包过滤

2.功能测试

1.1.3访问控制

1.网络访问控制

2.

防火墙DNAT规则设置

1.1.4流量监控

1.选择导航栏中“服务”页下“TrafficMonitoring”,单击“EnableTrafficMonitoring”按钮

,开启流量监控。

2.单击

链接,进入流量监控管理页面。

3.查看UTM设备流量。

流量监控的首页显示整个网络的流量状态表。

通过查看TrafficReportfor'

br0'

表中的Traffic栏中的Total值,查看当前网络中的总流量。

单击该表右下角的

图标按钮,查看网络流量的历史记录。

记录中包含多种协议的网络流量日志。

通过选择页面中左上方的下拉列表,查看特定范围的历史记录。

单击协议图表右侧的

按钮,可查看该协议的历史记录。

4.IP访问日志。

单击导航栏中的“IP”|“Summary”|“Traffic”,可以查看网络中特定IP主机的流量。

方便发现网络中主机的流量异常现象。

任务二实施主机安全加固

2.0主机安全加固目的

主机安全是包括服务器、终端/工作站等在内的计算机设备以及在操作系统/数据库系统层面的安全。

主机内通常会存放较多重要的文件和数据,往往成为黑客的主要目标,从实际运作来看,主机本身一旦遭遇攻击、病毒破坏或黑客获得了对主机的访问权,就会造成严重的损失和影响。

因此需要对主机进行加固,以预防直接从网络内部发动的攻击。

2.1补丁升级与病毒查杀

2.1.1漏洞扫描

1.QQ医生的安装

2.打开QQ医生进行修复漏洞扫描,发现系统存在漏洞如下图所示。

2.1.2系统补丁升级

1.系统客户端配置

2.补丁下载与安装

3.补丁升级验证

2.1.3杀毒软件的配置与使用

1.获取实验工具

2.杀毒软件安装与设置

3.病毒查杀验证

任务三实施应用安全加固

3.0.应用安全加固目的

应用安全,顾名思义就是保障应用程序使用过程和结果的安全。

简言之,就是针对应用程序或工具在使用过程中可能出现计算、传输数据的泄露和失窃,通过其他安全工具或策略来消除隐患。

应用安全加固是对网络应用的安全保障,对整个系统的安全策略至关重要。

3.1实现安全的远程登录

3.1.1网络环境

本参考操作需要可以相互通信的2台主机配合完成,分别扮演服务器和客户端(即工作站)两种角色。

3.1.2远程登录安全性加固与测评

1.获取实验工具

2.安装协议分析软件

3.安装SSHServer工具

4.

远程登录安全性分析

3.1.3客户端远程登录IP限制加固与测评

1.实现SSH远程访问限制

任务四实施数据安全加固

4.0.数据安全加固目的

数据安全有对立的两方面的含义:

一是数据本身的安全,主要是指采用现代密码算法对数据进行主动保护,如数据保密、数据完整性、双向强身份认证等,二是数据防护的安全,主要是采用现代信息存储手段对数据进行主动防护,如通过磁盘阵列、数据备份、异地容灾等手段保证数据的安全,数据安全是一种主动的包含措施,数据本身的安全必须基于可靠的加密算法与安全体系,所以要想保证数据的本身与防护安全,必须对数据安全进行加固。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网络 管理 维护 综合

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《稻草人》精彩读书笔记精选多篇.docx

《稻草人》精彩读书笔记精选多篇.docx