EXPORT检测方式与修补方式.docx

EXPORT检测方式与修补方式.docx

- 文档编号:12479382

- 上传时间:2023-04-19

- 格式:DOCX

- 页数:21

- 大小:1.51MB

EXPORT检测方式与修补方式.docx

《EXPORT检测方式与修补方式.docx》由会员分享,可在线阅读,更多相关《EXPORT检测方式与修补方式.docx(21页珍藏版)》请在冰豆网上搜索。

EXPORT检测方式与修补方式

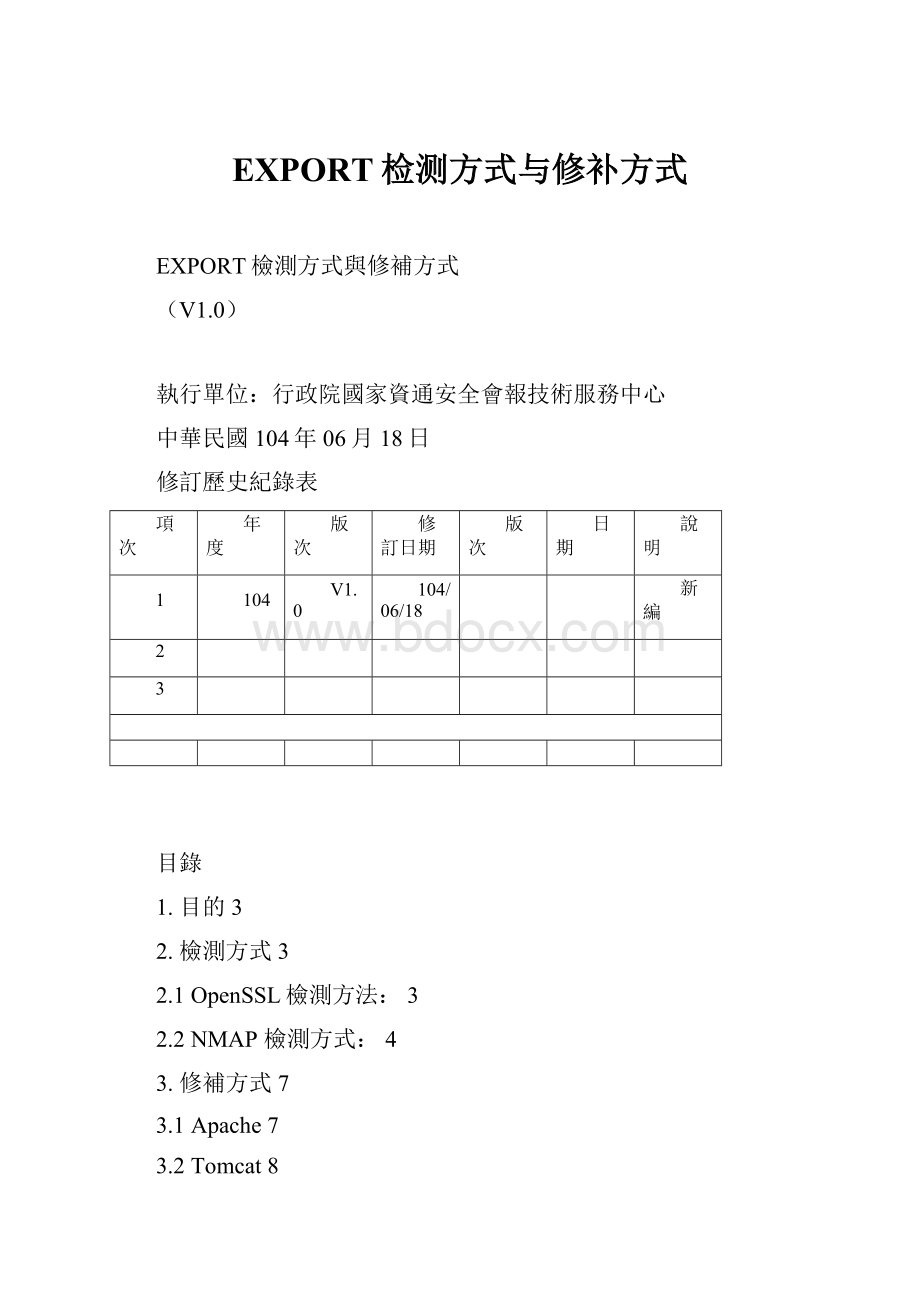

EXPORT檢測方式與修補方式

(V1.0)

執行單位:

行政院國家資通安全會報技術服務中心

中華民國104年06月18日

修訂歷史紀錄表

項次

年度

版次

修訂日期

版次

日期

說明

1

104

V1.0

104/06/18

新編

2

3

目錄

1.目的3

2.檢測方式3

2.1OpenSSL檢測方法:

3

2.2NMAP檢測方式:

4

3.修補方式7

3.1Apache7

3.2Tomcat8

3.3MicrosoftIIS10

3.4MicrosoftIIS(WindowsServer2003)13

3.5SunGlassFish16

1.目的

本文件將協助機關檢測出不安全的金鑰交換加密演算法,並進行停用。

以下將針對「檢測方式」與常見平台的「修補方式」進行說明。

2.檢測方式

本參考指引提供檢測方法,協助各機關檢測現有加密通道中,是否有提供不安全的金鑰交換加密演算法。

以下檢測方式將提供OpenSSL與NMAP工具,各機關可自行依照需求,採用合適檢測方式。

2.1OpenSSL檢測方法:

I.於Ubuntu環境中開啟終端機(Terminal)

II.執行指令:

openssls_client-connect192.168.174.122:

443-cipher'EXP'2>/dev/null|grepCipher

(本範例的檢測目標為192.168.174.122,請各機關自行更改IP位址)

III.檢視結果:

若檢測目標並沒有發現問題,則不會有執行結果。

若檢測目標被檢測出使用不安全的金鑰交換加密演算法,則會輸出Cipher的字串。

各機關在發現不安全的金鑰交換加密演算法後,則可以進一步參考"3修補方式"進行修補。

2.2NMAP檢測方式:

於Windows環境中進行檢測:

I.連結至https:

//nmap.org/download.html,下載所需版本,並進行安裝。

II.執行流程

開啟命令提示單元

開始→所有程式→附屬應用程式→命令提示字元

執行cdC:

\ProgramFiles(x86)\Nmap(如選擇免安裝版則執行cd至nmap所在位置)

III.執行檢測指令

檢測指令:

nmap--scriptssl-enum-ciphers-p44310.4.0.139-P0|find"EXP"

(此範例檢測目標為10.4.0.139,請各機關自行修改)

IV.檢視結果

若檢測目標發現使用了不安全的金鑰交換加密演算法,則會輸出相關的演算法字串,各機關單位應將所輸出的演算法進行移除。

請各機關單位進一步參考"3修補方式"。

於Linux環境中進行檢測:

I.於Linux平台中安裝nmap

安裝指令:

apt-getinstallnmap

II.執行檢測指令

檢測指令:

nmap--scriptssl-enum-ciphers-p44310.4.0.139-P0|grep"EXP"

(此範例檢測目標為10.4.0.139,請各機關自行修改)

III.檢視結果

若檢測目標發現使用了不安全的金鑰交換加密演算法,則會輸出相關的演算法字串,各機關單位應將所輸出的演算法進行移除。

請各機關單位進一步參考"3修補方式"。

3.修補方式

以下針對常見平台進行修補指引:

3.1Apache

修補平台

Apache

修補步驟

1.開啟httpd.conf(根據不同的作業系統與Apache版本,其檔案位置路徑皆不一樣)

Windows平台可能路徑:

C:

\AppServ\Apache2.2\conf\httpd.conf

Linux平台可能路徑:

/etc/httpd/conf/httpd.conf

若apache版本為2.2.26以上(含)加入下列兩段後並儲存(如下列附圖):

SSLCipherSuiteECDHE-RSA-AES128-GCM-SHA256:

ECDHE-ECDSA-AES128-GCM-SHA256:

ECDHE-RSA-AES256-GCM-SHA384:

ECDHE-ECDSA-AES256-GCM-SHA384:

DHE-RSA-AES128-GCM-SHA256:

DHE-DSS-AES128-GCM-SHA256:

kEDH+AESGCM:

ECDHE-RSA-AES128-SHA256:

ECDHE-ECDSA-AES128-SHA256:

ECDHE-RSA-AES128-SHA:

ECDHE-ECDSA-AES128-SHA:

ECDHE-RSA-AES256-SHA384:

ECDHE-ECDSA-AES256-SHA384:

ECDHE-RSA-AES256-SHA:

ECDHE-ECDSA-AES256-SHA:

DHE-RSA-AES128-SHA256:

DHE-RSA-AES128-SHA:

DHE-DSS-AES128-SHA256:

DHE-RSA-AES256-SHA256:

DHE-DSS-AES256-SHA:

DHE-RSA-AES256-SHA:

AES128-GCM-SHA256:

AES256-GCM-SHA384:

AES128-SHA256:

AES256-SHA256:

AES128-SHA:

AES256-SHA:

AES:

CAMELLIA:

DES-CBC3-SHA:

!

aNULL:

!

eNULL:

!

EXPORT:

!

DES:

!

RC4:

!

MD5:

!

PSK:

!

aECDH:

!

EDH-DSS-DES-CBC3-SHA:

!

EDH-RSA-DES-CBC3-SHA:

!

KRB5-DES-CBC3-SHA

SSLHonorCipherOrderon

若apache版本為2.2.26以下加入下列一段後並儲存(如下列

附圖):

SSLCipherSuiteHIGH:

!

aNULL:

!

EXPORT:

!

DES

2.重新啟動電腦

3.2Tomcat

修補平台

Tomcat

修補步驟

1.開啟server.xml(根據不同的作業系統與tomcat版本,其檔案位置路徑皆不一樣)

Windows平台可能路徑:

C:

\ProgramFiles\ApacheSoftwareFoundation\Tomcat6.0\conf\server.xml

C:

\ProgramFiles\ApacheSoftwareFoundation\Tomcat7.0\conf\server.xml

C:

\ProgramFiles\ApacheSoftwareFoundation\Tomcat8.0\conf\server.xml

C:

\ProgramFiles(x86)\ApacheSoftwareFoundation\Tomcat6.0\conf\server.xml

C:

\ProgramFiles(x86)\ApacheSoftwareFoundation\Tomcat7.0\conf\server.xml

C:

\ProgramFiles(x86)\ApacheSoftwareFoundation\Tomcat8.0\conf\server.xml

Linux平台路徑:

/etc/tomcat6/server.xml

/etc/tomcat7/server.xml

/etc/tomcat8/server.xml

2.找到設定加密通道的

3.修改

TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256,TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256,TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384,TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384,TLS_DHE_RSA_WITH_AES_128_GCM_SHA256,TLS_DHE_DSS_WITH_AES_128_GCM_SHA256,TLS_ECDHE_RSA_WITH_AES_128_SHA256,TLS_ECDHE_ECDSA_WITH_AES_128_SHA256,TLS_ECDHE_RSA_WITH_AES_128_SHA,TLS_ECDHE_ECDSA_WITH_AES_128_SHA,TLS_ECDHE_RSA_WITH_AES_256_SHA384,TLS_ECDHE_ECDSA_WITH_AES_256_SHA384,TLS_ECDHE_RSA_WITH_AES_256_SHA,TLS_ECDHE_ECDSA_WITH_AES_256_SHA,TLS_DHE_RSA_WITH_AES_128_SHA256,TLS_DHE_RSA_WITH_AES_128_SHA,TLS_DHE_DSS_WITH_AES_128_SHA256,TLS_DHE_RSA_WITH_AES_256_SHA256,TLS_DHE_DSS_WITH_AES_256_SHA,TLS_DHE_RSA_WITH_AES_256_SHA

完整範例如以下附圖:

4.將server.xml存檔後,進行重新開機。

3.3MicrosoftIIS

修補平台

MicrosoftIIS

修補步驟

1.選擇螢幕左下角"開始",並輸入gpedit.msc

開啟gpedit.msc後會出現"本機群組原則編輯器"

2.選擇路徑:

電腦設定→系統管理範本→網路→SSL組態設定

接著開啟"SSL加密套件順序"

開啟"SSL加密套件順序"後,選擇"已啟用",將左邊的"SSL加密套件"內的演算法清單字串複製,並將內容貼到記事本上

3.刪除含有EXPORT字串的相關演算法,刪除清單如下:

TLS_DHE_DSS_EXPORT1024_WITH_DES_CBC_SHA

SSL_RSA_EXPORT1024_WITH_DES_CBC_SHA

SSL_RSA_EXPORT1024_WITH_RC4_56_SHA

SSL_RSA_EXPORT_WITH_RC2_CBC_40_MD5

SSL_RSA_EXPORT_WITH_RC4_40_MD5

TLS_RSA_EXPORT1024_WITH_DES_CBC_SHA

TLS_RSA_EXPORT1024_WITH_RC4_56_SHA

TLS_RSA_EXPORT_WITH_RC2_CBC_40_MD5

4.將已經更改的演算法清單字串,貼回並取代原本"SSL加密套件"內的字串,

最後執行→套用→確定,儲存完畢後,即可重新啟動電腦

3.4MicrosoftIIS(WindowsServer2003)

修補平台

MicrosoftIIS(WindowsServer2003)

修補步驟

1.開始→執行

2.輸入regedit.exe

3.選擇路徑HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\

4.選擇Cipher→檔案→匯出

5.確認已選擇的子目錄是否指向SCHANNEL\Ciphers

確認無誤後,輸入備份檔名,此範例取名為cipherBackup.reg

6.儲存檔案後,請妥善保管

7.於桌面新增檔案cipher.reg

8.編輯cipher.reg的內容,插入下列資料(如附圖)後進行存檔

WindowsRegistryEditorVersion5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC240/128]

"Enabled"=dword:

00000000

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Ciphers\RC440/128]

"Enabled"=dword:

00000000

9.執行cipher.reg檔案(點兩下)

3.5SunGlassFish

修補平台

SunGlassFish

修補步驟

1.由於glassfish版本的不同,漏洞修補的方式也不同,請機關查看本機的後台(預設網址為127.0.0.1:

4848,請根據自己的ip做修正),是否Configurations底下含有server-config選項,如下圖所示:

若有,請繼續步驟2;若無,請直接跳至步驟5

2.點選Configurations->server-config->HTTPService->http-listener-2,如下圖所示

再點選SSL,如下圖

3.下拉至底下,即可看到數個選擇所支援的CipherSuites表格。

先將所有表格選擇AddAll,再Remove與”EXPORT”相關的Cipher,參考選擇如下:

4.最後上拉至最頂,點選Save,並看到Newvaluessuccessfullysaved即完成修正,不需要繼續步驟5,如下圖所示

5.開啟asadmin.bat(根據不同的作業系統與安裝位置,其檔案位置路徑皆不一樣),參考路徑為:

C:

\Sun\AppServer\bin\asadmin.bat,開啟後輸入start-domain,如下圖

6.利用記事本開啟domain.xml(根據不同的作業系統與安裝位置,其檔案位置路徑皆不一樣),參考路徑為C:

\Sun\AppServer\domains\domain1\config\domain.xml,開啟後搜尋字串ssl3-tls-ciphers。

將字串改為ssl3-tls-ciphers="+TLS_RSA_WITH_AES_128_CBC_SHA,+TLS_DHE_RSA_WITH_AES_128_CBC_SHA,+SSL_DHE_RSA_WITH_3DES_EDE_CBC_SHA,+TLS_DHE_DSS_WITH_AES_128_CBC_SHA,+SSL_DHE_DSS_WITH_3DES_EDE_CBC_SHA,+SSL_RSA_WITH_3DES_EDE_CBC_SHA,+SSL_RSA_WITH_RC4_128_MD5,+SSL_RSA_WITH_RC4_128_SHA"

並儲存,如下圖所示

7.再重新開啟asadmin.bat(根據不同的作業系統與安裝位置,其檔案位置路徑皆不一樣),參考路徑為:

C:

\Sun\AppServer\bin\asadmin.bat,開啟後輸入stop-domain,如下圖

最後再輸入start-domain即完成,如下圖

備註:

1.其餘常見平台之修補方式,敬請參考各平台之官方網站。

2.因各瀏覽器目前尚未提供官方的解決方法,因此將持續追蹤該項目,待資訊完整後,將另外補上client端建議措施。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- EXPORT 检测 方式 修补

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《搭船的鸟》教案.docx

《搭船的鸟》教案.docx