使用OllyDbg从零开始Cracking 第三十五章手脱ASPack.docx

使用OllyDbg从零开始Cracking 第三十五章手脱ASPack.docx

- 文档编号:12324933

- 上传时间:2023-04-18

- 格式:DOCX

- 页数:15

- 大小:432.60KB

使用OllyDbg从零开始Cracking 第三十五章手脱ASPack.docx

《使用OllyDbg从零开始Cracking 第三十五章手脱ASPack.docx》由会员分享,可在线阅读,更多相关《使用OllyDbg从零开始Cracking 第三十五章手脱ASPack.docx(15页珍藏版)》请在冰豆网上搜索。

使用OllyDbg从零开始Cracking第三十五章手脱ASPack

第三十五章-手脱ASPackV2.12

本章我们继续介绍脱壳,稍微增加一点难度。

我们要脱的壳是ASPack,比UPX稍微复杂那么一点点,拿UnPackMe_ASPack2.12.exe作为实验对象,这个程序我们在第三十二章介绍OEP的时候遇到过,大家应该还记得吧。

Dump的话我们用OD的插件OllyDump来完成,大家将其放到OD的插件目录下。

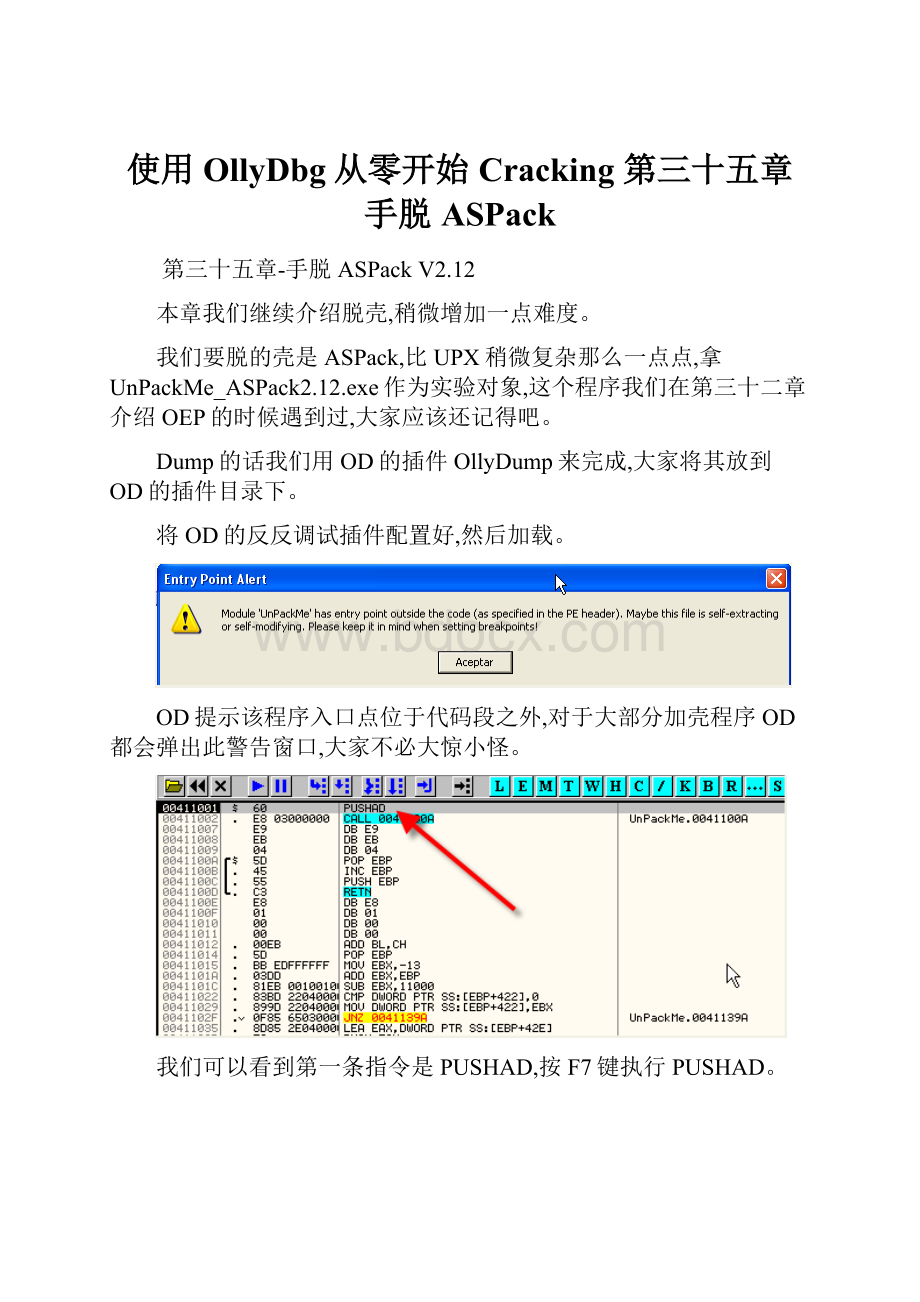

将OD的反反调试插件配置好,然后加载。

OD提示该程序入口点位于代码段之外,对于大部分加壳程序OD都会弹出此警告窗口,大家不必大惊小怪。

我们可以看到第一条指令是PUSHAD,按F7键执行PUSHAD。

在ESP寄存器值上面单击鼠标右键选择-FollowinDump,就可以在数据窗口中定位到刚刚通过PUSHAD指令保存的寄存器环境了,选中前4个字节,单击鼠标右键选择-Breakpoint-Hardware,onaccess-Dword,这样就可以给这4个字节设置硬件访问断点了。

按F9键运行起来。

断在了POPAD指令的下一行,我们直接按F7键单步跟踪到OEP处。

这里我们到了OEP处,OD这里解析有误,将代码解析为数据了,我们在反汇编窗口中单击鼠标右键选择-Analysis-Removeanalysisfrommodule,删除掉OD的分析结果,这样就能正常解析了。

我们可以看到虽然已经被解析成代码了,但是解析的还不够完整,我们还需要解析一次,继续单击鼠标右键选择-Analysis-Analysecode。

现在我们可以对该进程进行dump了,在菜单栏中找到OllyDump插件。

该插件的窗口的弹了出来,有一些选项可供我们修改,我们可以对BaseofCode进行修改,这里BaseofCode=4000(RVA),该选项相当于对代码段进行了指定,不需要像上一章那样在数据窗口中的PE头中去修改。

我们应该还记得ASPack加壳程序的原程序代码段并不是第一个区段,而是第三个区段,4000(RVA),即404000(VA),OEP也是404000,刚好在代码段中,所以BaseofCode这一项我们不需要修改。

我们可以看到下面还有一个选项RebuildImport(重建IAT),跟IMPREC的功能类似,提供了两种方式来重建IAT,这个选项对于一些简单的壳还是有效的,大家可以试一试。

我们这里就不使用这个功能了,去掉RebuildImport的对勾,为了保险起见,我们还是使用IMPREC来修复IAT。

单击dump按钮。

这里我们将dump出来的文件命名为dumpaspack.exe。

这里我们没有修复IAT直接运行起来,看看会不会报错。

提示无效的win32程序,我们需要修复IAT,打开IMPREC,定位到UnPackMe_ASPack2.12所在的进程,当前该进程停在了OEP处。

我们回到OD中,我们需要定位IAT的起始地址以及大小,还有OEP的值。

现在OEP的值我们知道了,等于404000,IMPREC要求的是RVA(相对虚拟地址),404000(VA:

虚拟地址)-400000(映像基址)=4000(RVA)。

接下来我们需要定位IAT的起始地址以及大小,我们随便找一个API函数的调用处,好,OEP的下面正好有一处CALLGetModuleHandleA。

选中CALLGetModuleHandleA这一行,单击鼠标右键选择-Follow。

这里我们可以看到直接来到了GetModuleHandleA的入口点处,并没有间接跳转(并不是所有的程序调用API函数都是通过间接跳转来实现的,该程序就没有使用间接跳转)。

这里是通过一个间接CALL来调用API函数的。

显然,4011F4是IAT其中的一项,该内存单元中保存了GetModuleHandleA的入口地址。

我们直接搜索二进制串FF25,看看能不能定位到跳转表。

我们可以看到定位到了跳转表,接着我们在数据窗口中定位到IAT。

我们将最后一个DLL中的IAT项用绿色标注出来了,地址是7C8XXXXX的形式,单击工具栏中的M按钮,在区段列表窗口中看看这类地址是属于哪个DLL。

这里我们可以看到这些地址是属于kernel32.dll的代码段。

这里IAT中的最后一个元素起始地址为401214,即401218是IAT的结束位置,现在我们再来看看IAT的起始地址是多少。

每个DLL的IAT项都是以零隔开的。

这里我们可以看到这部分绿色标注出来的数值为10XX或者11XX的形式,明显不属于任何一个DLL,而且这些数值比当前进程空间中分配内存单元中的最小地址还要小。

所以这些数值不属于任何一个DLL,也不属于任何一个区段,有可能是壳存放的一些垃圾数据,我们继续往下拉。

这部分地址是77DXXXXX的形式,我们在区段列表窗口中看看这些地址属于哪个DLL。

属于user32.dll。

区段列表窗口中还有些其他的DLL,如:

GDI32.dll,NTDLL.dll,原程序并没有用到,这几个DLL有可能是壳加载的,我们在反汇编窗口中单击鼠标右键选择-Searchfor-Allintermodularcalls看看该程序调用了哪些DLL中的API函数。

这里我们可以看到原程序总共调用了3个DLL的API函数,我们只找到了两个DLL的IAT项,NTDLL的IAT项呢?

我们随便找一个NTDLL的API函数调用处。

这一项的地址为401200,和Kernel32.dll的IAT项混在了一起。

401210这一项也被混在了Kernel32.dll的IAT项中。

好,现在我们来看看IAT的起始位置在哪里,IAT的所有元素这里我们用绿色标注出来了。

IAT的起始地址为40119C,跟跳转表中的最小地址一致。

好了,现在我们有了以下三条数据:

OEP=4000(RVA)

IAT的起始地址=119C(RVA)

IAT的大小=401218-40119C=7C。

我们将这三个值填到IMPREC中去,单击GetImports,获取IAT项。

中间一条记录是垃圾数据,我们单击kernel32.dll这条记录左边的+号,可以看到401200和401210这两项和kernel32.dll中的IAT项混在了一起。

可以看到这里ntdll.dll中分配内存空间的两个函数用kernel32.dll中两个类似的函数HeapAlloc,HeapFree替换掉了。

这里日志信息中也提示说这两个函数跟ntdll.dll中的RtlAllocateHeap,RtlFreeHeap完成的功能类似,壳也可以对这些IAT项进行修改和混淆。

好了,现在我们需要剔除掉垃圾数据,即valid显示为NO的项(无效数据),我们单击左边的+号将其展开。

我们选中第一项,单击鼠标右键选择-Disassemble/HexView(以反汇编或者16进制方式显示)。

提示读取失败,下面我们来将这些垃圾数据删除掉。

单击ShowInvalid,显示无效的数据,然后单击鼠标右键选择-Cutthunk(s)(剪切掉)。

这里这些无效数据就被剪切掉了,程序运行的时候就不会提示尝试加载不存在的API函数了。

现在,我们单击FixDump,选择我们之前dump出来的文件。

好了,修复完毕,我们双击运行修复完毕的程序dumpaspack_.exe。

运行很正常,本章的内容就结束了。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 使用OllyDbg从零开始Cracking 第三十五章手脱ASPack 使用 OllyDbg 从零开始 Cracking 第三 十五 章手脱 ASPack

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《雷雨》中的蘩漪人物形象分析 1.docx

《雷雨》中的蘩漪人物形象分析 1.docx