信息安全测试员理论知识考核要素细目表(征求意见稿).xlsx

信息安全测试员理论知识考核要素细目表(征求意见稿).xlsx

- 文档编号:11910247

- 上传时间:2023-04-13

- 格式:XLSX

- 页数:72

- 大小:62.46KB

信息安全测试员理论知识考核要素细目表(征求意见稿).xlsx

《信息安全测试员理论知识考核要素细目表(征求意见稿).xlsx》由会员分享,可在线阅读,更多相关《信息安全测试员理论知识考核要素细目表(征求意见稿).xlsx(72页珍藏版)》请在冰豆网上搜索。

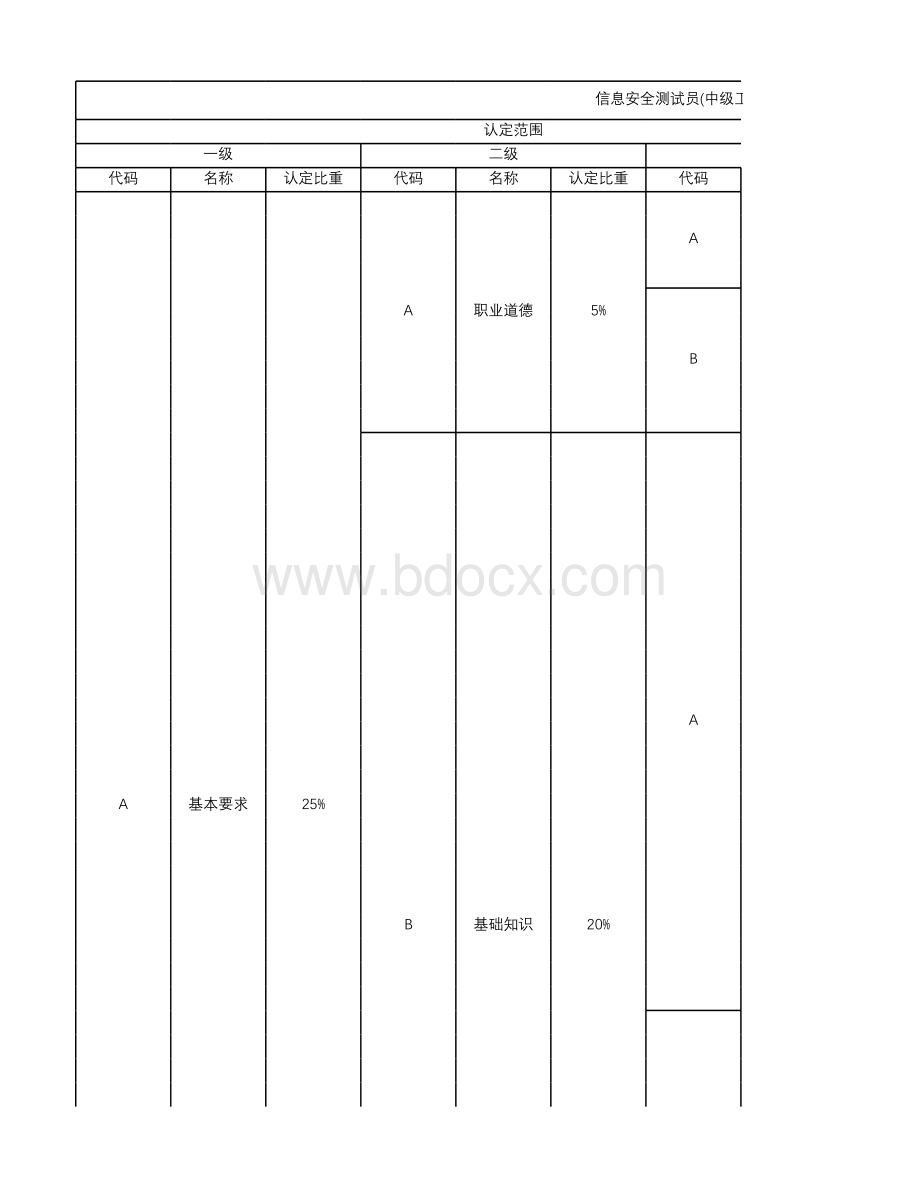

信息安全测试员(中级工)理论知识考核要素细目表(征求意见稿)认定范围一级二级三级代码名称认定比重代码名称认定比重代码A基本要求25%A职业道德5%ABB基础知识20%ABCDB相关知识75%A安全研究25%ABBB脆弱性测试25%ABC渗透测试20%AB相关知识75%B脆弱性测试25%BD修复防护5%ABC渗透测试20%A注:

鉴定点的重要程度是指每个鉴定点在所属鉴定范围中的相对重要性水平,它反映了每个鉴定点与其他鉴定点相对重要程度。

X为最重要的核心要素,为职业活动必备的知识点,一般占85%以上;Y为一般要素,不超过10%;Z为辅助性要素,不超过5%。

参考资料:

网络安全等级测评师培训教材,电子工业出版社,公安部信息安全等级保护评估中心,9787121405853职业道德(第4版)-职业技能培训教材,中国劳动社会保障出版社,人力资源和社会保障部教材办公室,9787516734681现代企业文化与职业道德(第三版),高等教育出版社,苏万益,成光琳,9787040550061现代操作系统(原书第4版),机械工业出版社,荷AndrewS.Tanenbaum、荷HerbertBos,9787111573692WindowsServer2016系统配置与管理,电子工业出版社,刘芃、刘婷、刘群,9787121364884华为HCNA路由与交换学习指南2019版,人民邮电出版社,51CTO韩立刚,9787115507761HCNA-WLAN学习指南2016版,人民邮电出版社,高峰,9787115408037统计学入门很简单看得懂的极简统计学,人民邮电出版社,涌井良幸/涌井贞美,9787115514349网络安全渗透测试,电子工业出版社,苗春雨、曹雅斌,9787121418679计算机网络安全与实验教程(第3版微课视频版),清华大学出版社,马丽梅、徐峰,9787302584193网络空间安全素养导论,清华大学出版社,黄波、马颜军,9787302527664信息安全与技术(第2版),清华大学出版社,朱海波、辛海涛、刘湛清,9787302505068Web安全攻防:

渗透测试实战指南,电子工业出版社,徐焱、李文轩、王东亚,9787121342837网络安全渗透测试,西安电子科技大学出版社,王晓东,9787560656571基于数据分析的网络安全,中国电力出版社,迈克尔柯林斯,9787519837808网络与信息安全基础,电子工业出版社,王颖、蔡毅,9787121366901网络攻击与防御技术,清华大学出版社,王群,9787302518327Wireshark网络分析从入门到实践,人民邮电出版社,李华峰、陈虹,9787115505224信息安全工程师教程,清华大学出版社,蔣建春,9787302559344鉴定点代码名称名称比例职业道德基本知识2%001爱岗敬业002诚实守信003维护组织利益004奉献社会职业守则3%001遵纪守法,保密合规002忠于职守,廉洁自律003客观严谨,公平公正004流程规范,操作安全005认真负责,团结协作006挑战自我,勇于创新计算机基础知识12%001操作系统的概述002Windows用户的概述003Windows用户的管理方法004Windows用户组的概述005Windows用户组的管理方法006Windows文件权限的功能007DOS操作系统的概述008DOS操作系统的常用命令009Linux系统的概念010Linux系统的目录结构011Linux系统的文件管理012Linux系统的用户管理013Linux系统的常用命令014办公软件的概述015开发软件的概述016网络的分类017TCP/IP模型的概述018IP的概念019IPv4编址的方法020数据封装的过程021网络地址转换的工作原理022组网的基本方法023组网的基本特点024网络配置的命令网络安全知识6%001网络安全的基础知识002密码学的基础知识003Web应用安全的基础知识004网络协议安全的基础知识信息安全测试员(中级工)理论知识考核要素细目表(征求意见稿)三级005中间件安全的基础知识006社会工程学的基础知识007安全审计技术的基础知识008恶意软件检测的基础知识009入侵检测技术的基础知识010备份技术的基础知识011恢复技术的基础知识012云计算的基础知识工作常用知识1%001网络安全专业英语的基本词汇002数据统计分析的基本方法相关法律、法规及标准知识1%001网络安全法律的概述002网络安全主要法规的概述003网络安全主要标准的概述漏洞信息研究19%001漏洞编号的含义002主流漏洞信息共享平台的使用003漏洞报告的梳理004身份认证攻击的原理005身份认证攻击的危害006身份认证攻击的利用007SQL注入漏洞的原理008SQL注入漏洞的危害009SQL注入漏洞的利用010文件上传漏洞的原理011文件上传漏洞的危害012文件上传漏洞的利用013文件包含漏洞的原理014文件包含漏洞的危害015文件包含漏洞的利用016文件下载漏洞的原理017文件下载漏洞的危害018文件下载漏洞的利用019跨站脚本攻击漏洞的原理020跨站脚本攻击漏洞的危害021跨站脚本攻击漏洞的利用022命令执行漏洞的原理023命令执行漏洞的危害024命令执行漏洞的利用025代码执行漏洞的原理026代码执行漏洞的危害027代码执行漏洞的利用028跨站请求伪造漏洞的原理029跨站请求伪造漏洞的危害网络安全知识6%030跨站请求伪造漏洞的利用031服务端请求伪造漏洞的原理032服务端请求伪造漏洞的危害033服务端请求伪造漏洞的利用034XML外部实体注入漏洞的原理035XML外部实体注入漏洞的危害036XML外部实体注入漏洞的利用037漏洞定级的概念038漏洞定级的方法漏洞工具研究6%001漏洞关键信息提取的方法002虚拟化应用程序的概述003虚拟化应用程序的使用004VMwareWorkstation的使用005Virtualbox的使用006Docker的基础指令007Dockerfile的编写008DockerCompose的使用009数据库的搭建010中间件的搭建011编程语言运行环境的搭建012漏洞环境的搭建测试准备12%001信息收集的概念002信息收集的分类003信息收集的目的004真实IP的查询005内容分发网络的概述006内容分发网络的查询007域名的概述008域名系统的概述009域名系统的工作原理010域名的查询011子域名的收集012域名备案信息的概述013域名备案信息的收集014旁站的收集015C段的收集016内容管理系统的查询017Web应用信息的收集018数据库信息的查询019GoogleHacking的概述020GoogleHacking的使用021物联网搜索引擎的概述022物联网搜索引擎的使用023端口开放情况的查询024高危端口的安全威胁测试实施13%001安全压力的概述002安全压力测试工具的使用003KaliLinux的概述004KaliLinux的使用005MetasploitFramework的概述006MetasploitFramework的使用007BurpSuite的概述008BurpSuite的使用009WebShell的概述010WebShell的使用011WebShell管理工具的概述012WebShell管理工具的使用013Web漏洞扫描工具的概述014Web漏洞扫描工具的使用015主机漏洞扫描工具的概述016主机漏洞扫描工具的使用017端口扫描工具的概述018端口扫描工具的使用019敏感信息探测工具的概述020敏感信息探测工具的使用021漏洞利用工具的概述022漏洞利用工具的使用023浏览器渗透插件的概述024浏览器渗透插件的使用025暴力破解工具的概述026暴力破解工具的使用测试评估13%001流量分析工具的概述002流量分析工具的使用003远程连接工具的概述004远程连接工具的使用005恶意代码查杀工具的概述006恶意代码查杀工具的使用007应用操作记录的存储位置008Windows系统日志的概述009Windows系统日志分析工具的使用010Windows系统日志的提取方法011Linux系统日志的概述012Linux系统日志分析工具的使用013Linux系统日志的提取方法014Web应用日志的概述015Web应用日志分析工具的使用016Web应用日志的提取方法017数据库日志的概述018数据库日志分析工具的使用019数据库日志的提取方法020应用系统的概述021典型业务的流程022典型应用系统的功能点023渗透测试操作对系统服务的影响024渗透测试操作对操作系统的影响025渗透测试操作对数据库的影响026渗透测试操作对企业网络的影响测试管理7%001渗透测试的定义002渗透测试的特性003渗透测试的分类004渗透测试的步骤005渗透测试的原则006渗透测试方案的要素007Windows主机漏洞的危害008Windows主机漏洞的利用009Liunx主机漏洞的危害010Linux主机漏洞的利用011关系型数据库漏洞的危害012关系型数据库漏洞的利用013非关系型数据库漏洞的危害014非关系型数据库漏洞的利用测试数据整理3%001Web应用扫描报告的解读002主机扫描报告的解读003Web应用扫描报告的整理004主机扫描报告的整理005测试数据的归档006测试记录的整理漏洞修复测试2%001Web应用漏洞的防护002Web应用漏洞修复有效性的验证003主机漏洞修复有效性的验证004数据库漏洞修复有效性的验证测试评估13%注:

鉴定点的重要程度是指每个鉴定点在所属鉴定范围中的相对重要性水平,它反映了每个鉴定点与其他鉴定点相对重要程度。

X为最重要的核心要素,为职业活动必备的知识点,一般占85%以上;Y为一般要素,不超过10%;Z为辅助性要素,不超过5%。

参考资料:

网络安全等级测评师培训教材,电子工业出版社,公安部信息安全等级保护评估中心,9787121405853职业道德(第4版)-职业技能培训教材,中国劳动社会保障出版社,人力资源和社会保障部教材办公室,9787516734681现代企业文化与职业道德(第三版),高等教育出版社,苏万益,成光琳,9787040550061现代操作系统(原书第4版),机械工业出版社,荷AndrewS.Tanenbaum、荷HerbertBos,9787111573692WindowsServer2016系统配置与管理,电子工业出版社,刘芃、刘婷、刘群,9787121364884华为HCNA路由与交换学习指南2019版,人民邮电出版社,51CTO韩立刚,9787115507761HCNA-WLAN学习指南2016版,人民邮电出版社,高峰,9787115408037统计学入门很简单看得懂的极简统计学,人民邮电出版社,涌井良幸/涌井贞美,9787115514349网络安全渗透测试,电子工业出版社,苗春雨、曹雅斌,9787121418679计算机网络安全与实验教程(第3版微课视频版),清华大学出版社,马丽梅、徐峰,9787302584193网络空间安全素养导论,清华大学出版社,黄波、马颜军,9787302527664信息安全与技术(第2版),清华大学出版社,朱海波、辛海涛、刘湛清,9787302505068Web安全攻防:

渗透测试实战指南,电子工业出版社,徐焱、李文轩、王东亚,9787121342837网络安全渗透测试,西安电子科技大学出版社,王晓东,9787560656571基于数据分析的网络安全,中国电力出版社,迈克尔柯林斯,9787519837808网络与信息安全基础,电子工业出版社,王颖、蔡毅,9787121366901网络攻击与防御技术,清华大学出版社,王群,9787302518327Wireshark网络分析从入门到实践,人民邮电出版社,李华峰、陈虹,9787115505224信息安全工程师教程,清华大学出版社,蔣建春,9787302559344重要程度XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXYYZXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX信息安全测试员(高级工)理论知识考核要素细目表(征求意见稿)认定范围一级二级三级代码名称认定比重代码名称认定比重代码A基本要求15%A职业道德5%ABB基础知识10%ABCDB相关知识85%A安全研究20%ABB脆弱性测试30%AA安全研究20%ABB相关知识85%B脆弱性测试30%AC渗透测试30%ABCD修复防护5%ABC注:

鉴定点的重要程度是指每个鉴定点在所属鉴定范围中的相对重要性水平,它反映了每个鉴定点与其他鉴定点相对重要程度。

X为最重要的核心要素,为职业活动必备的知识点,一般占85%以上;Y为一般要素,不超过10%;Z为辅助性要素,不超过5%。

参考资料:

网络安全等级测评师培训教材,电子工业出版社,公安部信息安全等级保护评估中心,9787121405853职业道德(第4版)-职业技能培训教材,中国劳动社会保障出版社,人力资源和社会保障部教材办公室,9787516734681现代企业文化与职业道德(第三版),高等教育出版社,苏万益,成光琳,9787040550061数据库系统概论(第5版),高等教育出版社,王珊、萨师煊,9787040406641MySQL必知必会,人民邮电出版社,英BenForta,9787115191120内网安全攻防:

渗透测试实战指南,电子工业出版社,徐焱、贾晓璐,9787121377938内网渗透体系建设,电子工业出版社,付浩、刘福鹏、李博文、秦凯,9787121441349从实践中学习KALILINUX网络扫描,机械工业出版社,大学霸IT达人,9787111630364从实践中学习Nessus与OpenVAS漏洞扫描,机械工业出版社,大学霸IT达人,9787111656975从实践中学习Metasploit5渗透测试,机械工业出版社,大学霸IT达人,9787111630852Web安全原理分析与实践,清华大学出版社,闵海钊、李江涛、张敬、刘新鹏,9787302537694网络安全渗透测试,电子工业出版社,苗春雨、曹雅斌,9787121418679计算机网络安全与实验教程(第3版微课视频版),清华大学出版社,马丽梅、徐峰,9787302584193网络空间安全素养导论,清华大学出版社,黄波、马颜军,9787302527664信息安全与技术(第2版),清华大学出版社,朱海波、辛海涛、刘湛清,9787302505068Web安全攻防:

渗透测试实战指南,电子工业出版社,徐焱、李文轩、王东亚,9787121342837网络安全渗透测试,西安电子科技大学出版社,王晓东,9787560656571基于数据分析的网络安全,中国电力出版社,迈克尔柯林斯,9787519837808网络与信息安全基础,电子工业出版社,王颖、蔡毅,9787121366901网络攻击与防御技术,清华大学出版社,王群,9787302518327Wireshark网络分析从入门到实践,人民邮电出版社,李华峰、陈虹,9787115505224信息安全工程师教程,清华大学出版社,蔣建春,9787302559344鉴定点代码名称名称比例职业道德基本知识2%001爱岗敬业002诚实守信003维护组织利益004奉献社会职业守则3%001遵纪守法,保密合规002忠于职守,廉洁自律003客观严谨,公平公正004流程规范,操作安全005认真负责,团结协作006挑战自我,勇于创新计算机基础知识3%001HTML语言的代码基础002JavaScript语言的代码基础003Python语言的代码基础004Java语言的代码基础005PHP语言的代码基础006数据库语言的语法基础网络安全知识5%001密码学的基础知识002Web应用安全的基础知识003网络协议安全的基础知识004中间件安全的基础知识005社会工程学的基础知识006恶意软件检测的基础知识007入侵检测技术的基础知识008备份技术的基础知识009恢复技术的基础知识010云计算的基础知识工作常用知识1%001网络安全专业英语的基本词汇002应用文写作的特点相关法律、法规及标准知识1%001网络安全法律的概述002网络安全主要法规的概述003网络安全主要标准的概述漏洞信息研究19%001主流漏洞信息共享平台的组成元素002反序列化类漏洞的原理003反序列化类漏洞的利用004反序列化类漏洞的危害005SQL注入漏洞的原理006SQL注入漏洞的利用007SQL注入漏洞的绕过信息安全测试员(高级工)理论知识考核要素细目表(征求意见稿)三级008文件上传漏洞的原理009文件上传漏洞的利用010文件上传漏洞的绕过011文件包含漏洞的原理012文件包含漏洞的利用013文件包含漏洞的绕过014文件下载漏洞的危害015文件下载漏洞的利用016文件下载漏洞的绕过017跨站脚本攻击漏洞的原理018跨站脚本攻击漏洞的利用019跨站脚本攻击漏洞的绕过020命令执行漏洞的原理021命令执行漏洞的利用022命令执行漏洞的绕过023代码执行漏洞的原理024代码执行漏洞的利用025代码执行漏洞的绕过026跨站请求伪造漏洞的原理027跨站请求伪造漏洞的利用028跨站请求伪造漏洞的绕过029服务端请求伪造漏洞的原理030服务端请求伪造漏洞的利用031服务端请求伪造漏洞的绕过032XML外部实体注入漏洞的原理033XML外部实体注入漏洞的利用034XML外部实体注入漏洞的绕过035公开漏洞危害的评估036漏洞评估报告编写的要素037漏洞复现报告编写的要素038漏洞复现报告编写的注意事项漏洞工具研究1%001已披露漏洞的测试工具使用方法002漏洞触发代码的编写信息收集9%001信息收集的概念002信息收集的目的003真实IP的查询004内容分发网络的查询005域名的查询006子域名的收集007域名备案信息的收集008旁站的收集009C段的收集漏洞信息研究19%010内容管理系统的查询011Web应用信息的收集012数据库信息的查询013GoogleHacking的使用014物联网搜索引擎的使用015端口开放情况的查询016高危端口的安全威胁017多维度数据的关联梳理018多维度数据的关联分析测试实施21%001安全压力测试的实施002渗透测试的步骤003渗透测试方案的要素004KaliLinux的使用005BurpSuite的使用006WebShell管理工具的使用007端口扫描工具的使用008漏洞利用工具的使用009漏洞扫描工具的使用010暴力破解工具的使用011远程连接工具的使用012SQL注入漏洞的测试方法013跨站脚本攻击漏洞的测试方法014跨站请求伪造漏洞的测试方法015服务端请求伪造漏洞的测试方法016任意文件上传漏洞的测试方法017任意文件下载漏洞的测试方法018文件包含漏洞的测试方法019暴力破解漏洞的测试方法020命令执行漏洞的测试方法021代码执行漏洞的测试方法022XML外部实体注入漏洞的测试方法023反序列化漏洞的测试方法024信息泄露的测试方法025NoSQL注入漏洞的测试方法026XPATH注入漏洞的测试方法027Apache的测试方法028IIS的测试方法029Tomcat的测试方法030WebLogic的测试方法031Nginx的测试方法032PHP开发框架的测试方法033Python开发框架的测试方法信息收集9%034Java开发框架的测试方法035第三方插件的测试方法036关系型数据库的测试方法037非关系型数据库的测试方法038典型内容管理系统的测试方法039Linux主机的测试方法040Windows主机的测试方法041Docker的测试方法042移动应用服务端的测试方法测试准备1%001系统业务负载的判断方法002漏洞测试对系统运行的影响环境恢复11%001Windows操作系统的文件组成002Windows文件查找命令的使用003Windows文件搜索工具的使用004Linux操作系统的文件组成005Linux中文件查找命令的使用006Linux中内容查找命令的使用007应用操作记录的存储位置008应用操作记录的格式009Windows系统日志的提取方法010Windows系统日志的分析方法011Linux系统日志的提取方法012Linux系统日志的分析方法013Web应用日志的分析方法014Web攻击的日志特征015Web后门的日志特征016数据库日志的提取方法017数据库日志的分析方法018日志分析工具的使用019流量分析工具的使用020网络扫描流量的分析方法021网络协议攻击流量的分析方法022Web应用攻击流量的分析方法测试管理18%001渗透测试的实施方法002Windows主机漏洞的原理003Windows主机漏洞的危害004Windows主机漏洞的利用005Linux主机漏洞的原理006Linux主机漏洞的危害007Linux主机漏洞的利用008关系型数据库漏洞的原理009关系型数据库漏洞的危害010关系型数据库漏洞的利用011非关系型数据库漏洞的原理012非关系型数据库漏洞的危害013非关系型数据库漏洞的利用014中间件漏洞的原理015中间件漏洞的危害016中间件漏洞的利用017移动应用漏洞的危害018内网渗透的概述019内网环境的经典场景020Windows工作组的概念021Windows域的概念022WindowsPowerShell的基础知识023WindowsPowerShell的常用命令024内网渗透中信息收集的概述025内网穿透的概述026权限提升的概述027横向移动的概述028PowerShell攻击框架的概述029PowerShell攻击框架的使用030MetasploitFramework的概述031MetasploitFramework的使用032CobaltStrike的概述033CobaltStrike的部署034CobaltStrike的使用035测试异常情况的判断方法036测试异常应急的处置方法测试报告编制2%001Web应用漏洞测试数据的处理002主机漏洞测试数据的处理003中间件漏洞测试数据的处理004数据库漏洞测试数据的处理005漏洞测试报告的编制漏洞修复测试3%001Web应用漏洞的分析002中间件漏洞的分析003数据库漏洞的分析004Web应用漏洞的修复005中间件漏洞的修复006漏洞修复有效性的验证测试管理18%注:

鉴定点的重要程度是指每个鉴定点在所属鉴定范围中的相对重要性水平,它反映了每个鉴定点与其他鉴定点相对重要程度。

X为最重要的核心要素,为职业活动必备的知识点,一般占85%以上;Y为一般要素,不超过10%;Z为辅助性要素,不超过5%。

参考资料:

网络安全等级测评师培训教材,电子工业出版社,公安部信息安全等级保护评估中心,9787121405853职业道德(第4版)-职业技能培训教材,中国劳动社会保障出版社,人力资源和社会保障部教材办公室,9787516734681现代企业文化与职业道德(第三版),高等教育出版社,苏万益,成光琳,9787040550061数据库系统概论(第5版),高等教育出版社,王珊、萨师煊,9787040406641MySQL必知必会,人民邮电出版社,英BenForta,9787115191120内网安全攻防:

渗透测试实战指南,电子工业出版社,徐焱、贾晓璐,9787121377938内网渗透体系建设,电子工业出版社,付浩、刘福鹏、李博文、秦凯,9787121441349从实践中学习KALILINUX网络扫描,机械工业出版社,大学霸IT达

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 信息 安全 测试 理论知识 考核 要素 细目 征求意见

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《铁皮石斛生产全产业链管控技术规范》(报批稿).docx

《铁皮石斛生产全产业链管控技术规范》(报批稿).docx