密码学复习题.doc

密码学复习题.doc

- 文档编号:116046

- 上传时间:2022-10-03

- 格式:DOC

- 页数:7

- 大小:413KB

密码学复习题.doc

《密码学复习题.doc》由会员分享,可在线阅读,更多相关《密码学复习题.doc(7页珍藏版)》请在冰豆网上搜索。

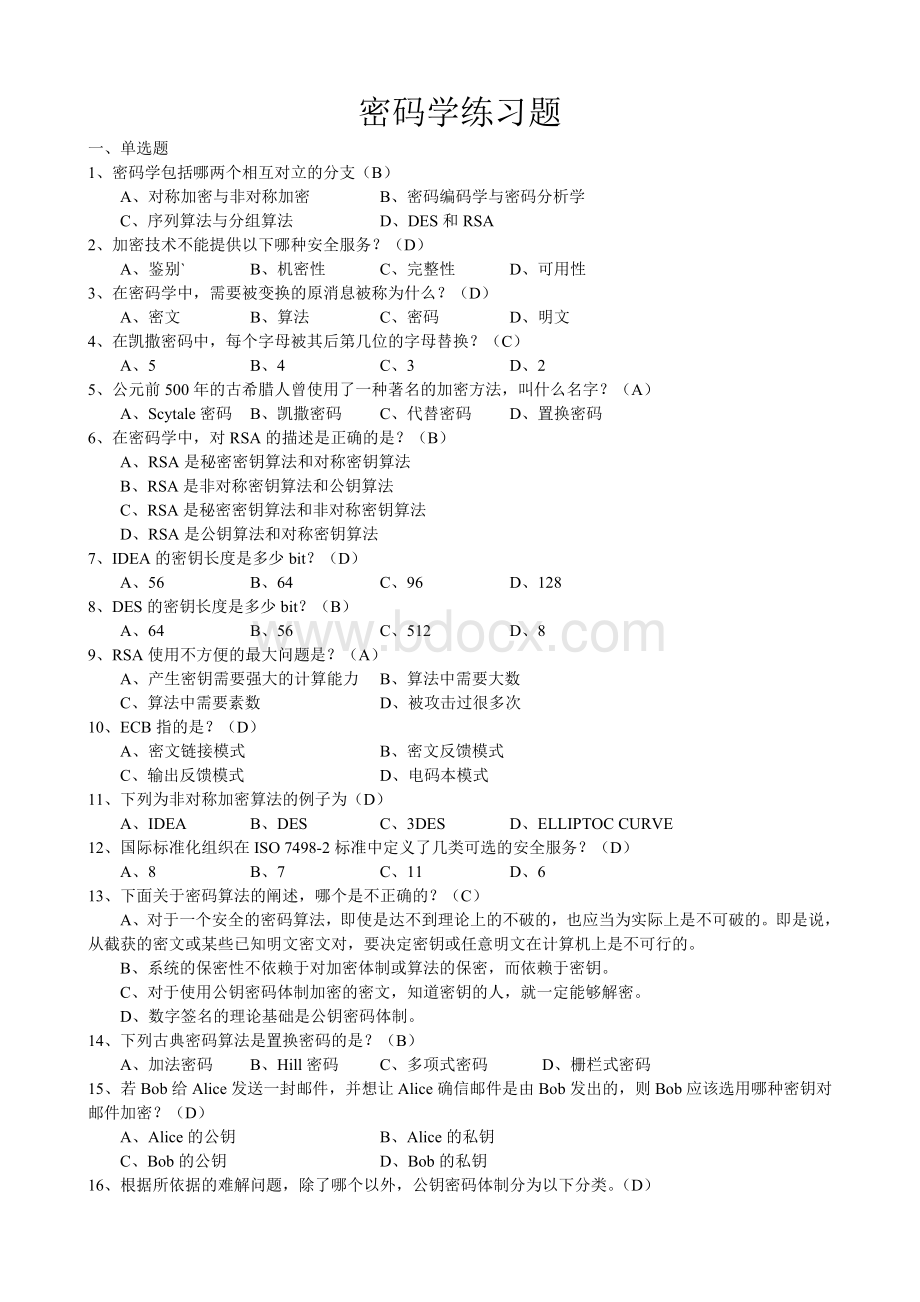

密码学练习题

一、单选题

1、密码学包括哪两个相互对立的分支(B)

A、对称加密与非对称加密 B、密码编码学与密码分析学

C、序列算法与分组算法 D、DES和RSA

2、加密技术不能提供以下哪种安全服务?

(D)

A、鉴别` B、机密性 C、完整性 D、可用性

3、在密码学中,需要被变换的原消息被称为什么?

(D)

A、密文 B、算法 C、密码 D、明文

4、在凯撒密码中,每个字母被其后第几位的字母替换?

(C)

A、5 B、4 C、3 D、2

5、公元前500年的古希腊人曾使用了一种著名的加密方法,叫什么名字?

(A)

A、Scytale密码 B、凯撒密码 C、代替密码 D、置换密码

6、在密码学中,对RSA的描述是正确的是?

(B)

A、RSA是秘密密钥算法和对称密钥算法

B、RSA是非对称密钥算法和公钥算法

C、RSA是秘密密钥算法和非对称密钥算法

D、RSA是公钥算法和对称密钥算法

7、IDEA的密钥长度是多少bit?

(D)

A、56 B、64 C、96 D、128

8、DES的密钥长度是多少bit?

(B)

A、64 B、56 C、512 D、8

9、RSA使用不方便的最大问题是?

(A)

A、产生密钥需要强大的计算能力 B、算法中需要大数

C、算法中需要素数 D、被攻击过很多次

10、ECB指的是?

(D)

A、密文链接模式 B、密文反馈模式

C、输出反馈模式 D、电码本模式

11、下列为非对称加密算法的例子为(D)

A、IDEA B、DES C、3DES D、ELLIPTOCCURVE

12、国际标准化组织在ISO7498-2标准中定义了几类可选的安全服务?

(D)

A、8 B、7 C、11 D、6

13、下面关于密码算法的阐述,哪个是不正确的?

(C)

A、对于一个安全的密码算法,即使是达不到理论上的不破的,也应当为实际上是不可破的。

即是说,从截获的密文或某些已知明文密文对,要决定密钥或任意明文在计算机上是不可行的。

B、系统的保密性不依赖于对加密体制或算法的保密,而依赖于密钥。

C、对于使用公钥密码体制加密的密文,知道密钥的人,就一定能够解密。

D、数字签名的理论基础是公钥密码体制。

14、下列古典密码算法是置换密码的是?

(B)

A、加法密码 B、Hill密码 C、多项式密码 D、栅栏式密码

15、若Bob给Alice发送一封邮件,并想让Alice确信邮件是由Bob发出的,则Bob应该选用哪种密钥对邮件加密?

(D)

A、Alice的公钥 B、Alice的私钥

C、Bob的公钥 D、Bob的私钥

16、根据所依据的难解问题,除了哪个以外,公钥密码体制分为以下分类。

(D)

A、大整数分解问题 B、离散对数问题

C、椭圆曲线离散对数问题 D、生日悖论

17、公钥密码学的思想最早是谁提出的?

(B)

A、欧拉(Euler) B、迪菲(Diffie)和赫尔曼(Hellman)

C、费马(Fermat) D、Rivest、Shamir、Adleman

18、在RSA算法中,取p=3,q=11,e=3,则d等于(D)

A、33 B、20 C、14 D、7

19、以下各种加密算法中属于古典加密算法的是(B)

A、DES加密算法 B、Caesar替代法

C、IDEA加密算法 D、Diffie-Hellman加密算法

20、以下各种加密算法中属于对称加密算法的是(A)

A、DES加密算法 B、Caesar替代法

C、Vigenere算法 D、Diffie-Hellman加密算法

21、以下各种加密算法中属于非对称加密算法的是(D)

A、DES加密算法 B、Caesar替代法

C、Vigenere算法 D、Diffie-Hellman加密算法

22、RSA算法的安全理论基础是(B)

A、离散对数难题 B、整数分解难题

C、背包难题 D、代替和置换

23、除了(E)以外,密码体制主要由以下各部分组成。

A.明文空间 B.密文空间

C.密钥空间 D.加密算法

E.保密系统 F.解密算法

24、下面关于密码算法的阐述,()是不正确的。

A.对于一个安全的密码算法,即使是达不到理论上的不破的,也应当为实际上是不可破的。

即是说,从截获的密文或某些已知明文密文对,要决定密钥或任意明文在计算机上是不可行的。

B.系统的保密性不依赖于对加密体制或算法的保密,而依赖于密钥(这就是著名的Kerckhoff原则)。

C.对于使用公钥密码体制加密的密文,知道密钥的人,就一定能够解密。

D.数字签名的理论基础是公钥密码体制。

25、采用密钥为3的“恺撒密码”对明文America进行加密所得的密文是()。

A.DPHULFD B.DFLUHPD

C.MERICAA D.ACIREMA

26、DES是分组乘积密码,它所取的迭代次数是()。

A.8 B.16

C.32 D.64

27、1976年,提出公开密码系统的学者是(D)。

A.Bauer和Hill B.Diffe和Hell

C.Diffe和Bauer D.Diffe和Hellman

二、填空题

1.网络通信中存在很多安全威胁,大体可以分为两类:

主动攻击和被动攻击,其中主动攻击又可以分为(假冒)、(重放)、(篡改信息)。

2.经典密码学包括(密码编码学)、(密码分析学)。

3.密码学的发展经历了三个阶段:

古代密码学阶段、()、近代密码学阶段。

4.在近代密码学发展过程中,仙农首先提出了分组密码学的设计思想,并指出分组密码设计实现的两种方法()和()。

5.密码技术的分类有很多种,如果从密码体制而言或者从收发双方使用的密钥是否相同,加密技术分为(对称密码技术)和(非对称密码技术)。

6.美国国家标准局在2000年9月发布的“信息保障技术框架(IATF)3.0”版本中将攻击形式分为:

(被动攻击)、(主动攻击)、(物理临近攻击)、内部人员攻击和软硬件配装攻击等。

7.(ClaudeShannon)香农在遵循(Kerckhoff)柯克霍夫原则前提下,提出了设计密码系统的两个基本方法()和()。

8.现代密码学包括密码编码学、(密码分析学)和(密钥密码学)。

9.()和()两个基本方法是设计现代分组密码的基础。

10.根据密文数据段是否与明文数据段在整个明文中的位置有关,可以将密码体制分为(分组密码)体制和(序列密码)体制。

11.根据所基于的数学基础的不同,非对称密码体制通常分为:

基于大数分解难题的、(基于离散对数难题的)和基于椭圆曲线离散对数的密码体制。

12.DES有五种工作模式:

()、()、密文链接模式、电码本模式和计数器模式。

13.美国国家标准局在2000年9月发布的“信息保障技术框架(IATF)3.0”版本中将攻击形式分为:

被动攻击、主动攻击、物理临近攻击、内部人员攻击和软硬件配装攻击等,其中主动攻击常分为(假冒)、(重放)、篡改信息和(拒绝服务)等四类。

14.根据所基于的数学基础的不同,非对称密码体制通常分为:

(基于大数分解难题的)、基于离散对数难题的和基于椭圆曲线离散对数的密码体制。

三、名词解释

1.密码学:

密码编码学是研究把信息(明文)变换成没有密钥就不能解读或很难解读的密文的方法,密码分析学的任务是破译密码或伪造认证密码,窃取机密信息进行诈骗破坏活动。

现代密码学除了包括密码编译学和密码分析学两个学科之外,还包括近几年才形成的新分支----密钥密码学,它是以密钥(现代密码学的核心)及密钥管理作为研究对象的学科。

2.明文:

3.安全机制:

所谓安全机制就是实现安全服务的技术手段,也是保护信息系统免受攻击及确保系统安全运行的重要手段。

信息系统的安全是一个系统的概念,为了保障信息系统的安全可以采用多种安全机制。

在ISO7498-2标准中,将安全机制定义为特殊安全机制和通用安全机制两大类。

4.安全服务:

安全服务就是加强信息系统数据处理和信息传输安全性的一类服务,采用安全服务也能在一定程度上弥补和完善现有操作系统和信息系统的安全漏洞,其目的在于采用一种或多种安全机制阻止安全攻击。

5.密码体制:

一个密码体制(Cryptosystem)或密码算法通常由以下5个部分构成:

1)明文空间M(全体明文的集合)

2)密文空间C(全体密文的集合)

3)密钥空间K(全体密钥的集合)

4)加密器或加密变换(算法)E,由加密密钥控制的加密变换的集合,即Ek(m)=c,mÎM,cÎC,kÎK;

5)解密器或解密变换(算法)D,由解密密钥控制的解密变换的集合,即Dk(c)=m,mÎM,cÎC,kÎK;

对"mÎM,kÎK,有Dk(Ek(m))=m,mÎM,cÎC,kÎK.。

以上描述的五元组{M,C,K,E,D}就称为一个密码体制。

6.公钥密码体制:

加密和解密的双方拥有不同的密钥。

7.被动攻击:

指未经用户同意和认可的情况下将信息或数据文件泄露给系统攻击者,但不对数据信息进行任何修改。

被动攻击通常包括监听未受保护的通信信息,进行流量分析;破解弱加密的数据流,获得认证信息(如密码)。

8.主动攻击:

主要涉及某些数据流的或虚假数据流的产生。

主动攻击常分为假冒(或伪造)、重放、篡改信息和拒绝服务四类。

9.已知明文攻击:

密码分析者不仅知道一些信息的密文和加密算法,而且还知道与之对应的明文,根据明文—密文对推导出加密密钥或加密算法。

10.扩散:

将明文的统计特性散布到密文中去,实现方式是使得明文的每一位影响密文中多位的值,行人于密文中每一位均受明文中多位的影响。

在分组密码中,对数据重复执行某个置换,再对这一置换作用于一函数,可获得扩散。

11.混淆:

使密文和密钥之间的统计关系变得尽可能复杂,使得攻击者无法得到密文和密钥之间的统计,从而攻击者无法得到密钥。

12.离散对数问题

13.Kerckhoffs假设:

若假定密码分析者能够从信道上截获密文,还假定密码分析者知道所用的密码体制,且知道明文空间和密钥空间及其统计特性。

14.分组密码:

分组密码是一种广泛使用的对称密码。

分组密码要将待加密的明文进行分组,每组的长度相同,然后对每组明文分别加密得到密文。

四、简答题

1.古典密码体制中代换密码有哪几种,各有什么特点?

P18

2.简述密码体制的构成。

答:

一个密码体制(Cryptosystem)或密码算法通常由以下5个部分构成:

1)明文空间M(全体明文的集合)

2)密文空间C(全体密文的集合)

3)密钥空间K(全体密钥的集合)

4)加密器或加密变换(算法)E,由加密密钥控制的加密变换的集合,即Ek(m)=c,mÎM,cÎC,kÎK;

5)解密器或解密变换(算法)D,由解密密钥控制的解密变换的集合,即Dk(c)=m,mÎM,cÎC,kÎK;

对"mÎM,kÎK,有Dk(Ek(m))=m,mÎM,c

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 密码学 复习题

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

第二章-传统相机的性能与种类.ppt

第二章-传统相机的性能与种类.ppt

三级健康管理师题库(附答案).docx

三级健康管理师题库(附答案).docx

专业分包合同风险控制要点一览表 - 副本.rtf

专业分包合同风险控制要点一览表 - 副本.rtf