实验 交换机基本配置.docx

实验 交换机基本配置.docx

- 文档编号:11508638

- 上传时间:2023-03-02

- 格式:DOCX

- 页数:60

- 大小:204.07KB

实验 交换机基本配置.docx

《实验 交换机基本配置.docx》由会员分享,可在线阅读,更多相关《实验 交换机基本配置.docx(60页珍藏版)》请在冰豆网上搜索。

实验交换机基本配置

第1章交换机基本配置

交换机是局域网中最重要的设备,交换机是基于MAC来进行工作的。

和路由器类似,交换机也有IOS,IOS的基本使用方法是一样的。

本章将简单介绍交换的一些基本配置,以及交换机独特的密码恢复和IOS恢复步骤。

关于VLAN和Trunk等将在后面章节介绍。

1.1交换机简介

交换机是第2层的设备,可以隔离冲突域。

交换机是基于收到的数据帧中的源MAC地址和目的MAC地址来进行工作的。

交换机的作用主要有两个:

一个是维护CAM(ConetxtAddressMemory)表,该表是计算机的MAC地址和交换端口的映射表;另一个是根据CAM来进行数据帧的转发。

交换对帧的处理有3种:

交换机收到帧后,查询CAM表,如果能查询到目的计算机所在的端口,并且目的计算机所在的端口不是交换接收帧的源端口,交换机将把帧从这一端口转发出去(Forward);如果该计算机所在的端口和交换机接收帧的源端口是同一端口,交换机将过滤掉该帧(Filter);如果交换机不能查询到目的计算机所在的端口,交换机将把帧从源端口以外的其他所有端口上发送出去,这称为泛洪(Flood),当交换机接收到的帧是广播帧或多播帧,交换机也会泛洪帧。

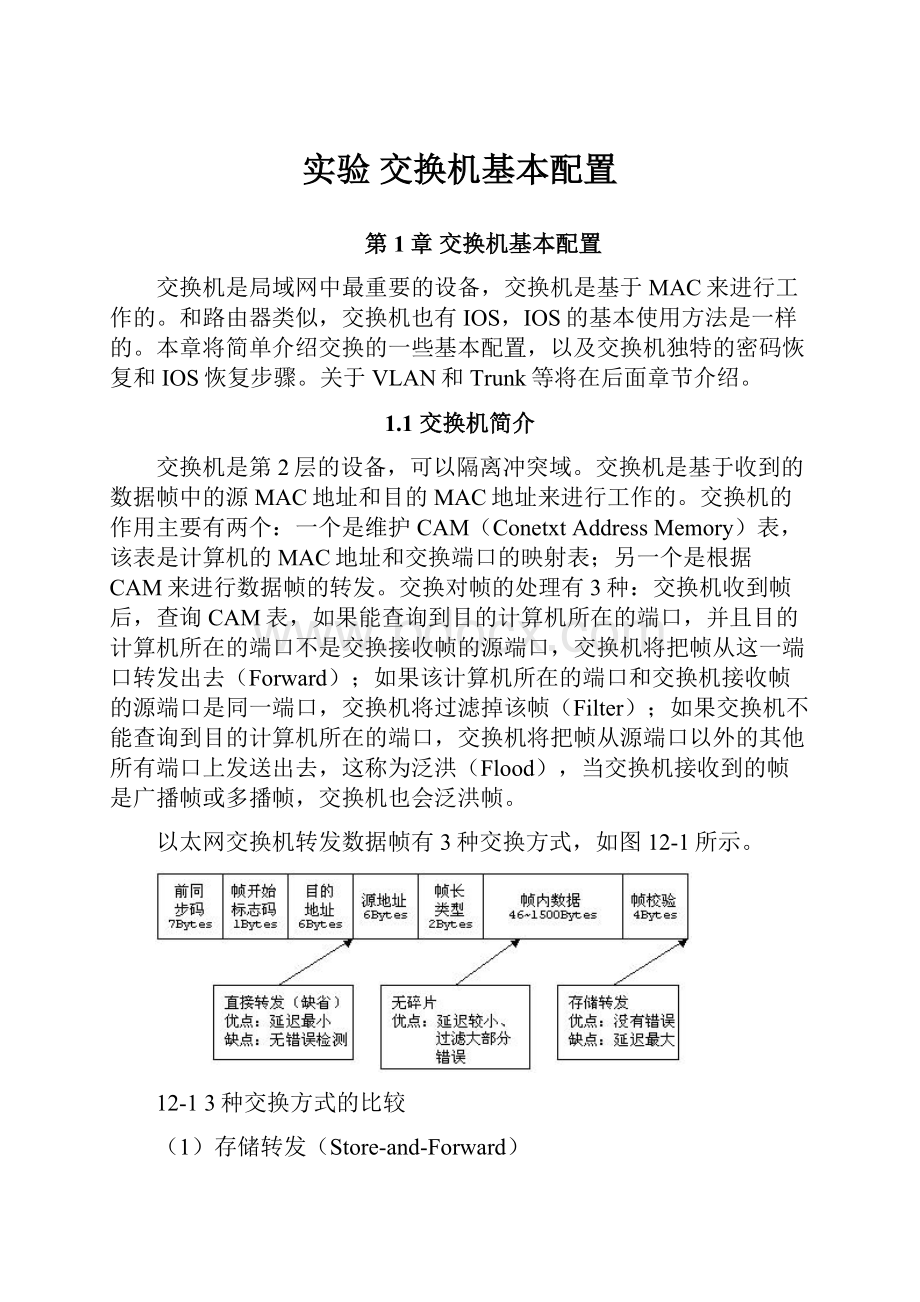

以太网交换机转发数据帧有3种交换方式,如图12-1所示。

12-13种交换方式的比较

(1)存储转发(Store-and-Forward)

存储转发方式是先存储后转发的方式,它把从端口输入的数据帧先全部接收并存储起来,然后进行CRC(循环冗余码校验)检查,把错误帧丢弃,最后才取出数据帧目的地址,查找CAM后进行过滤和转发。

存储转发方式延迟大,但是它可以对进入交换机的数据包进行高级别的检测,该方式可以支持不同速度的端口间的转发。

(2)直接转发(Cut-Through)

当交换机在输入端口检测到一个数据帧时,检查该帧的帧头,只要获取了帧的目的地址,就开始转发帧。

它的优点是:

开始转发前不需要读取整个完整的帧,延迟非常小。

它的缺点是:

不能提供检测能力。

(3)无碎片(Fragment-Free)

这是改进后的直接转发,是一种介于前两者之间的解决方法。

无碎片方法在读取数据帧的前64字节后,就开始转发该帧。

这种方式虽然也不提供数据校验,但是能够避免大多数的错误。

它的数据处理速度比直接转发方式慢,但比存储转发方式快许多。

Cisco交换机和路由器一样,本质上也是台特殊的计算机,也有CPU和RAM等部件,也采用IOS,所以交换的很多基本配置(如密码和主机名等)和路由器类似的。

1.2实验1:

交换机基本配置

1.实验目的

通过本实验,读者可以掌握交换机的基本配置这项技能。

2.实验拓扑

实验拓扑图如图12-2所示。

图12-2实验1拓扑图

3.实验步骤

(1)步骤1:

配置主机名

Switch>enable

Switch#confterminal

Enterconfigurationcommands,oneperline.EndwithCNTL/Z

Switch(config)#hostnameS1

(2)步骤2:

配置密码

S1(config)#enablesecretcisco

S1(config)#linevty015

S1(config-line)#passwrodcisco

S1(config-line)#login

(3)步骤3:

接口基本配置

默认时,交换机的以太网接口是开启的,对于交换机的以太网口可以配置其双工模式和速率等。

S1(config)#interfacef0/1

switch(config-if)#duples{full|half|auto}

//duplex来用配置接口的双工模式:

full——全双工;half——半双工;auto——自动检测双工的模式

switch(config-if)#speed{10|100|1000|auto}

//speed命令用来配置交换机的接口速度,10——10Mbps;100——100Mbps;1000——1000Mbps;auto——自动检测接口速度

(4)配置管理地址

交换机也允许被Telnet,这时需要在交换机上配置一个IP地址,这个地址是在Vlan接口上配置的》如下:

S1(config)#intvlan1

S1(config-if)#ipaddress172.16.0.1255.255.0.0

S1(config-if)#noshutdown

S1(config)#ipdefault-gateway172.16.0.254

//以上在VLAN1接口上配置了管理地址,接在VLAN1上的计算机可以直接进行Telnet该地址。

为了其他网段的民可以Telnet交换机,我们在交换上配置了默认网关。

(5)保存配置

S1#copyrunning-configstartup-config

Destinationfilename[startup-config]?

Buildingconfiguration...

[OK]

1.3实验2:

交换机端口安全

1.实验目的

通过本实验,读者可以掌握如下技能:

1理解交换机的CAM表;

2理解交换机的端口安全;

3配置交换的端口安全特性。

2.实验拓扑

实验拓扑图如图12-3所示。

图12-3实验2拓扑图

3.实验步骤

交换机端口安全特性可以让我们配置交换机端口,使得当具有非法MAC地址的设备接入时,交换机会自动关闭接口或者拒绝非法设备接入,也可以限制某个端口上最大的MAC地址数。

在这里限制f0/接口只允许R1接入。

(1)步骤1:

检查R1的g0/0接口的MAC地址

R1(config)#intg0/0

R1(config-if)#noshutdown

R1(config-if)#ipaddress172.16.0.101255.255.0.0

R1#showintg0/0

GigabitEthernet0/0isup,lineprotocolisup

HardwareisMV96340Ethernet,addressis0019.5535.b828(bia0019.5535.b828)

//这里可以看到g0/0接口的Mac地址,记下它

Internetaddressis172.16.0.101/16

MTU1500bytes,BW100000Kbit,DLY100usec,

(此处省略)

(2)步骤2:

配置交换端口安全

S1(config)#intf0/1

S1(config-if)#shutdown

S1(config-if)#switchmodeaccess

//以上命令把端口改为访问模式,即用来接入计算机,在下一章将详细介绍该命令的含义

S1(config-if)#switchport-security

//以上命令是打开交换机的端口安全功能

S1(confg-if)#switchport-securitymaximum1

//以上命令只允许该端口下的MAC条目最大数量为1,即只允许一个设备接入

S1(config-if)#switchport-securityviolationshutdown

“switchport-securityviolation{protect|shutdown|restrict}”//命令含义如下:

●protect;当新的计算机接入时,如果该接口的MAC条目超过最大数量,则这个新的计算机将无法接入,而原有的计算机不受影响;

●shutdown;当新的计算机接入时,如果该接口的MAC条目超过最大数量,则该接口将会被关闭,则这个新的计算机和原有的计算机都无法接入,需要管理员使用”noshutdown”命令重新打开;

●restrcit;当新的计算机接入时,如果该接口的MAC条目超过最大数量,则这个新的计算机可以接入,然而交换机将向发送警告信息。

S1(config-if)#switchportport-securitymac-address0019.5535.b828

//允许R1路由器从f0/1接口接入

S1(confgi-if)#noshutdown

S1(config)#intvlan1

S1(config-if)#noshutdown

S1(config-if)#ipaddress172.16.0.1255.255.0.0

//以上配置交换机的管理地址

(3)步骤3:

检查MAC地址表

S1#showmac-address-table

MacAddressTable

------------------------------------------

(此处省略)

VlanMacAddressTypePorts

-----------------------

All0100.0cccc.ccccSTATICCPU

10018.ba11.eb91DYNAMICFa0/15

10019.55.5.子8STATICFa0/1

TotalMacAddressesforthiscriterion;24

//R1的MAC已经被登记在f0/1接口,并且表明是静态加入的

(4)步骤4:

模拟非法接入

这时从R1ping交换机的管理地址,可以ping通,如下:

R1#ping172.16.0.1

Typeescapesequencetoabort.

Sending5,100-byteICMPEchosto172.16.0.1,timeoutis2seconds;

!

!

!

!

!

Successrateis100percent(5/5),round-tripmin/avg/max=1/1/4ms

在R1上修改g0/0的MAC地址为另一个地址,模拟是另外一台设备接入,如下:

R1(config)#intg0/0

R1(config-if)#mac-address12.12.12

几秒钟后,则在S1上出现:

00;09;39;%PM-4-ERR_DISABLE;psecure-violationerrordetectedonFa0/1,puttingFa0/1inerr-adisablestate

00;09;39;%PORT_SECURITY-2-PSECURE_VIOLATION;Securityviolationoccurred,causedbyMACaddress0012.0012.0012onportFastEthernet0/1.

00;09;40;%LINEPROTO-5-UPDOWN;LineprotocolonInterfaceFastEthernet0/1changedstatetodown

//以上提示f0/1接口被关闭

S1#showintf0/1

FastEthernet0/0isdown,lineprotocolisdown(err-disabled)

HardwareisFastEthernet,addressis0018.ba11.f503(bia0018.ba11.f503)

MTU1500bytes,BW100000Kbit,DLY100usec,

reliability255/255,txload1/255,rxload1/255

//以上表明f0/1接口因为错误而被关闭。

当非法设备移除后,在f0/1接口下,执行”shutdown”和”noshutdown”命令可以重新打开该接口。

4.实验调试

S1#showport-security

SecurePortMaxSecureAddrCurrentAddrrSecurityViolationSecurityAction

(Count)(Count)(Count)

-----------------------------------------------------------------------------------------------------------------

Fa0/1110Shutdown

-----------------------------------------------------------------------------------------------------------------

TotalAddressesinSystem(excludingonemacperport):

0

MaxAddresseslimitinSystem(excludingonemacperport):

6272

//以上可以查看端口安全的设置情况

1.4实验3:

交换机的密码恢复

1.实验目的

通过本实验,读者可以掌握交换机的密码恢复这项技能。

2.实验拓扑

实验拓扑图如图12-2所示。

图12-2实验1拓扑图

3.实验步骤

Cisco交换机的密码恢复步骤和路由器的密码恢复方法差别较大,并且不同型号的交换机恢复方法也有所差异。

以下是Catalyst3560(Catalyst2950也类似)交换的密码恢复步骤。

①拨掉交换机的电源,按住交换机前面板的Mode键不放,接上电源,你会看到如下:

BaseethernetMACAddress;00;18;ba;11;f5;00

Xmodemfilesystemisavailable.

Thepassword-recoverymechanismisenabled.

Thesystemhasbeeninterruptedpriortoinitializingtheflashfilesystem.Thefollowingcommandswillinitialize

theflashfilesystemandfinishloadingtheoperatingsystemsoftware;

flash_init

load_helper

bootswitch;

②输入flash_init命令。

InitializingFlash...

flashfs[0];3files,1directories

flashfs[0];0orphanedfiles,0orphaneddirectories

flashfs[0];Totalbytes;32514048

flashfs[0];Bytesused;6076928

flashfs[0];Bytesavailable;26437120

flashfs[0];flashfsfscktook12second

...doneinitializingflash.

BootSectorFilesystem(bs;)installed,fsid;3

Settingconsolebaudrateto9600...

③输入loadhelper命令。

④输入dirflash;

Directoryofflash;/

2−rwx6073600

3−rwx1455

5−rwx24

26437120bytesavailable6076928bytesused)

//config.text就是交换机的启动配置文件,和路由器的start-config类似

⑤输入:

renameflash;config.textflash;config.old命令。

//以上是将启动配置文件改名,这样交换机启动时就读不到config-text了,从而没有了密码

⑥输入boot命令引导系统,这时就不要再按住Mode键了。

⑦当出现如下提示时,输入N;

Continuewiththeconfigurationdialog?

[yes/no];n

⑧用enable命令,进入特权模式,并将文件config.old改回config.text,命令如下:

renameflash;config.oldflash;config.text

⑨将原配置装入内存,命令如下:

copyflash;config.textsystem;running-config

⑩修改各个密码

S1#conft

S1#(config)#enablesecretcisco

S1(config)#exit

⑾将配置写入nvram

S1#copyrunning-configstart-config

1.5实验4:

交换的IOS恢复

1.实验目的

通过本实验,读者可以掌握交换机的IOS恢复这项技能。

2.实验拓扑

实验拓扑图如图12-4所示。

图12-4实验4拓扑图

注意需要把计算机的串口和交换机的Console直接连接。

3.实验步骤

如果交换机已经正常开机后IOS才丢失,则IOS可以从TFTP服务器上恢复,具体步骤请参见路由器的IOS恢复步骤。

然而如果交换机无法正常开机,IOS的恢复要使用Xmodem方式,该方式是通过Console口从计算机下载IOS,速度为9600bps,因此速度很慢。

步骤如下:

1把计算机的串口和交换机的Console口连接好,用超级终端软件连接上交换机;

2交换机开机后,执行以下命令:

switch;flash_init

switch;load_helper

3输入复制指令:

switch;copyxmodem;flash;c2950-i6q412-mz.121-22.EA5a.bin

该命令的含义是通过Xmodem方式复制文件,保存在FLASH,文件名为

c2950-i6q412-mz.121-22.EA5a.bin。

出现如下提示:

BegintheXmodemorXmodem-01Ktransfernow...

CCCC

在超级终端窗口中,选择【传送】→【传送文件】菜单,打开图12-5所示窗口,选择IOS文件,协议为”Xmodem”。

单击”发送”按钮开始发送文件。

由于速度很慢,请耐心等待,通信速率为9600bps。

图12-5选择IOS文件

4传送完毕后执行以下命令:

switch;boot

启动系统。

1.6交换机基本配置命令汇总

表12-1是本章出现的命令。

表12-1本章命令汇总

命令

作用

duples{full|half|auto}

配置以太口的双工属性

speed{10|100|1000|auto}

配置以太口的速率

ipdefault-gateway172.16.0.254

配置默认网关

switchmodeaccess

把端口以为访问模式

switchport-security

打开交换机的端口安全功能

switchport-securitymaximum1

允许该端口下的MAC条目最大数量为1

switchport-securityviolation{protect|shutdown|restrict}

配置交换机端口安全

switchport-securitymac-address0019.5535.b828

允许MAC为0019.5535.b828的设备接入本接口

showmac-address-table

显示MAC地址表

mac-address12.12.12

改变接口的MAC地址

renameflash;config.textflash;config.old

将FLASH中的文件改名

copyxmodem;flash;c2950-i6q412-mz.121-22.EA5a.bin

通过Xmodem模式把文件复制到FLASH中

boot

重启交换机

第2章VLAN,Trunk和VTP

Cisco交换机不仅仅具有2层交换功能,它还具有VLAN功能。

VLAN技术使我们很容易地控制广播域的大小。

有了VLAN,交换机之间的级联链路就需要Trunk技术来保证望该链路可以同时传输多个VLAN的数据。

同时为了方便管理各交换机上的VLAN信息,VTP也被引入了。

交换贡之间的级联链路带宽如果不够,我们可以把多条链路捆绑起来形成链路。

本章将一一介绍以上各种技术的具体配置。

2.1VLAN,Trunk和VTP简介

2.1.1VLAN

如图13-1所示,虚拟局域网(VirtualLAN,VLAN)是交换机端口的逻辑组合。

VLAN工作在OSI的第2层,一个VLAN就是一个广播域,VLAN之间的通信是通过第3层的路由器来完成的。

VLAN有以下优点。

2-1VLAN

①控制网络的广播问题:

每一个VLAN是一个广播域,一个VLAN上的广播不会扩散到另一VLAN;

②简化网络管理:

当VLAN中的用户位置移动时,网络管理员只需设置几条命令即可;

③提高网络的安全性:

VLAN能控制广播,VLAN之间不能直接通信;

定义交换机的商品在哪个VLAN上的常用方法,如下所述。

①基于端口的VLAN:

管理员把交换机某一商品指定为某一VLAN的成员;

②基于MAC地址的VLAN:

交换机根据节点的MAC地址,决定将其旋转于哪个VLAN中。

2.1.2Trunk

当一个VLAN跨过不同的交换机时,在同一VLAN上但是却是在不同的交换机上的计算机进行通过时需要使用Trunk。

Trunk技术使得一条物理线路可以传送多个VLAN的数据。

交换机从属于某一VLAN(例如VLAN3)的端口接收到数据,在Trunk链路上进行传输前,会加上一个标记,表明该数据是VLAN3的;到了对方交换机,交换机会把该标记去掉,只发送到属于VLAN3的端口上。

有两种常见的帧标记技术:

ISL和802.1Q。

ISL技术在原有的帧上重新加了一个帧头,并重新生成了帧检验序列(FCS),ISL是Cisco特有的技术,因此不能在Cisco交换机和非Cisco交换机之间使用。

而802.1Q技术在原有帧的源MAC地址字段后插入标记字段,同时用新的FCS字段替代了原有的FCS字段,该技术是国际标准,得到所有厂家的支持。

Cisco交换机之间的链路是否形成Trunk是可以自动协商的,这个协议称为DTP(DynamicTrunkProtocol),DTP还可以协商Trunk链路的封装类型。

表13-1链路两端是否会形成Trunk的总结。

表13-1DTP总结

negotiate

desirable

auto

nonegotiate×

negotiate

√

√

√

√

desirable

√

√

√

×

auto

√

√

×

×

nonegotiate

√

×

×

√

2.1.3VTP

VTP(VLANTrunkProtocol)提供了一种用于在交换机上管理VLAN的方法,该协议使

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 实验 交换机基本配置 交换机 基本 配置

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

1212中级汽车维修工考试试题三.docx

1212中级汽车维修工考试试题三.docx