HiPER的IPSec的综合应用.docx

HiPER的IPSec的综合应用.docx

- 文档编号:11107853

- 上传时间:2023-02-25

- 格式:DOCX

- 页数:40

- 大小:269.49KB

HiPER的IPSec的综合应用.docx

《HiPER的IPSec的综合应用.docx》由会员分享,可在线阅读,更多相关《HiPER的IPSec的综合应用.docx(40页珍藏版)》请在冰豆网上搜索。

HiPER的IPSec的综合应用

HiPER的IPSec的综合应用(HiPERReOS2008VPN配置手册)

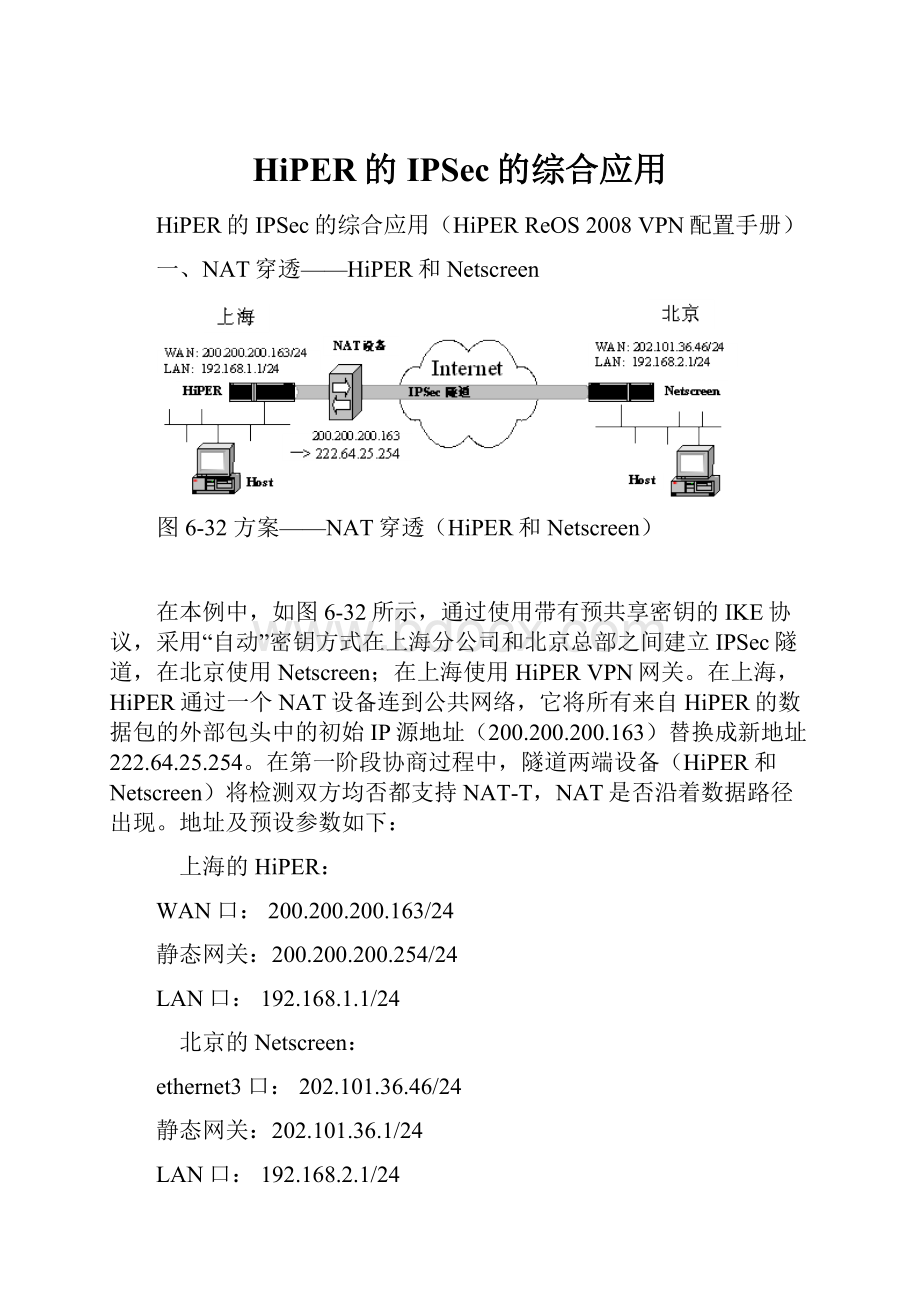

一、NAT穿透——HiPER和Netscreen

图6-32方案——NAT穿透(HiPER和Netscreen)

在本例中,如图6-32所示,通过使用带有预共享密钥的IKE协议,采用“自动”密钥方式在上海分公司和北京总部之间建立IPSec隧道,在北京使用Netscreen;在上海使用HiPERVPN网关。

在上海,HiPER通过一个NAT设备连到公共网络,它将所有来自HiPER的数据包的外部包头中的初始IP源地址(200.200.200.163)替换成新地址222.64.25.254。

在第一阶段协商过程中,隧道两端设备(HiPER和Netscreen)将检测双方均否都支持NAT-T,NAT是否沿着数据路径出现。

地址及预设参数如下:

上海的HiPER:

WAN口:

200.200.200.163/24

静态网关:

200.200.200.254/24

LAN口:

192.168.1.1/24

北京的Netscreen:

ethernet3口:

202.101.36.46/24

静态网关:

202.101.36.1/24

LAN口:

192.168.2.1/24

1. 配置上海的HiPERVPN网关

提示:

由于Netscreen中,用来进行NAT穿透的UDP封包的端口号为500,因此在本例中,须将“NAT穿透”的参数“端口”配置成500。

在VPN配置—>IPSec中,选择“添加”选项,然后在配置参数项中依次输入以下内容(没有列出的参数项无需配置),再单击“保存”按钮。

“设置名”:

to_bj

“设置方式”:

自动

“自动方式”:

动态连接到网关

“远端网关地址(名)”:

202.101.36.46

“远端内网地址”:

192.168.2.0

“远端内网掩码”:

255.255.255.0

“本地绑定”:

WAN(eth2)

“本地内网地址”:

192.168.1.0

“本地内网掩码”:

255.255.255.0

“本地身份ID”:

hipersh@

“本地身份类型”:

Email地址

“预共享密钥”(安全选项):

h1i2p3e4r5

“加密认证算法1”(安全选项):

esp-aes128-sha

高级选项中:

“协商模式”:

野蛮模式

“DPD”:

选中

“NAT穿透”:

选中

“端口”:

500

“维持”:

20

2. 配置北京的Netcreen

这里只给出基于WEBUI方式下配置Netscreen的方法。

配置接口–安全区段

1) 进入“Network”à“Interfaces”,单击“ethernet7”后的“Edit”超链接,输入以下内容,然后单击“OK”按钮。

“ZoneName”:

Trust

“IPAddress/Netmask”:

192.168.2.1/24

2) 进入“Network”à“Interfaces”,单击“ethernet3”后的“Edit”超链接,输入以下内容,然后单击“OK”按钮。

“ZoneName”:

Untrust

“IPAddress/Netmask”:

202.101.36.46/24

配置地址

3) 进入“Objects”à“Addresses”à“List”,单击“New”按钮,再输入以下内容,然后单击“OK”按钮。

“AddressName”:

Trust_lan

“IPAddress/DomainName”:

选中“IP/Netmask”

“IP/Netmask”:

192.168.2.0/24

“Zone”:

Trust

4) 进入“Objects”à“Addresses”à“List”,单击“New”按钮,再输入以下内容,然后单击“OK”按钮。

“AddressName”:

sh_office

“IPAddress/DomainName”:

选中“IP/Netmask”

“IP/Netmask”:

192.168.1.0/24

“Zone”:

Untrust

配置VPN

5) 进入“VPNs”à“AutoKeyAdvanced”à“Gateway”,单击“New”按钮,再输入以下内容,然后单击“OK”按钮。

“GatewayName”:

To_shanghai

“SecurityLevel”:

Custom

“RemoteGatewayType”:

选中“DynamicIPAddress”

“PeerID”:

hipersh@

“PresharedKey”:

h1i2p3e4r5

“OutgoingInterface”:

ethernet3

再单击“Advanced”按钮,输入以下高级设置参数:

“SecurityLevel”:

Custom

“Phase1Proposal”:

pre-g2-3des-sha

“Mode(Initiator)”:

Aggressive

“EnableNAT-Traversal”:

选中

“KeepaliveFrequency”:

20

然后单击“Return”按钮,返回到上一页,再单击“OK”按钮。

6) 进入“VPNs”à“AutoKeyIKE”,单击“New”按钮,再输入以下内容。

“VPNName”:

corp_branch

“SecurityLevel”:

Custom

“RemoteGateway”:

选中“Predefined”

“Predefined”:

to_shanghai

再单击“Advanced”按钮,在“Phase2Proposal”中选择“nopfs-esp-aes128-sha”,然后单击“Return”按钮,返回到上一页,再单击“OK”按钮。

配置路由

7) 进入“Network”à“Routing”à“RoutingTable”,选中“trust-vr”,单击“New”按钮,再输入以下内容,然后单击“OK”按钮。

“NetworkAddress/Netmask”:

0.0.0.0/0

“Gateway”:

选中

“Interface”:

ethernet3(untrust)

“GatewayIPAddress”:

202.101.36.1

配置策略

8) 进入“Policies”,“From”选中“DMZ”,“To”选中“Untrust”,单击“New”按钮,再输入以下内容,然后单击“OK”按钮。

“SourceAddress”:

选中“AddressBook”

“AddressBook”:

Trust_LAN

“DestinationAddress”:

选中“AddressBook”

“AddressBook”:

sh_office

“Service”:

ANY

“Action”:

Tunnel

“VPNTunnel”:

corp_branch

“ModifymatchingVPNpolicy”:

选中

“PositionatTop”:

选中

3. 查看状态

当双方配置完成后,上海的HiPER和北京的Netscreen通过流量或者手工触发建立起IPSec隧道。

1) 查看上海的HiPER

对于上海的HiPER来说,可以在VPN配置—>IPSec中,查看“IPSec信息列表”,得到IPSec隧道的相关配置及状态信息,如表6-36、表6-37、表6-38所示。

表6-36NAT穿透(HiPER和Netsceen)-IPSec信息列表

表6-37NAT穿透(HiPER和Netsceen)-IPSec信息列表(续表6-36)

表6-38NAT穿透(HiPER和Netsceen)-IPSec信息列表(续表6-37)

从表6-36中,可以看到“设置方式”显示为“自动”,“SA状态”显示为“已建立”,“外出加密包个数”和“进入解密包个数”均有数值显示,可以看到“本地绑定”显示为“eth2”。

从表6-37中,可以看到“协商模式”显示为“野蛮模式”,“加密认证算法”显示为“esp-aes128-sha”,“ESP外出SPI”和“ESP进入SPI”显示为自动协商时得到的数值。

从表6-38中,可以看到“生存时间(剩余)”显示为“00:

00:

50:

45”,表示该SA的剩余有效时间为50分45秒。

2) 查看北京的Netscreen

对于北京的Netscreen来说,可以通过命令getsa查看IPSec隧道的配置及状态信息,具体信息如下所示:

ns208->getsa

totalconfiguredsa:

9

HEXID S/DGateway PortAlgorithm SPI Life:

seckbSta PIDvsys

000000250<222.64.25.254 18328esp:

a128/sha10xbf4431cf 32944093MA/- 290

000000250>222.64.25.254 18328esp:

a128/sha10x5de8792c 32944093MA/- 280

二、L2TPoverIPSec——HiPER和Cisco

由于L2TP构建的VPN隧道不够安全,而IPSec在一些情况下不能通过一些网络设备,比如NAT,及其他防火墙,因此可以考虑把二者结合起来使用。

L2TP和IPSec相结合后称为L2TP/IPSec,这是一种安全性极高的技术,用于通过公共网络(如Internet)建立远程访问虚拟专用网络(VPN)连接。

L2TP/IPSec有两种使用形式,即L2TPoverIPSec和IPSecoverL2TP,两种方式的对比如表6-39所示。

方式

特征

L2TPoverIPSec

IPSecoverL2TP

隧道建立顺序

先建立IPSec隧道,再建立L2TP隧道

先建立L2TP隧道,再建立IPSec隧道

协议栈顺序

L2TP位于IPSec上面

IPSec位于L2TP上面

包封装顺序

先封装L2TP,再封装IPSec

先封装IPSec,再封装L2TP

IPSec加密对象

对L2TP封装后的整个数据包加密

仅对用户数据加密,不对L2TP封装信息加密

能否通过NAT或其他防火墙

不一定

能够

L2TP隧道两端地址

内网地址

内网地址

IPSec隧道两端地址

外网地址

内网地址

表6-39L2TPoverIPSec与IPSecoverL2TP之比较

本节主要介绍L2TPoverIPSec的应用实例,在本例中,如图6-33所示,通过使用带有预共享密钥的IKE协议,采用“自动”密钥方式在上海分公司和北京总部之间采用L2TPoverIPSec方式建立VPN隧道。

上海使用HiPERVPN网关作为L2TP客户端,同时使其作为IPSec隧道的一端;北京使用Cisco2611作为L2TP服务器,同时使其作为IPSec隧道的另一端。

图6-33方案L2TPoverIPSec(HiPER和Cisco)

地址如下:

上海的HiPER:

WAN口:

218.82.51.172/24

静态网关:

218.82.51.1/24

LAN口:

192.168.1.1/24

北京的Cisco2611:

fastethernet0/0口(外网接口):

135.252.52.240/24

静态网关:

135.252.52.1/24

fastethernet0/1口(内网接口):

192.168.2.1/24

1. 配置上海的HiPERVPN网关

提示:

由于在L2TPoverIPSec方式下,是由L2TP触发IPSec协商,也就是说IPSec加密的对象是L2TP数据包,因此在为HiPER配置IPSec隧道参数时,“远端内网地址”和“本地内网地址”这两个参数均应配置成L2TP隧道的终结地址。

本例中,IPSec隧道起始于135.252.52.240,即Cisco2611的fastethernet0/0口地址;终止于218.82.51.172,即HiPER的WAN口地址。

1) 配置HiPER成为L2TP客户端

在VPN配置—>PPTP/L2TP中,选择“添加”选项,然后在配置参数项中依次输入以下内容(没有列出的参数项无需配置),再单击“保存”按钮。

“设置名”:

l2tp_ipsec

“业务类型”:

拨出(客户端)

“用户名”:

l2tp

“协议类型”:

L2TP

“密码”:

test

“确认密码”:

test

“密码验证方式”:

CHAP

“远端内网IP地址”:

192.168.2.0

“远端内网子网掩码”:

255.255.255.0

“隧道服务器地址”:

135.252.52.240

2) 配置IPSec隧道参数

在VPN配置—>IPSec中,选择“添加”选项,然后在配置参数项中依次输入以下内容(没有列出的参数项无需配置),再单击“保存”按钮。

“设置名”:

l2tpoipsec

“设置方式”:

自动

“自动方式”:

网关到网关

“远端网关地址(名)”:

135.252.52.240

“远端内网地址”:

135.252.52.240

“远端内网掩码”:

255.255.255.255

“本地绑定”:

WAN1(eth2)

“本地内网地址”:

218.82.51.172

“本地内网掩码”:

255.255.255.255

“预共享密钥”(安全选项):

test

“加密认证算法1”(安全选项):

esp-des

高级选项中:

“协议”(筛选条件):

UDP

“端口”(筛选条件):

1701

“协商模式”:

主模式

2. 配置北京的Cisco2611路由器

Cisco2611路由器只支持CLI方式,具体配置如下:

//配置L2TP用户名、口令

usernamel2tppassword0testing

//激活vpdn

vpdnenable

//配置vpdn组1

vpdn-group1

!

DefaultL2TPVPDNgroup

accept-dialin

protocoll2tp

virtual-template1

localnamecisco

lcprenegotiationalways

nol2tptunnelauthentication

//配置第一阶段安全策略

cryptoisakmppolicy1

authenticationpre-share

group2

//配置预共享密钥

cryptoisakmpkeytestingaddress218.82.51.172

//配置第二阶段加密认证算法

cryptoipsectransform-set1setesp-des

//配置第二阶段安全策略

cryptomapl2tpoveripsec10ipsec-isakmp

setpeer218.82.51.172

settransform-set1set

matchaddress101

//配置外网接口

interfaceFastEthernet0/0

ipaddress135.252.52.240255.255.255.0

//将安全策略绑定到外网端口

cryptomapl2tpoveripsec

//配置内网接口

interfaceFastEthernet0/1

ipaddress192.168.2.1255.255.255.0

//配置L2TP的虚拟模板

!

interfaceVirtual-Template1

ipunnumberedFastEthernet0/1

peerdefaultipaddresspooll2tppool

pppauthenticationchap

//配置L2TP拨号用户的地址池

iplocalpooll2tppool200.1.1.1

ipclassless

//配置静态路由

iproute0.0.0.00.0.0.0135.252.52.1

iproute192.168.1.0255.255.255.0200.1.1.1

//配置ACL表,在第二阶段安全策略中引用

access-list101permitudphost135.252.52.240eq1701host218.82.51.172eq1701

3. 查看状态

当双方配置完成后,上海的HiPER和北京的Cisco通过流量或者手工触发建立起VPN隧道。

1) 查看上海的HiPER

对于上海的HiPER来说,可以在VPN配置—>PPTP和L2TP中,查看“PPTP/L2TP信息列表”,得到L2TP隧道的相关配置及状态信息,如表6-40、表6-41所示;同时可以在VPN配置—>IPSec中,查看“IPSec信息列表”,得到IPSec隧道的相关配置及状态信息,如表6-42、表6-43、表6-44所示。

表6-40L2TPoverIPSecwithCisco—L2TP信息列表

表6-41L2TPoverIPSecwithCisco—L2TP信息列表(续表6-40)

从表6-40中,可以看到“会话状态”显示为“已连接”,“出流量”和“入流量”中均有数值显示;

从表6-41中,可以看到“业务类型”显示为“VPN拨出”,协议类型显示为“L2TP”,是否加密显示为“否”。

表6-42L2TPoverIPSecwithCisco—IPSec信息列表

表6-43L2TPoverIPSecwithCisco—IPSec信息列表(续表6-42)

表6-44L2TPoverIPSecwithCisco—IPSec信息列表(续表6-43)

从表6-42中,可以看到“设置方式”显示为“自动”,“SA状态”显示为“已建立”,“外出加密包个数”和“进入解密包个数”均有数值显示。

从表6-43中,可以看到“本地绑定”显示为“eth2”,“协商模式”显示为“主模式”,“加密认证算法”显示为“esp-des”,“ESP外出SPI”和“ESP进入SPI”显示为自动协商时得到的数值。

从表6-44中,可以看到“生存时间(剩余)”显示为“00:

00:

43:

16”,表示该SA的剩余有效时间为43分16秒。

2) 查看北京的Cisco

对于Cisco2611路由器来说,可以通过命令showcryptoipsecsa、showvpdnsession及showvpdntunnel查看VPN隧道配置及状态信息,具体信息如下:

Router#showcryptoipsecsa

interface:

FastEthernet0/0

Cryptomaptag:

l2tpoveripsec,localaddr.135.252.52.240

local ident(addr/mask/prot/port):

(135.252.52.240/255.255.255.255/17/1701)

remoteident(addr/mask/prot/port):

(218.82.51.172/255.255.255.255/17/1701)

current_peer:

218.82.51.172

PERMIT,flags={origin_is_acl,reassembly_needed,parent_is_transport,}

#pktsencaps:

0,#pktsencrypt:

0,#pktsdigest0

#pktsdecaps:

0,#pktsdecrypt:

0,#pktsverify0

#pktscompressed:

0,#pktsdecompressed:

0

#pktsnotcompressed:

0,#pktscompr.failed:

0,#pktsdecompressfailed:

0

#senderrors0,#recverrors0

localcryptoendpt.:

135.252.52.240,remotecryptoendpt.:

218.82.51.172

pathmtu1500,ipmtu1500

currentoutboundspi:

0

inboundespsas:

inboundahsas:

inboundpcpsas:

outboundespsas:

outboundahsas:

outboundpcpsas:

local ident(addr/mask/prot/port):

(135.252.52.240/255.255.255.255/17/1701)

remoteident(addr/mask/prot/port):

(218.82.51.172/255.255.255.255/17/1701)

current_peer:

218.82.51.172

PERMIT,flags={reassembly_needed,}

#pktsencaps:

16424,#pktsencrypt:

16424,#pktsdigest0

#pktsdecaps:

26886,#pktsdecrypt:

26886,#pktsverify0

#pktscompressed:

0,#pktsdecompressed:

0

#pktsnotcompressed:

0,#pktscompr.failed:

0,#pktsdecompressfailed:

0

#senderrors0,#recverrors0

localcryptoendpt.:

135.252.52.240,remotecryptoendpt.:

218.82.51.172

pathmtu1500,ipmtu1500 currentoutb

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- HiPER IPSec 综合 应用

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《JAVA编程基础》课程标准软件16级.docx

《JAVA编程基础》课程标准软件16级.docx