实验03主机信息探测实验资料.docx

实验03主机信息探测实验资料.docx

- 文档编号:11032129

- 上传时间:2023-02-24

- 格式:DOCX

- 页数:17

- 大小:1.82MB

实验03主机信息探测实验资料.docx

《实验03主机信息探测实验资料.docx》由会员分享,可在线阅读,更多相关《实验03主机信息探测实验资料.docx(17页珍藏版)》请在冰豆网上搜索。

实验03主机信息探测实验资料

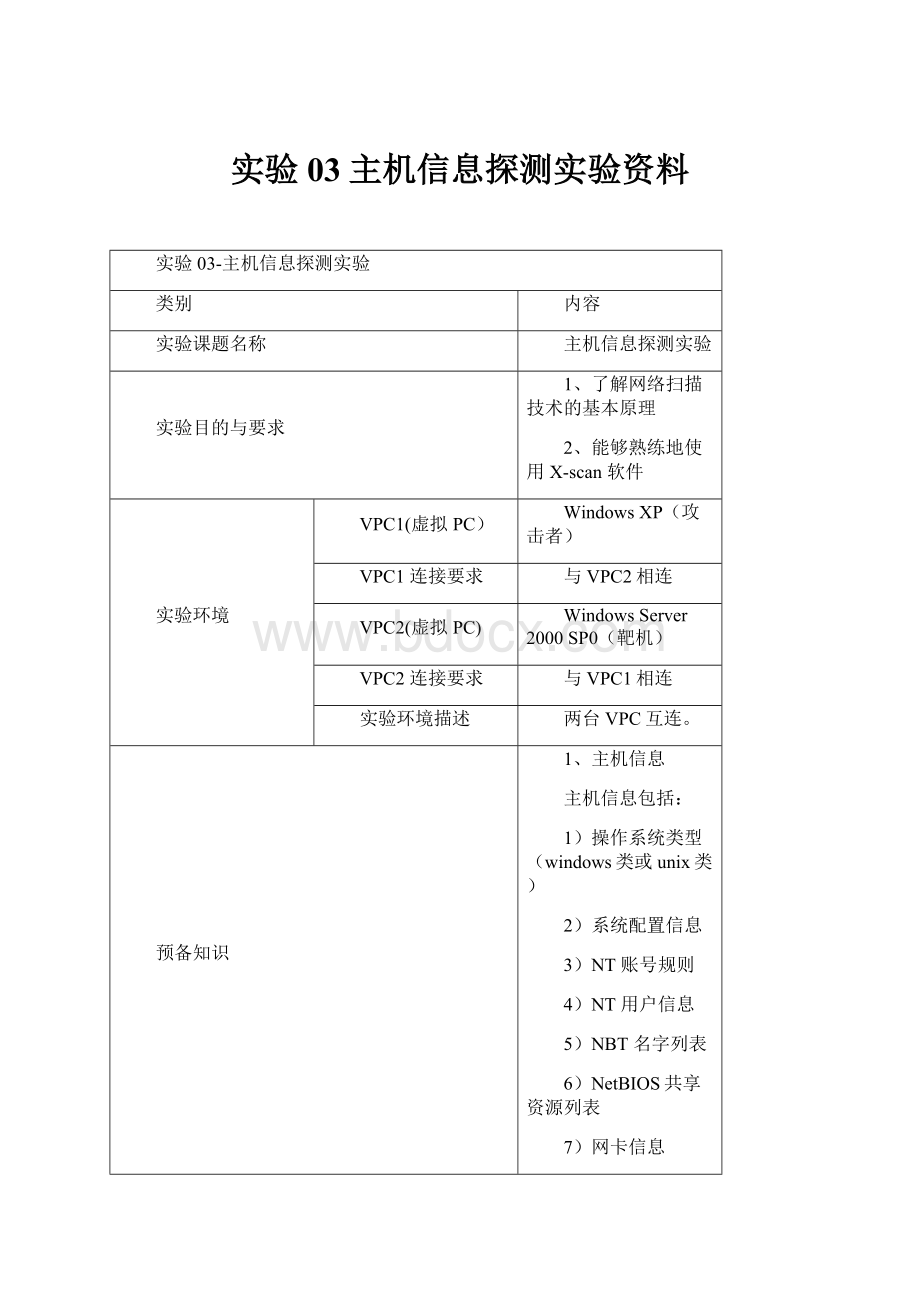

实验03-主机信息探测实验

类别

内容

实验课题名称

主机信息探测实验

实验目的与要求

1、了解网络扫描技术的基本原理

2、能够熟练地使用 X-scan 软件

实验环境

VPC1(虚拟PC)

Windows XP(攻击者)

VPC1连接要求

与VPC2相连

VPC2(虚拟PC)

WindowsServer2000SP0(靶机)

VPC2连接要求

与VPC1相连

实验环境描述

两台VPC互连。

预备知识

1、主机信息

主机信息包括:

1)操作系统类型(windows类或unix类)

2)系统配置信息

3)NT账号规则

4)NT用户信息

5)NBT名字列表

6)NetBIOS共享资源列表

7)网卡信息

8)开放的端口

9)开放的服务、版本号、配置信息(FTP,telnet,HTTP等)

10)存在漏洞的名称、数目、类别等详细信息

2、获取主机信息的主要方式:

1)端口侦查

2)开发服务侦查

3)操作系统敏感信息侦查

4)对各种CGI漏洞测试侦查

5)对各种ASP暴露源代码漏洞的测试侦查

6)数据库系统漏洞侦查

7)远程控制管理系统的漏洞测试侦查

8)网关、路由器相关的漏洞测试侦查

9)邮件系统漏洞侦查

10)代理服务漏洞侦查

11)FtpServer漏洞测试侦查

12)NIS(网络信息服务,如IIS、Apache等)安全性侦查

13)RPC(远程过程调用)安全性侦查

14)FINGER(用户信息)安全性侦查

15)密码安全性侦查

16)DNS服务漏洞测试侦查

3、扫描器

扫描器作用

1)检测目标主机上开放的端口及运行的服务

2)检测后门程序

3)探测密码

4)应用程序安全性探测

5)系统信息探测,比如NT注册表,用户名等

6)输出报告,将检测结果整理报告给用户

4、扫描器扫描原理

1)基于ICMPecho扫描

Ping是最常用的,也是最简单的探测手段,其实这并不能算是真正意义上的扫描。

通过Ping命令判断在一个网络上主机是否开机的原理是:

Ping向目标发送一个回显(Type=8)的ICMP数据包,当主机得到请求后,会再返回一个回显(Type=0)的数据包,通过是否收到Ping的响应包就可以判断主机是否开机。

而且Ping程序一般是直接实现在系统内核中的,而不是一个用户进程,是不易被发现的。

2)基于高级ICMP的扫描

Ping是利用ICMP协议实现的,高级的ICMP扫描技术主要利用ICMP协议最基本的用途——报错。

根据网络协议,如果接收到的数据包协议项出现了错误,那么接收端将产生一个“DestinationUnreachable”(目标主机不可达)ICMP的错误报文。

这些错误报文不是主动发送的,而是由于错误,根据协议自动产生的。

当IP数据包出现Checksum(校验和)和版本的错误的时候,目标主机将抛弃这个数据包;如果是Checksum出现错误,那么路由器就直接丢弃这个数据包。

有些主机比如AIX、HP/UX等,是不会发送ICMP的Unreachable数据包的。

可以向目标主机发送一个只有IP头的IP数据包,此时目标主机将返“DestinationUnreachable”的ICMP错误报文。

如果向目标主机发送一个坏IP数据包,比如不正确的IP头长度,目标主机将返回“ParameterProblem”(参数有问题)的ICMP错误报文。

注意:

如果是在目标主机前有一个防火墙或者一个其他的过滤装置,可能过滤掉提出的要求,从而接收不到任何的回应。

这时可以使用一个非常大的协议数字作为IP头部的协议内容,而且这个协议数字至少在今天还没有被使用,主机一定会返回Unreachable;如果没有Unreachable的ICMP数据包返回错误提示,那么,就说明被防火墙或者其他设备过滤了,也可以用这个方法探测是否有防火墙或者其他过滤设备存在。

3)全连接扫描(TCPconnectScan)

全连接扫描是TCP端口扫描的基础,现有的全连接扫描有TCPconnect()扫描和TCP反向ident扫描等。

其中TCPconnect()扫描的实现原理如下所述:

扫描主机通过TCP/IP协议的三次握手与目标主机的指定端口建立一次完整的连接。

连接由系统调用connect开始。

如果端口开放,则连接将建立成功;否则,若返回-1则表示端口关闭。

建立连接成功:

响应扫描主机的SYN/ACK连接请求,这一响应表明目标端口处于监听(打开)的状态。

如果目标端口处于关闭状态,则目标主机会向扫描主机发送RST的响应。

全连接扫描技术的一个最大的优点是不需要任何权限,系统中的任何用户都有权利使用这个调用。

另一个好处是速度快。

如果对每个目标端口以线性的方式,使用单独的“connect()”函数调用,那么将会花费相当长的时间,用户可以同时打开多个套接字,从而加速扫描。

使用非阻塞I/O允许用户设置一个低的时间以用尽周期,并同时观察多个套接字。

但这种方法的缺点是很容易被发觉,并且很容易被过滤掉。

目标计算机的日志文件会显示一连串的连接和连接出错的服务消息,目标计算机用户发现后就能很快使它关闭。

实验内容

使用X-scan探测存活主机敏感信息

实验步骤

1、使用 X-scan工具探测主机信息

在“扫描工具”中倒找X-scan工具。

步骤1:

打开X-scan软件,主界面如下图所示:

图2

步骤2:

进行各种扫描参数的设置,包括需要扫描的IP地址范围,需要扫描的各种弱口令、CGI漏洞等。

图3

图4X-scan 配置页面

图5X-scan 扫描内容

图6X-scan 扫描信息

图7X-scan 扫描信息

图8

步骤3:

点击开始按钮,扫描开始

图9

图10 正在扫描

图11 正在扫描

步骤4:

扫描完成后,查看实验报告,可以看到探测主机的各项参数

图12 打开实验报告

图13 查看实验报告

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 实验 03 主机 信息 探测 资料

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《Java程序设计》考试大纲及样题试行.docx

《Java程序设计》考试大纲及样题试行.docx