企业网络设计方案.docx

企业网络设计方案.docx

- 文档编号:10908661

- 上传时间:2023-02-23

- 格式:DOCX

- 页数:23

- 大小:484.62KB

企业网络设计方案.docx

《企业网络设计方案.docx》由会员分享,可在线阅读,更多相关《企业网络设计方案.docx(23页珍藏版)》请在冰豆网上搜索。

企业网络设计方案

AD的理论知识和实际操作技巧大多数朋友想必都很熟悉了,不熟悉的朋友建议先把理论知识学好再来看这个系列的文章。

公司概况

公司简单介绍:

OS公司是一家电子制作型企业,通过公司的运营和管理,发展迅速,现以拥有三家分公司,员工人数已经有10000人左右。

为了满足公司未来的发展和

企业运营的需求,公司决定重新部署企业的网络。

公司计划部署一个以AD为基础架构的信息系统用于完成企业的资源共享和数据通信。

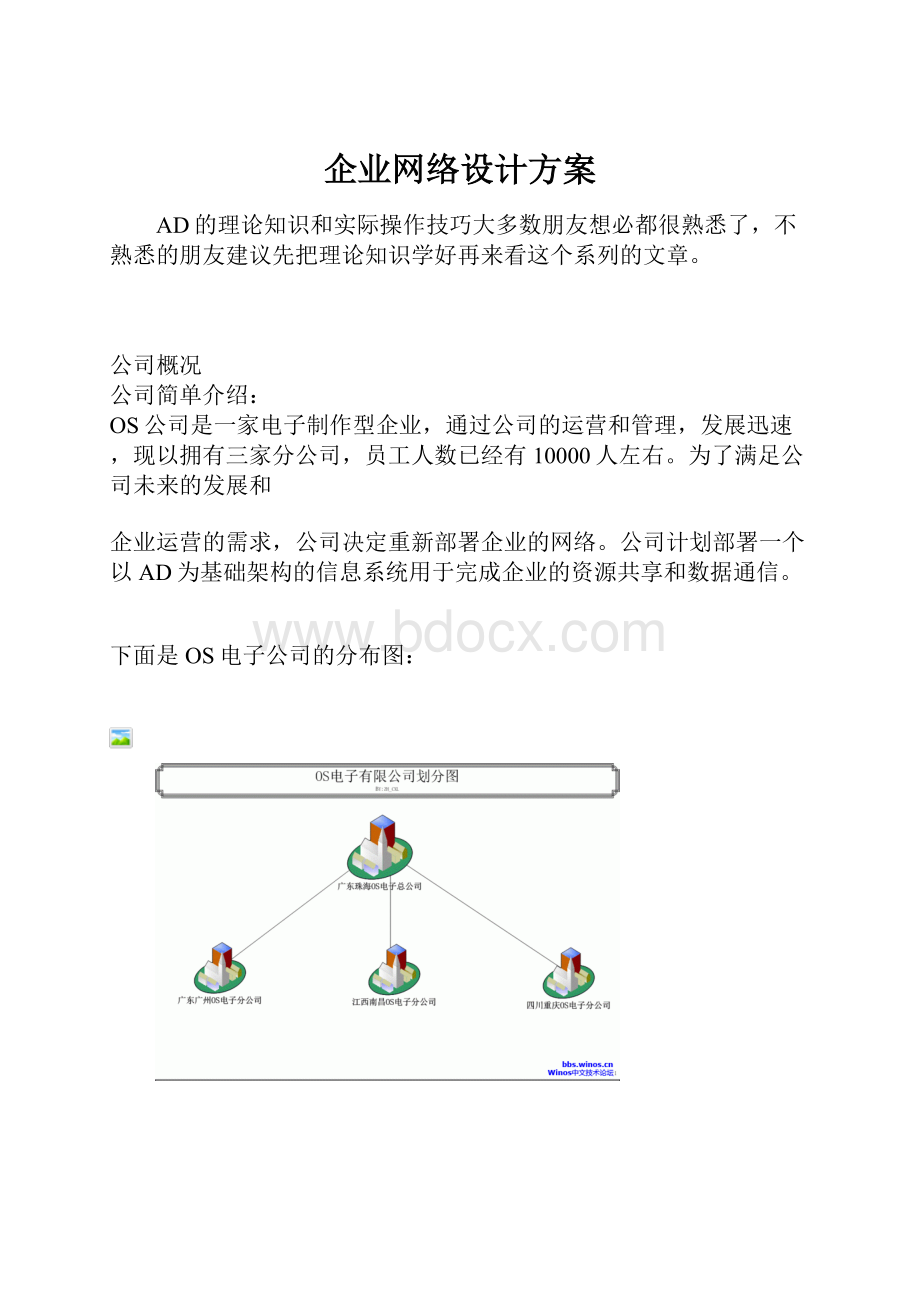

下面是OS电子公司的分布图:

下面是OS电子公司IT部门的职能划分图

根据OS公司管理模型和其它状况决定采用单域多站点的结构来进行AD部署;

在设计部署AD之前首先要规划好IP地址的划分,子网的划分原则:

,为每个分公司分配一个子网,子网数必须能满足今后的发展需求保证以后有足够可用的子网,每个子网有足够的可用Ip地址。

根据公司的现状,以及考虑以后的发展规模决定用一个B类地址172.16.0.0/16来划分子网。

下面是子网划分图

每个子网的掩码是:

255.255.252.0

一共可以划分64个子网,每个子网有1022个可用IP,可以满足以后的发展需求。

下面是每个公司网络的IP划分规则

1、每个网络前1-100为用于服务器规划,如珠海总公司172.16.0.1-172.16.0.100/22保留,用于服务器IP地址的划分。

2、每个网络前101-150用于交换机和网络打印机地址规划,如珠海总公司172.16.0.101-172.16.0.150/22用于交换机和网络打印机地址规划。

3、每个网络最后一个254地址用于路由器,如珠海总公司172.16.3.254/22用于和分公司连接的路由器地址。

4、剩下的IP地址用于客户端,或分公司IT自己划分,如珠海总公司172.16.0.151-172.16.3.253/22用于客户端。

以上的IP划分规则所有分公司IT必须严格执行。

好了,第一篇IP的划分就先写到这吧。

在设计站点之前先定义一下AD里对像的命名规则吧。

简单的说就是要对AD里的对象制定一套命名规则,每个公司IT部门都要严格按这套命名规则来对自己创建的AD对象进行命名。

下面写得不太详细但太概的意思就是这样。

域的名字:

os.ad

域的功能级别:

windowsserver2003

站点命名:

地点前两个字母+公司简称,如:

珠海总公司(ZHOS),广州分公司(GZOS),南昌分公司(NCOS);

服务器的命名:

地点前两个字母+OS(公司简称)+服务器角色两个字母+IP地址(不足2位前面用0填充),让人通过名字就知道这台DC是那个分公司的,IP是多少。

如珠海的DC(ZHOSDC02),重庆DC(CQOSDC02)

客户端PC的命名:

地点前两个字母+OS(公司简称)+W(Workstations的意思)+3位数字编号(不足前面用0填充),如珠海的客户端ZHOSW001,广州的客户端GZOSW001;

用户登录帐号的命名:

地点前两个字母+OS(公司简称)+U(Users的意思)+3位数字编号(不足前面用0填充),如珠海用户ZHOSU001,广州用户GZOSU001;

共享打印机的命名:

地点前两个字母+OS(公司简称)+P(Printer的意思)+3位数字编号(不足前面用0填充),如珠海的打印机ZHOSP001,广州的打印机GZOSP001;

下面进入我们的主题站点的规划,不理解站点的朋友请详细阅读这篇文章

“深刻理解站点和复制(实现站点以管理AD中的复制)”:

下图是公司整个站点及站点复制规划图

AD的FSMO角色规划在珠海总公司,珠海总公司站点(ZHOS)用了3台DC,其中2台用于本地用户的身分验证,1台用于与其它站点间的AD数据复制;

在OS分公司中每个站点都设计了2台DC用于冗余,定义了桥头服务器和至少一台GC。

AD冗余的具体操作请参考这篇文章:

“AD/DNS/DHCP/WINS冗余部署实例”

为么要划分站点?

很简单两个原因:

1、优化AD的复制;DC之间要同步AD数据,假如不划分站点,这个同步每时每刻都在进行,而且数据是不压缩的。

如果划分了站点就可以控制站点到站点间的AD复制。

2、优化客户端的登录,当划分了站点以后,DNS会替客户端找本站点内的DC,这样就加快了身份验证过程。

经过上面的规划和配置后OS公司用户的身份验证都会点本地站点内的DC完成,比如说,广州分公司的用户会去GZOS站点内的DC去做身份验证,南昌分公司的用户会去NCOS站点内的DC去做身份验证。

现在大家明白之前为什么要去划分IP子网了吧?

其实AD站点的划分就是通过IP子网来实现的,在划分AD站点之前首先要规划好你的网络地址。

什么是站点内?

什么是站点间?

大至可以这么去理解,站点内是由一组高速带宽连接的网络,站点间是由一组低速带宽连接的网络。

1、站点内的复制

在站点内进行的目录更新可能对本地客户端产生最直接的影响,因此站内复制可实现速度优化。

站点内的复制根据更改通知而自动

进行。

当在某个域控制器上执行目录更新时,站内复制就开始了。

默认情况下,源域控制器等待15秒钟,然后将更新通知发送给

最近的复制伙伴。

如果源域控制器有多个复制伙伴,在默认情况下将以3秒为间隔向每个伙伴相继发出通知。

当接收到更改通知

后,伙伴域控制器将向源域控制器发送目录更新请求。

源域控制器以复制操作响应该请求。

3秒钟的通知间隔可避免来自复制伙伴

的更新请求同时到达而使源域控制器应接不暇。

对于站点内的某些目录更新,并不使用15秒钟的等待时间,复制会立即发生。

这种立即复制称为紧急复制,应用于重要的目录更

新,包括帐户锁定的指派以及帐户锁定策略、域密码策略或域控制器帐户上密码的更改。

2、站点间复制:

可用带宽有限且可能不可靠

所有站点间的复制流量都经过压缩

更改的复制将按手动定义的计划进行

ActiveDirectory处理站点之间的复制(或称站点间复制)与处理站点内的复制所用方法不同,因为站点之间的带宽通常是有限

的。

ActiveDirectory信息一致性检查器(KCC)使用开销最低的跨越树设计建立站点间复制拓扑。

站点间复制被优化为最佳的带

宽效率,并且站点之间的目录更新可根据可配置的日程安排自动进行。

在站点之间复制的目录更新被压缩以节省带宽。

下面出个题目考考大家,假如你是珠海总公司员工,带着你的笔记本电脑去南昌分公司出差,到了分公司以后,接入分公司网络这个时候你的身分验证是在那里完成的?

回答上一篇的问题,答案是:

在南昌的其中一台DC完成身份验证。

分析:

珠海员工到南昌分公司出差办公当笔记本接入南昌分公司的网络后南昌分公司的DHCP服务器会为它分配一个属于南昌网段的IP地址,并配置南昌分公司的DNS及网关地址,然后DNS会去查询本地的DC,最后在本地DC上对用户进行身份验证。

下面进行OS公司的AD的架构设计图

从图里我们可以看出Administrator用户对域有最高的权限,是整个AD的管理员,在大中型企业里如果AD靠管理员一个人去管理维护肯定是不可能的特别是有分支机构的企业,因此需要把部分权限委派出去。

委派的权限不能过高,因为AD是公司的基础架构,很多应用都是基于AD的,如果AD发生崩溃在大中型企业里后果是不可想象,为了减少AD的崩溃和出错在权限设计方面一定要设计严格的管理权限,制定出在AD里对象的操作规则。

AD的结构主要是根据自己企业的实际情况和管理方便来划分下面只是一个实例仅供参考。

第一级划分

考虑到OS公司在未来的几年发展只限于国内发展,国外暂不考虑,结合中国地理位置第一级OU按省份来划分。

OS公司在3个省内有公司第一级划分三个OU分别是GD(广东)、JX(江西)、SC(四川)未来在别的省份发展分公司还可以断续增加省份OU。

在第一级OU中设计了一个Groups的OU这个OU主要用于存放OS公司的一些公共组,这个设计主要是为了便于管理。

举个例子:

总部有一份报表需要给珠海总公司、广东分公司、南昌分公司等各分公司的财务人员查看和修改,如果你是IT管理者该如何做?

最佳的解决方法:

1、要求各公司IT管理员创建一个本地的财务组,如珠海ZHOS-Finance-Dept、广州GZOS-Finance-Dept,南昌NCOS-Finance-Dept等,自己本公司的所有财务人员加入到本地创建的财务组;;

2、总部管理员在Groups创建一个OS-Finance-Dept财务公共组,把各公司的财务组如珠海ZHOS-Finance-Dept、广州GZOS-Finance-Dept等加入到OS-Finance-Dept财务组;

3、创建一个文件夹,把查看和修改权限赋予OS-Finance-Dept。

第二级划分

第二级划分主要根据OS公司的结构来划分,根据所在的省份在一级OU下为每个公司划分一个OU,每个OU委派给各公司IT主管进行管理。

从图里可以看出,每个公司的OU下都有一个组,这个组的用户对这个OU下面的对象负责管理,AD管理员把各公司的IT主管分别加入到相应的组里面。

对每个公司的OU委派下面几个权限:

1、创建、删除以及管理用户帐户

2、创建、删除以及管理计算机帐户

3、重设用户密码并强制在下次登录时更改密码

4、读取所有用户信息

5、创建、删除和管理组

6、修改组成员身份

7、生成策略的结果集(计划)

8、生成策略的结果集(记录)

好了先写到这里吧,累了休息休息。

接上篇:

中型企业ActiveDirectory设计部署系列三AD架构的设计(上)

解答上篇的问题:

假如我是南昌的IT管理员可以在一级OU上创建AD对象吗?

可以对重庆的OU进行管理吗?

答:

1、不能在一级OU上创建AD对象,因为没有被授权;

2、不能对重庆OU进行管理,因为没有被授权;

前面我们根据地点和公司划分了二级OU,下面我们再针对每个公司继续划分OU。

每个公司的OU架构共设计了两个方案,下面我们先看看二个方案的架构图。

方案一:

方案二:

公司OU划分没有一定结构,原则是根据公司的实际情况来划分,怎么样管理方便就怎么样划分。

第一个方案简单明了,把相应的对象放入相应的OU再进行策略管理;

第二个方案也不错,在管理上划分得很细,但相应的也增加了管理的复杂度;

根据公司的实际情况,为了简化管理决定采用第一个方案,强化总公司的IT管理,减少AD的维护量,保障公司OU架构的统一性和可靠性所有公司都统一采用这一架构,并为公司里的每一个OU委派权限给分公司的IT管理员。

具体的OU委派权限如下:

IT:

作用:

此OU委派给总公司IT管理员创建和存放分公司的IT用户和组

委派权限:

1、创建、删除以及管理用户帐户

2、重设用户密码并强制在下次登录时更改密码

3、读取所有用户信息

4、创建、删除和管理组

5、修改组成员身份

6、生成策略的结果集(计划)

7、生成策略的结果集(记录)

Groups:

作用:

委派给分公司IT管理员创建和存放本地分公司的用户组

委派权限:

1、创建、删除和管理组

2、修改组成员身份

Users:

作用:

委派给分公司IT管理员创建和存放本地用户帐号

委派权限:

1、创建、删除和管理组

2、重设用户密码并强制在下次登录时更改密码

3、读取所有用户信息

4、修改组成员身份

5、生成策略的结果集(计划)

6、生成策略的结果集(记录)

Servers:

作用:

委派给分公司IT管理员创建和存放本地服务器计算机帐号;

委派权限:

1、创建、删除以及管理计算机帐户

2、生成策略的结果集(计划)

3、生成策略的结果集(记录)

Mobiles:

作用:

委派给分公司IT管理员创建和存放本地笔记本计算机帐号;

委派权限:

1、创建、删除以及管理计算机帐户

2、生成策略的结果集(计划)

3、生成策略的结果集(记录)

Workstations:

作用:

委派给分公司IT管理员创建和存放本地普通计算机帐号;

委派权限:

1、创建、删除以及管理计算机帐户

2、生成策略的结果集(计划)

3、生成策略的结果集(记录)

接上篇:

中型企业ActiveDirectory设计部署系列三AD架构的设计(下)

经过前面的工作OS公司的AD架构已经设计好了,下面进行组策略的设计。

设计组策略的目的是管理用户和计算机,通过组策略可以配置管理一群用户和一群计算机的使用环境,因此需要根据公司的实际情况和管理环境来进行设计。

先看下面的两张设计图吧

设计图一

设计图二

1、组策略分为计算机策略和用户策略,在设计组策略时最好把这两样分开;

2、合理的优化组策略,有助于加快客户端处理组策略的速度和排错,比如说你有一条策略是针对计算机的那完全可以把用户策略这一块禁用掉,如果是用户策略则可以把计算机策略这块禁掉。

3、尽量减少组策略的使用数量,组策略是一样好东西,但不要乱用,刚学习组策略的朋友很喜欢在自己的AD里使用大量的组策略,这是不好的。

为什么?

(1、)用的策略越多对客户端的性能影响就越大,因为客户端需要花资源花时间去处理这些策略;

(2、)增加客户端的复杂度,一旦出问题增加了排错的困难。

在那里优化呢?

请参考下图

从上面的图可以看出OS公司AD组策略的设计是很简单的;

域级别是2条策略,其中1条是默认策略;

DomainControllers只有1条默认策略

每个公司有4条OU级别的策略1条是针对用户的,3条是针对计算机类型的;

为什么设计的这么简单呢?

在大中型企业待过的朋友可能有体会,大中型企业的组策略往往是很简单的特别是大型企业。

设计太多的组策略会降低客户端的性能,不利于维护管理,增加了系统的复杂度。

组策略的管理,域级别和DomainControllers的组策略由总公司IT进行管理,分公司的4条策略委派给本地IT进行管理。

转帖一篇组策略最佳实践之“降龙十八掌希望对大家有用!

降龙十八掌第一式——亢龙有悔:

单独保留默认的GPOs(推荐)

1、DefaultDomainPolicy&DefaultDomainControllersPolicy

密码、帐户锁定和Kerberos策略设置必须在域级别实现(如果在OU级别上去做,只是对计算机的本地用户生效而不是域用户)

还有以下设置:

登录时间用完自动注销用户,重命名(Domain)管理员帐户和重命名(Domain)来宾帐户。

这些策略也必须在域级别实现,也是只有这些策略需要在域级别上设置。

2、使用以下两种方法:

(1)在DefaultDomainPolicy仅修改以上策略设置,然后在其下链接其他GPO

(2)单独保留DefaultDomainPolicy永不修改,创建并链接高优先级的GPO,

然后修改策略设置(推荐)

1、为什么因为恢复损坏的默认的GPOs是个噩梦?

(KB226243、KB324800—

KB267553)

4、不要依赖DCgpofix(这将是最后的还原工具),Dcgpofix还原默认的GPOs到干净的安装状态。

最好的方法使用您的备份替代!

降龙十八掌第二式——飞龙在天:

设计OU结构

1、将DC放在DC所在的OU里并单独管理

2、为用户和计算机创建单独的OU

3、使用OU把用户/计算机按照角色分组,

例如:

(1) 计算机:

邮件服务器、终端服务器、WEB服务器、文件和打印服务器、便携计算机等

(2) 域控制器:

保留在默认的DomaincontrollersOU下(链接DefaultDomainControllerPolicyGPO)

(3) 用户:

IT职员、工程师、车间、移动用户等

4、默认情况下,所有新帐户创建在cn=users或者cn=computers(不能链接GPO),所以如果是Windows2003域:

(1) 在域中使用“redirusr.exe”和“redircmp.exe”指定所有新计算机/用户帐户创建时的默认OU

(2) 允许使用组策略管理新创建的帐户

(使用“redirusr.exe”和“redircmp.exe”两个命令,为使重定向成功,在目录域中的域功能级别必须至少是windowsserver2003,这两个工具是内置的,示例:

所用域的名字是zxy.xy,让新计算机加入到域,默认注册到TEST的OU中去,进入命令提示符:

c:

\>redircmp“ou=test,dc=zxy,dc=xy”用户的相同)

(命令创建计算机帐户:

c:

>netcomputer[url=]\\computername[/url]/add)

降龙十八掌第三式——龙战于野:

反对跨域GPO链接

如果你公司是多域环境,绝对不要把父域的GPO链接到子域来使用,相反亦然。

1、将明显的影响处理时间

(1) 通过线缆取GPO的时间

(2) 使排错和客户端处理GPO的速度非常慢

2、违反KISS规则(使问题变的简单规则)

在一个域更改GPO设置将影响另外一个域(如果想使用相同的GPO,可以先在源域上备份或导出,然后在目标域做导入,或利用GPMC进行复制粘贴)

3、使用GPMC脚本来帮助部署和维护跨域的组策略的一致性

(1) CreateEnvironmentFromXML.wsf

(2) CreateXMLFromEnvironment.wsf

(例:

我不是一个父域子域,我是一个测试域,我测试完了就链接到生产环境中来用,测试域跟生产域没关系,测试完了GPO没问题,然后就拿到生产环境来使用,可以通过复制粘贴,另外还可以使用脚本CreateEnvironmentFromXML.wsf去把测试环境中所有的OU、所有的GPO、GPO到OU的链接、GPO的设置,全部保存成一个XML文件,然后把XML的文件复制到生产的域,在生产的域安装GPMC,运行CreateXMLFromEnvironment.wsf这个脚本,他可以帮你从XML文件中把所有在测试环境中的OU,所有GPO、GPO到OU的链接、GPO的设置,甚至可以把和GPO相关的用户帐号和组帐号全部给他创建出来,所以这两个脚本可以很平滑的把测试环境到生产环境的组策略迁移的一个过程,而且很利害,他不仅可以迁组策略对象,还可以把OU给建出来,把组策略对象给建出来,他会自动的把组策略对象给链接到OU,还可以自动创建跟组策略相关的帐号,例用户帐号)

降龙十八掌第四式——潜龙勿用:

谨慎使用强制/禁止替代/阻止继承、回环处理模式

1、增加了处理时间,增加了排错的难度

可以在域级别强制一个标准策略,但是不要使用阻止继承

2、回环处理模式会给排错带来负担,但是有特定的场景使用

(1) 通常用于保证等于的每一个用户都能获得相同的配置

(2) 用于特定的计算机(例如:

公共场所的电脑,图书馆,还有教室),需要基于使用的计算机来修改用户策略

(3) 经常用户终端服务实现

(4) KB231287

降龙十八掌第五——利涉大川:

使一切简单化

1、考虑以下几点:

(1) 每增加一个GPO都会增加复杂性(默认情况Client最多可处理999个GPO)

(2) 限制谁能创建/修改/链接GPOs(委派)

(3) 回环处理/强制/阻止继承使事情变得复杂

2、KISS:

如果可能的话,使用以下三个层次的GPO:

(1) 默认的域策略(用户帐户设置)

(2) 一个基线的安全策略(强制应用到域中的每个用户,每台计算机)

(3) 一个指定OU的策略(专门针对某个OU包含一些唯一设置的GPO)

3、反对为每一个GPO设置安全过滤器(安全过滤器的好处是GPO只对指定的用户或组生效,不是非常必要的话,不要用安全过滤器,同样会增加处理GPO的负担的)

4、仅仅对每个GPO中需要的设置做修改,其他保留默认状态(未配置)

降龙十八掌第六式——鸿渐于陆:

在GPMC中进行所有的操作

1、使用GPMC的RSOP工具

2、文档化GPO的设置

3、进行委派

4、所有的启用、禁用、链接、强制等(使用它禁用所有GPO中不使用的部分用户或计算机—略微的改进处理时的性能)

5、在测试环境和生产环境进行迁移

6、和GPMC一起安装很多的脚本(c:

\programfiles\gpmc\scripts)

降龙十八掌第七——突如其来:

使用GPO规划工具

1、所有的GPO设置参考

[url=][/url]7821c32f-da15-438d-8e48-45915cd2bc14&displaylang=en

2、XPSP2-specific(详细):

详细指南:

[url=][/url]

降龙十八掌第八式——震惊百里:

即使没有改变设置也强制重新应用策略

1、使用于当用户是客户计算机的本地管理员组的成员的场景(要了解组策略的应用模式,首先用户登录后,要应用GPO的策略设置,以后就会有这样的一个问题,如果你不对这个GPO里的策略进行任何修改,那么客户端就不会再应用,因为客户端会检测GPO的版本号,只有对GPO更改过,版本号才不同,客户端才会去下载应用,如果没有改过,版本还一样,客户端就不会再去下载,重新刷新这个策略,用强制策略处理,可以把修改的一些策略刷新)

(1)在组策略应用以后覆盖指定的设置

(2)默认情况下,组策略只会检查有没有新的策略设置可用,然后在后台刷新

2、强制策略再次处理:

(1)计算机或用户配置->管理模板->系统->组策略->[每一种策略的类型]策略处理(需要启用以下节点:

注册表、IE、软件安装、文件夹重定向、脚本、安全性、IPSec、无线、EFS、磁盘配额)

(2)每个节点:

(选择:

启用“即使尚未更改组策略对象也要进行处理”)

3、处理每个节点:

考虑禁用“允许通过慢速网络连接进行处理”,例如:

“软件安装”禁用掉客户端就不会装这个软件,

降龙十八掌第九式——或跃在渊:

使WindowsXP同步处理组策略

1、WindowsXP默认是异步处理组策略

无需等网络响应(XP应用过GPO就会在本地有个缓存的),这种异步处理方式大大缩短了XP客户端所需要的引导与登录时间,可是处理文件夹重定项等都会有延迟,这将会影响到排错。

2、Windows2000默认是同步处理组策略

3、我们应该:

(1)不想让操作系统来决定组策略的处理方式

(2)也不想其它因素影响排错

4、这个策略的位置在:

计算机配置>管理模板>系统>登录>计算机启动和登录时总是等待网络(这个启用后,XP就使用同步处理的方式,这样应用GPO就

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 企业 网络 设计方案

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《JAVA编程基础》课程标准软件16级.docx

《JAVA编程基础》课程标准软件16级.docx