系统分析师试题及答案.docx

系统分析师试题及答案.docx

- 文档编号:10531141

- 上传时间:2023-02-21

- 格式:DOCX

- 页数:20

- 大小:33.01KB

系统分析师试题及答案.docx

《系统分析师试题及答案.docx》由会员分享,可在线阅读,更多相关《系统分析师试题及答案.docx(20页珍藏版)》请在冰豆网上搜索。

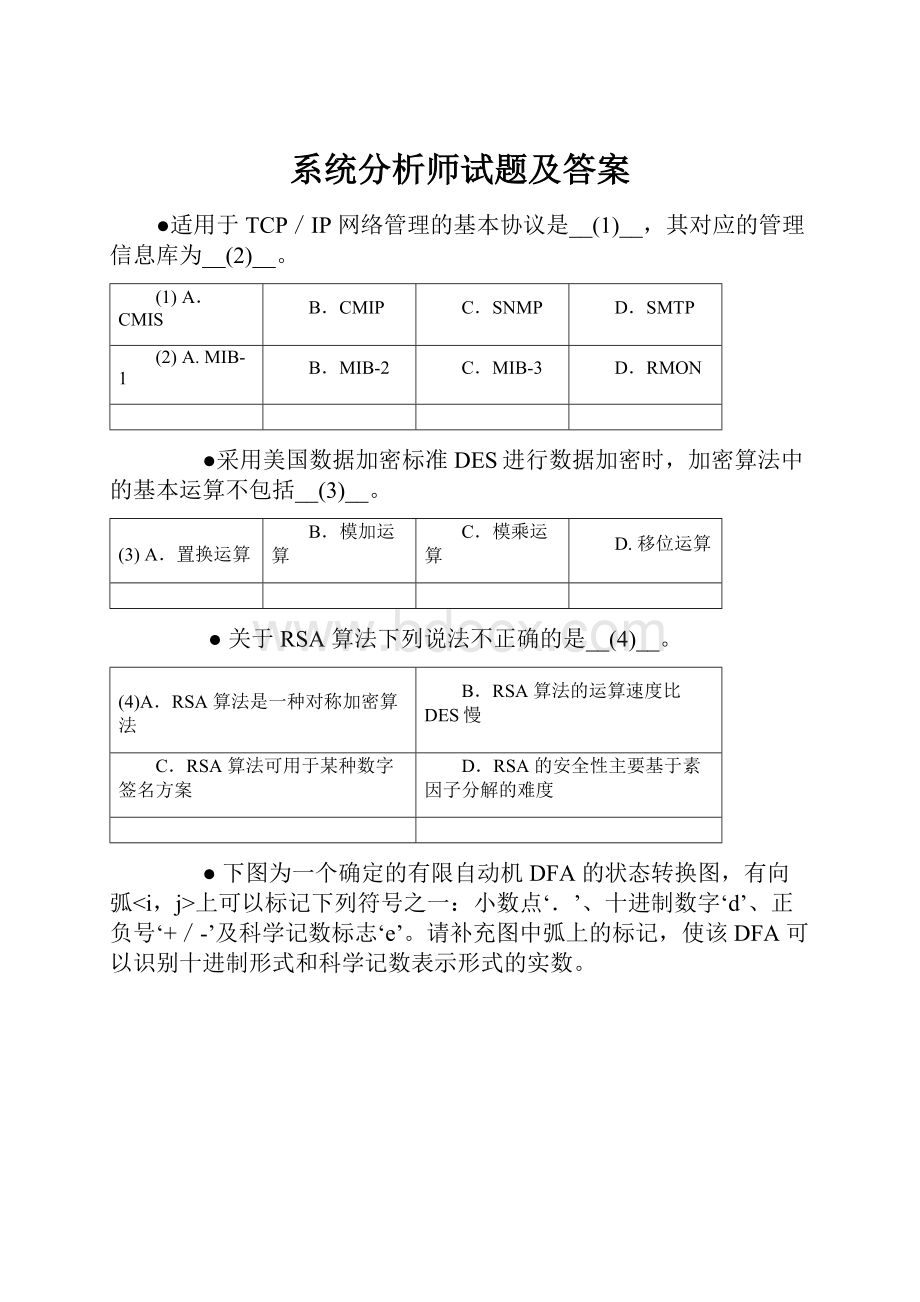

系统分析师试题及答案

●适用于TCP/IP网络管理的基本协议是__

(1)__,其对应的管理信息库为__

(2)__。

(1)A.CMIS

B.CMIP

C.SNMP

D.SMTP

(2)A.MIB-1

B.MIB-2

C.MIB-3

D.RMON

●采用美国数据加密标准DES进行数据加密时,加密算法中的基本运算不包括__(3)__。

(3)A.置换运算

B.模加运算

C.模乘运算

D.移位运算

●关于RSA算法下列说法不正确的是__(4)__。

(4)A.RSA算法是一种对称加密算法

B.RSA算法的运算速度比DES慢

C.RSA算法可用于某种数字签名方案

D.RSA的安全性主要基于素因子分解的难度

●下图为一个确定的有限自动机DFA的状态转换图,有向弧

小数点‘.’、十进制数字‘d’、正负号‘+/-’及科学记数标志‘e’。

请补充图中弧上的标记,使该DFA可以识别十进制形式和科学记数表示形式的实数。

有向弧<0,3>和<1,3>的标记为__(5)__;有向弧<1,2>和<2,4>的标记为__(6)__;有向弧<2,6>和<4,6>的标记为__(7)__;有向弧<4,5>和<5,6>的标记为__(8)__;有向弧<5,5>、<6,8>和<6,7>的标记为__(9)__。

(5)A.‘d’和‘d’

B.‘.’和‘d’

C.‘.’和‘.’

D.‘d’和‘.’

(6)A.‘d’和‘e’

B.‘d’和‘.’

C.‘e’和‘.’

D.‘e’和‘d’

(7)A.‘+/-’和‘e’

B.‘e’和‘d’

C.‘e’和‘+/-’

D.‘e’和‘e’

(8)A.‘e’和‘d’

B.‘.’和‘d’

C.‘d’和‘e’

D.‘e’和‘+/-’

(9)A.‘d’、‘d’和‘+/-’

B.‘d’、‘.’和‘d’

C.‘d’、‘+/-’和‘d’

D.‘d’、‘.’和‘e’

●在下面所列举的逻辑测试覆盖中,测试覆盖最强的是__(10)__,最弱的是__(11)__。

(10)A.条件覆盖

B.条件组合覆盖

C.语句覆盖

D.条件及判定覆盖

(11)A.条件覆盖

B.条件组合覆盖

C.语句覆盖

D.条件及判定覆盖

●软件测试工具有多种,其中__(12)__对源程序的数据流和控制流进行分析,发现语义错误:

__(13)__。

通过对程序的执行流进行探测,检查有关变量的逻辑值。

(12)A.动态分析工具

B.静态分析工具

C.模拟工具

D.测试管理工具

(13)A.动态分析工具

B.静态分析工具

C.模拟工具

D.测试管理工具

●对下面的个人所得税程序中满足语句覆盖测试用例的是__(14)__,满足判定覆盖测试的用例是__(15)__。

if(income<800)tarrate=0;

elseif(income<=1500)taxrate=0.05;

elseif(income<2000)taxrate=0.08;

elsetaxrate=0.1;

(14)A.income=(800,1500,2000,2001)

B.Income=(800,801,1999,2000)

C.income=(799,1499,2000,2001)

D.income=(799,1500,1999,2000)

(15)A.income=(799,1500,1999,2001)

B.income=(799,1501,2000,2001)

C.income=(800,1500,2000,2001)

D.income=(800,1499,2000,2001)

●一般来说,在软件维护过程中,大部分工作是由__(16)__引起的。

在软件维护的实施过程中,为了正确、有效地修改程序,需要经历以下三个步骤,分析和理解程序、修改程序和__(17)__。

__(18)__的修改不归结为软件的维护工作。

(16)A.适应新的软件环境

B.适应新的硬件环境

C.用户的需求改变

D.程序的可靠性

(17)A.重新验证程序

B.验收程序

C.书写维护文档

D.建立目标程序

(18)A.文档

B.数据

C.需求分析

D.代码

●结构化分析方法(SA)是一种预先严格定义需求的方法,强调分析对象的__(19)__,其指导思想是__(20)__。

(19)A.程序流

B.指令流

C.控制流

D.数据流

(20)A.自顶向下逐层分解

B.自底向上逐层分解

C.面向对象

D.面向过程

●过程P分解为P1,P2,P3三个子过程,下面的数据流图中存在两处错误,其中错误1是__(21)__,错误2是__(22)__。

(21)A.1层S

B.1层S"

C.0层S

D.0层S'

(22)A.1层S

B.1层S"

C.0层S

D.0层S'

●净室软件工程(Cleanroom)是软件开发的一种形式化方法,可以开发较高质量的软件。

它使用__(23)__进行分析和建模,并且将__(24)__作为发现和排除错误的主要机制。

使用__(25)__测试来获取认证软件可靠性所需要的信息。

(23)A.产生式归约

B.移进归约

C.盒结构归约

D.规范归约

(24)A.正确性验证

B.黑白盒测试

C.集成测试

D.基本路径测试

(25)A.边界值

B.统计

C.代数

D.精确

● IS09001-000是IS09000系列标准的最新成果,它取代了__(26)__标准。

(26)A.IS09000-1,IS09000-2、IS09000-3、IS09000-4

B.IS09001、IS09002、IS09003

C.IS09004-1、IS09004-2、IS09004-3、IS09004-4

D.IS010012-1、IS010012-2、IS010012-3

●在UNIX系统中,文件的物理结构采用直接、一级、二级和三级间接索引技术,其索引结点有13个地址项(i_addre[0]~i_addr[12])。

如果每个盘块的大小为1K字节,每个盘块号占4个字节,那么,—个进程要访问文件的第356168字节处的数据时__(27)__寻址。

(27)A.可直接

D.需要一次间接

C.需要二次间接

D.需要三次间接

●磁盘移臂调度算法__(26)__的主要缺陷是有高度局部化的倾向,会推迟某些请求服务,甚至引起饥饿。

(28)A.FCFS

B.SSTF

C.SCAN

D.C-SCAN

●操作系统分配资源时的一个重要考虑是避免死锁的发生.若系统中有同类资源16个,由四个进程P1、P2、P3和P4共享该资源。

已知P1、P2、P3、P4所需的资源总数分别为8、5、9、6。

各进程请求资源的次序如下表,若系统采用银行家算法为它们分配资源,那么__(26)__—次申请分配会使系统进入不安全状态。

进程申请资源的情况

序号

进程

申请量

1

P1

6

2

P2

4

3

P3

5

4

P4

1

5

P1

1

6

P2

1

(29)A.3、4

B.3、5

C.4、5

D.5、6

●在具有通道处理机的系统中,用户进程请求启动外设肘,由__(26)__根据I/O要求构造通道程序及通道状态字,并将通道程序保存在__(26)__,然后执行启动“I/O”命令。

(30)A.用户进程

B.应用程序

C.通道

D.操作系统

(31)A.内存

D.硬盘

C.通道

D.外部设备

●关系R(A,B,C)和S(C,D,E)进行关系代数运算,下列各关系表达式中成立的是__(26)__。

关系模式P(A,B,C,D,E,F,G,H,I,J)满足下列函数依赖:

FD={ABD→,B,AB→G,B→F,C→J,CJ→I,G→H},FD的最小函数依赖集 为__(26)__,候选码为__(26)__,该关系模式属于__(26)__范式。

在关系规范化中的插入异常是指__(26)__。

(32)A.πA,B(R)|X|πD,E(S)

B.πA,B(R)-πD,E(S)

C. π3(R)∪π1(S)

D.π2(R)∩π1(S)

(33)A.FDMN={ABD→,B,AB→G,B→F,C→J,C→I,G→H}

B.A.FDMN={ABD→,B,AB→G,B→F,C→J,CJ→I,G→H}

C.A.FDMN={ABD→,B,AB→G,C→J,CJ→I,G→H}

D.A.FDMN={ABD→,B,AB→G,B→F,CJ→I,G→H}

(34)A.AC

B.ABG

C.AG

D.ABCD

(35)A.1NF

B.2NF

C.3NF

D.BCNF

(36)A.不该插入的数据被插入

B.不该修改的数据被修改

C.应该插入的数据未被插入

D.应该修改的数据未被修改

●若视频图像每帧的数据量为8.4MB,帧速率为25帧/秒,则显示10秒的视频信息,其原始数据量为__(37)__MB。

考虑存储和传输的要求,可使用__(38)__标准对原始视频进行有效的压缩。

(37)A.84

B.840

C.2100

D.4200

(38)A.JPEG

B.MPEG

C.MIDI

D.Video

●实现计算机语音输出有录音重放和__(39)__两种方法。

第二种方法是基于__(40)__技术的一种声音产生技术。

采用这种方法,应预先建立语言参数数据库、发音规则库等。

(39)A.文—语转换

B.语—文转换

C.语音编码

D.语音解码

(40)A.语音转换

B.语音合成

C.语音放大

D.声音过滤

●视觉上的颜色可用亮度、色调和饱和度三个特征来描述,饱和度是指颜色的__(41)__。

(41)A.种数

B.纯度

C.感觉

D.存储量

●在下列体系结构中,最适合于多个任务并行执行的体系结构是__(42)__。

(42)A.流水线向量机结构

B.分布存储多处理机结构

C.共享存储多处理机结构

D.堆栈处理机结构

●流水线控制方式下,__(43)__是全局性相关,流水线机器对全局性相关的处理不包括__(44)__。

静态流水线是指__(45)__。

(43)A.转移指令引起的相关

B.先写后读相关

C.先读后写相关

D.写-写相关

(44)A.猜测法

D.提前形成条件码

C.设置相关专用通道

D.加快短循环程序的执行

(45)A.只有一种功能的流水线

B.功能不能改变的流水线

C.可同时执行多种功能的流水线

D.在同一时间段内,只能完成一种功能的流水线

●假设并行(阵列)处理器的16个处理器编号为0-15,采用单级Cube3网络互连时,与13号处理器相连的处理器的编号为__(46)__。

(46)A.1

B.5

C.7

D.14

●在下列几项中,不符合RISC指令系统特点的是__(47)__。

(47)A.指令长度固定,指令种类少

B.寻址方式种类丰富,指令功能尽量增强

C.设置大量通用寄存器,访问存储器指令简单

D.选取使用频率较高的一些简单指令

●段页式虚拟存储管理方案的特点是__(48)__。

(48)A.空间浪费大、存储共享不易,存储保护容易、不能动态连接

B.空间浪费小、存储共享容易、存储保护不易、不能动态连接

C.空间浪费大、存储共享不易、存储保护容易、能动态连接

D.空间浪费小、存储共享容易、存储保护容易、能动态连接

●I/0控制方式有多种,__(49)__一般用于大型、高效的计算机系统中。

。

(49)A.查询方式

B.中断方式

C.DMA方式

D.PPU方式

●微指令大体上可分为两类:

水平型微指令和垂直型微指令。

在下列几项中,不符合水平型微指令特点的是__(50)__。

(50)A.执行速度快

B.并行度较低

C.更多地体现了控制器的硬件细节

D.微指令长度较长

●防火墙是隔离内部网和外部网的—类安全系统.通常防火墙中使用的技术有过滤和代理两种。

路由器可以根据__(51)__进行过滤,以阻挡某些非法访问。

__(52)__是一种代理协议,使用该协议的代理服务器是一种__(53)__网关。

另外一种代理服务器使用

__(54)__技术,它可以把内部网络中的某些私有的9地址隐藏起来。

所谓的可信任系统(TrustedSystem)是美国国防部定义的安全操作系统标准,常用的操作系统UNIX和WindowsNT等可以达到该标准的__(55)__级。

(51)A.网卡地址

B.IP地址

C.用户标识

D.加密方法

(52)A.SSL

B.STT

C.SOCKS

D.CPAP

(53)A.链路层

B.网络层

C.传输层

D.应用层

(54)A.NAT

B.CIDR

C.BGP

D.OSPF

(55)A.D

B.C1

C.C2

D.B2

●设谓词R(x):

x是实数,L(x,y):

x>y,则“对于每一个实数,均存在小于等于它的实数”可符号化为__(57)__。

●下列断言中正确的是__(58)__。

●已知某偏序关系的哈斯图如下图所示,则集合{2,3,4,6)的最小元和极大元分别为__(59)__。

(59)A.1和4,6

B.2和4,5,6

C.3和4,5,6

D.无和4,6

●设Rl和R2为非空集A上的任意二元关系,“o”表示关系的复合运算,如下断言中正确的是__(60)__。

(60) A.RloR2=R2oR1

B.若Rl和R2均为对称的,则Rl和R2也为对称的

C.若Rl和R2均为传递的,则Rl和R2也为传递的

D.对自然数集N上的二元关系R{

●设有一台计算机,它有一条加法指令,每次可计算三个数的和。

如果要计算79个数的和,至少要执行的加法指令次数为__(61)__。

(61)A.37

B.38

C.39

D.40

●若对所有f>j,aij=O(i=1,2,…,n;j=1,2,…,n),则称矩阵A=(ay)n×n为上三角矩阵。

设Mn(R)表示实数集R上全体n×n阶上三角矩阵的集合,“*”表示矩阵乘法,则

(62)A.可交换独异点

B.非可交换的独异点

C.非可交换的群

D.阿贝尔群

●有权无向图如下,此无向图的最小生成树的权为__(63)__。

(63)A.25

B.44

C.74

D.92

●设二维随机变量(X,Y)服从N(0,0,1,1,0)正态分布,Φ(x)为标准正态分布函数,下列说法不正确的是__(64)__。

(64)A.随机变量X和Y均服从N(0,1)分布

B.随机变量X和Y相互独立

C.X和Y的联合分布函数为Φ(x)与Φ(y)的乘积

D.Cov(X,Y)=1《

●设有程序段

i=1

while(i<=n)

i=i*2

上面程序段的时间复杂度为__(65)__。

(65)A.O(n)

B.O(logn)

C.O(nlogn)

D.O(n2)

●MostIPlayer-basedproxymechanisms,suchasnetworkaddresstranslation(NAT),onlysupportuni-directionalproxy,fromtheinternalnetworktoexternalnetwork(theInternet).Theproxyestablishesthecommunicationchannelby__(66)__IPaddresses.TheIPaddressesmustbe__(67)__.Theseproxymechanismspreventapplicationsthatmustestablishreturndatachannelsfromestablishingtheirdatachannels,suchas,multimediaapplications.IPlayer-basedproxymechanismsneedadditionalsoftware__(68)__foreachapplicationthatuses__(69)__channels.SOCKSidentifiescommunicationtargetsthroughdomainnames,overcomingtherestrictionofusingprivateIPaddresses.SOCKScanusedomainnamestoestablishcommunicationbetweenseparateLANs,with__(70)__IPaddresses.

(66)A.manufacturing

B.manipulating

C.conduct

D.implement

(67)A.routable

B.locatable

C.path-selected

D.road-defined

(68)A.groups

B.blocks

C.models

D.modules

(69)A.plenty

B.many

C.multiple

D.more

(70)A.duplicating

B.crossing

C.overlapping

D.repeating

●Theapproachweproposeisasystem-orientedmethodologyforknowledgeacquisitionThisorientationemphasizesongoingdocumentationthroughouteachcycleandtechniqueapplied.Program-widedocumentationissuggested,bothforthepurposeofinternal__(71)__andforlaterverificationand__(72)__efforts.Thedocumentationsystemweproposeincludesacentral"knowledgeacquisition__(73)__"whichis__(74)__toreflectknowledgeacquisitionplans,sessionnodes,anddomainexpertparticipation.Specifically,__(75)__withinthedatabasesystemincludeknowledgeacquisitionforms,whichdocumentplansfor,andnotesfrom,knowledgeacquisitionsession,domainexpertfile,andrulecontentforms.

(71)A.interchange

B.interface

C.communication

D.message

(72)A.validation

B.confirm

C.effection

D.evaluation

(73)A.dataset

B.collection

C.file

D.database

(74)A.edited

B.updated

C.exchanged

D.revised

(75)A.templates

B.samples

C.examples

D.temper

中国计算机软件专业技术资格和水平考试

2002年度系统分析员级下午试题I

试题一为必答题

试题一

阅读以下关于应用服务器业务对象管理的叙述,回答问题1和问题2;

某软件公司最近接到一个电信局的计费项目,该电信局要求计费系统支持实时出帐(如用户可随时通过诸如电话、上网等方式查询当前的话费情况)、实时划价(如新增业务或改变的记费规则能实时的添加到计费系统中)。

鉴于该项目的实时性要求较高,难度较大,为此,张工召开了一次课题组会议,会上项目组成员的意见分为两大派;一派坚持使用磁盘数据库(DRDBDisk-residentdatabase)Oracle,另一派坚持使用内存数据库(MMDBMainMemoryDatabase)。

坚持Oracle的那一派认为只要配置Oracle使得所有数据都缓冲到内存,就一定能达到实时性的要求;而坚持MMDB的那一派认为即使再扩大内存容量和调整Oracle的参

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 系统分析 试题 答案

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《城市规划基本知识》深刻复习要点.docx

《城市规划基本知识》深刻复习要点.docx