Windows安装配置openvpn.docx

Windows安装配置openvpn.docx

- 文档编号:10278081

- 上传时间:2023-02-09

- 格式:DOCX

- 页数:17

- 大小:4.06MB

Windows安装配置openvpn.docx

《Windows安装配置openvpn.docx》由会员分享,可在线阅读,更多相关《Windows安装配置openvpn.docx(17页珍藏版)》请在冰豆网上搜索。

Windows安装配置openvpn

Windows2008安装配置openvpn

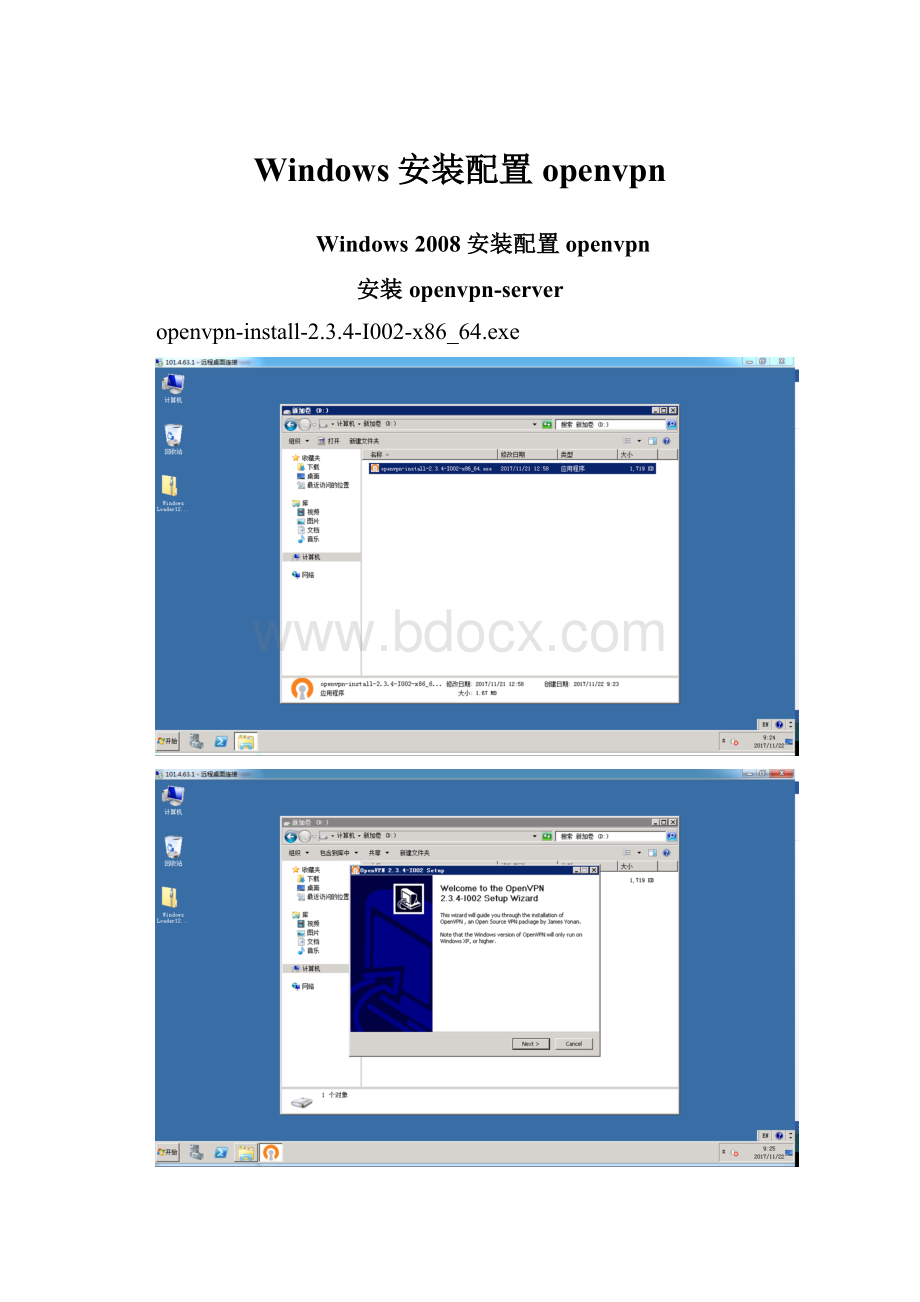

安装openvpn-server

openvpn-install-2.3.4-I002-x86_64.exe

配置openvpn-server

我们打开命令提示符窗口,并转到easy-rsa目录,然后依次执行如下命令完成初始化工作:

init-config

vars

clean-all

第一次执行clean-all时,提示"系统找不到指定的文件"是正常的,不用管它。

该命令会删除掉之前生成的所有证书和密钥文件,以避免与之后全新生成的证书和密钥发生冲突。

我们继续执行命令build-ca来生成CA根证书密钥对。

如下图所示,除了build-ca命令外,其他输入主要用于设置根证书的签名信息,包括国家、省、市、组织名称、单位名称、通用名、名称、邮箱地址等,请根据个人需要自行输入。

输入框前面"[]"中的内容表示默认值,如果你不输入、直接按回车,则表示使用默认值;如果你输入"."则表示该字段信息留空。

其中CommonName(通用名称)比较重要,相当于我们常说的"账号"(此处设为vpn_ca)。

此时,我们就可以在证书存放目录中看到生成的CA证书和私钥文件了。

双击该证书,我们还可以看到刚才输入的相关信息。

接着,我们使用命令build-key-serverserver来创建服务器端证书和私钥。

整个创建过程与前面创建CA根证书的流程比较类似,我们只需要注意CommanName的参数值为"server"并随后设置相应的密码(这里设为"server_pwd",一般不会用到密码),最后输入两次"y"进行确认即可。

CommonName必须填,且不能与执行build-dh时相同,否则会报:

failedtoupdatedatabase

TXT_DBerrornumber2找不到C:

\ProgramFiles\OpenVPN\easy-rsa\keys\*.old

服务器端证书创建完毕后,我们就可以为所有的客户端分别创建证书了。

创建命令为build-keyclientName,例如build-keyclient1、build-keyclient2。

创建客户端证书的流程和创建服务器端证书的流程完全一致,只需要注意CommonName字段即可,在这里就不再赘述了。

此外,我们还需要为OpenVPN的服务器端创建迪菲·赫尔曼交换密钥,命令为build-dh。

迪菲·赫尔曼交换密钥是一种安全协议,用以对数据进行加密。

到这里我们的证书和密钥的创建操作就基本上完成了,如果你以后还想要创建新的客户端,只需要先执行vars命令,再执行build-keyclientName命令即可(每次打开新的命令提示符窗口,都必须先执行vars命令,才能执行其他命令)。

开启openvpn-server

从easy-rsa/keys目录中拷贝出服务器端和客户端所需的文件,分别将其放在自己的OpenVPN安装路径/config目录中。

其中,服务器端需要用到的文件有:

ca.crt

ca.key

dh1024.pem(如果最初的变量KEY_SIZE设为2048,这里就是dh2048.pem)

server.crt

server.key

客户端client1需要用到的文件有:

ca.crt

client1.crt

client1.key(名称client1根据个人设置可能有所不同)

当然,我们还需要在config目录中各自放置一个配置文件,服务器端的配置文件名为server.ovpn,客户端的配置文件为client.ovpn。

这两个配置文件该如何编写呢?

OpenVPN已经在sample-config目录中为我们提供了相关的示例文件server.ovpn和client.ovpn,并且配置文件中的每个配置选项均有详细的英文说明(配置文件中"#"或";"开头的均为注释内容)。

在这里,我们先给出server.ovpn的详细配置,并注明每项配置的作用。

local192.168.1.101 #指定监听的本机IP(因为有些计算机具备多个IP地址),该命令是可选的,默认监听所有IP地址。

port1194 #指定监听的本机端口号

protoudp #指定采用的传输协议,可以选择tcp或udp

devtun #指定创建的通信隧道类型,可选tun或tap

caca.crt #指定CA证书的文件路径

certserver.crt #指定服务器端的证书文件路径

keyserver.key #指定服务器端的私钥文件路径

dhdh1024.pem #指定迪菲赫尔曼参数的文件路径

server10.0.0.0255.255.255.0 #指定虚拟局域网占用的IP地址段和子网掩码,此处配置的服务器自身占用10.0.0.1。

ifconfig-pool-persistipp.txt #服务器自动给客户端分配IP后,客户端下次连接时,仍然采用上次的IP地址(第一次分配的IP保存在ipp.txt中,下一次分配其中保存的IP)。

tls-authta.key0 #开启TLS-auth,使用ta.key防御攻击。

服务器端的第二个参数值为0,客户端的为1。

keepalive10120 #每10秒ping一次,连接超时时间设为120秒。

comp-lzo #开启VPN连接压缩,如果服务器端开启,客户端也必须开启

client-to-client #允许客户端与客户端相连接,默认情况下客户端只能与服务器相连接

persist-key

persist-tun #持久化选项可以尽量避免访问在重启时由于用户权限降低而无法访问的某些资源。

statusopenvpn-status.log #指定记录OpenVPN状态的日志文件路径

verb3 #指定日志文件的记录详细级别,可选0-9,等级越高日志内容越详细

接着是client.ovpn。

client #指定当前VPN是客户端

devtun #必须与服务器端的保持一致

protoudp #必须与服务器端的保持一致

remote192.168.1.1011194 #指定连接的远程服务器的实际IP地址和端口号

resolv-retryinfinite #断线自动重新连接,在网络不稳定的情况下(例如:

笔记本电脑无线网络)非常有用。

nobind #不绑定特定的本地端口号

persist-key

persist-tun

caca.crt #指定CA证书的文件路径

certclient1.crt #指定当前客户端的证书文件路径

keyclient1.key #指定当前客户端的私钥文件路径

ns-cert-typeserver #指定采用服务器校验方式

tls-authta.key1 #如果服务器设置了防御DoS等攻击的ta.key,则必须每个客户端开启;如果未设置,则注释掉这一行;

comp-lzo #与服务器保持一致

verb3 #指定日志文件的记录详细级别,可选0-9,等级越高日志内容越详细

实际上,将两个模板文件中与IP地址有关的配置修改一下,就可以直接拿来使用。

最后关闭防火墙,或者允许tcp和udp的1194端口通行

开启openvpn-clint

拷贝服务端上生成的客户端证书文件

拷贝client.ovpn,并修改

通过vpn做路由

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- Windows 安装 配置 openvpn

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《城市规划基本知识》深刻复习要点.docx

《城市规划基本知识》深刻复习要点.docx