《网络工程综合项目》实训指导书.docx

《网络工程综合项目》实训指导书.docx

- 文档编号:10259900

- 上传时间:2023-02-09

- 格式:DOCX

- 页数:13

- 大小:273.84KB

《网络工程综合项目》实训指导书.docx

《《网络工程综合项目》实训指导书.docx》由会员分享,可在线阅读,更多相关《《网络工程综合项目》实训指导书.docx(13页珍藏版)》请在冰豆网上搜索。

《网络工程综合项目》实训指导书

网络工程综合项目

实训指导书

安徽机电职业技术学院信息工程系

2010年10月

目录

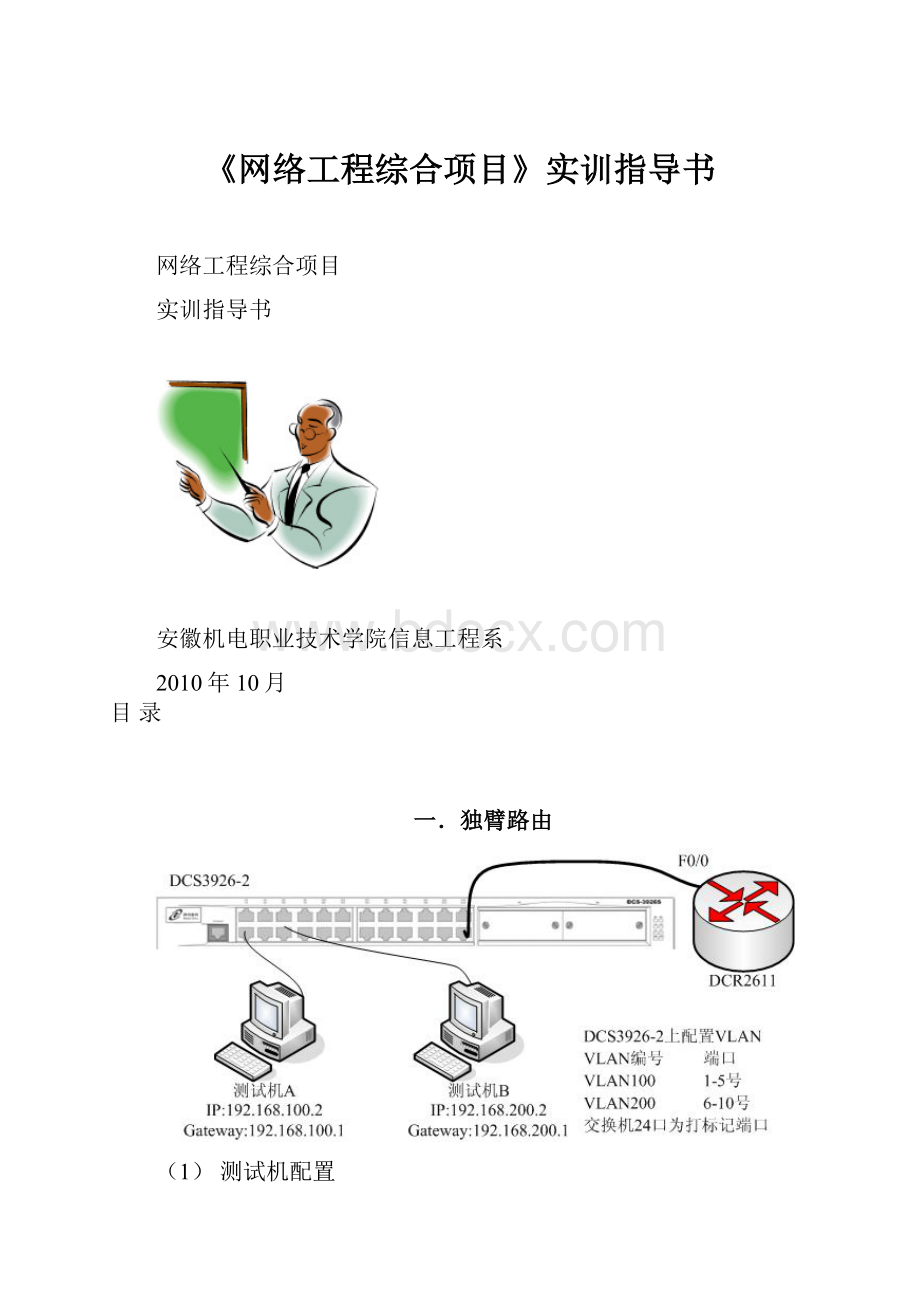

一.独臂路由

(1)测试机配置

测试机A连接交换机2口,ip192.168.100.2gateway192.168.100.1

测试机B连接交换机6口,ip192.168.200.2gateway192.168.200.2

(2)DCS3926-2配置

创建vlan100,端口组成员1-5

switch(Config)#vlan100

switch(Config-Vlan100)#switchportinterfacee0/0/1-5

创建vlan200,端口组成员6-10

switch(Config-Vlan100)#vlan200

switch(Config-Vlan200)#switchportinterfacee0/0/6-10

对交换机24口打标记

switch(Config)#interfaceethernet0/0/24

switch(Config-Ethernet0/0/24)#switchportmodetrunk

(3)DCR2611配置

Router_config#interfacef0/0.1

Router_config_f0/0.1#encapsulationdot1q100

Router_config_f0/0.1#ipaddress192.168.100.1

Router_config#interfacef0/0.2

Router_config_f0/0.1#encapsulationdot1q200

Router_config_f0/0.1#ipaddress192.168.200.1

(4)测试机A可以ping通测试机B,并在DCR2611上运行showiproute察看路由表。

二.三层交换实现vlan互访

(1)测试机配置

●测试机A连接交换机DCS3926-1的6口,ip地址设置为192.168.100.2,网关设置为192.168.100.1。

●测试机B连接交换机DCS3926-2的16口,ip地址设置为192.168.200.2,网关设置为192.168.200.2。

(2)DCS3926-1配置

switch(Config)#vlan100

switch(Config-Vlan100)#switchportinterfaceethernet0/0/1-10

switch(Config)#interfacee0/0/24

switch(Config-Ethernet0/0/24)#switchportmodetrunk

(3)DCS3926-2配置

switch(Config)#vlan200

switch(Config-Vlan100)#switchportinterfaceethernet0/0/11-20

switch(Config)#interfacee0/0/24

switch(Config-Ethernet0/0/24)#switchportmodetrunk

(4)DCRS5526配置

DCRS-5526S(Config)#vlan100

DCRS-5526S(Config-Vlan100)#interfacevlan100

DCRS-5526S(Config-If-Vlan100)#ipaddress192.168.100.1255.255.255.0

DCRS-5526S(Config)#vlan200

DCRS-5526S(Config-Vlan200)#interfacevlan200

DCRS-5526S(Config-If-Vlan200)#ipaddress192.168.200.1255.255.255.0

DCRS-5526S(Config)#interfacee0/0/1

DCRS-5526S(Config-Ethernet0/0/1)#switchportmodetrunk

DCRS-5526S(Config)#interfacee0/0/2

DCRS-5526S(Config-Ethernet0/0/2)#switchportmodetrunk

(5)测试机A可以ping通测试机B,在DCRS5526上运行showiproute察看路由表。

三.交换机DHCP服务配置

(1)配置两台测试机的网络属性为自动获取IP。

(2)配置DCS3926-2以下内容

Switch(Config)#servicedhcp

Switch(Config)#interfacevlan1

Switch(Config-Vlan-1)#ipaddress192.168.1.2255.255.255.0

Switch(Config-Vlan-1)#exit

Switch(Config)#ipdhcppoolA

Switch(Config)#ipdhcpexcluded-address192.168.1.1192.168.1.10

Switch(dhcp-A-config)#network192.168.1.024

Switch(dhcp-A-config)#lease3

Switch(dhcp-A-config)#default-route192.168.1.1

Switch(dhcp-A-config)#dns-server192.168.1.3

Switch(dhcp-A-config)#exit

(3)两台测试机重新启动后,运行ipconfig/all指令,察看网络属性是否为动态获取。

四.访问控制列表ACL配置

1.访问控制列表的概念和作用

ACL(AccessControlLists)是一种数据包过滤机制,通过允许或拒绝特定的数据包进出网络,网络设备可以对网络访问进行控制,有效保证网络的安全运行。

用户可以基于报文中的特定信息制定一组规则(rule),每条规则都描述了对匹配一定信息的数据包所采取的动作:

允许通过(permit)或拒绝通过(deny)。

用户可以把这些规则应用到特定网络设备端口的入口或出口方向,这样特定端口上特定方向的数据流就必须依照指定的ACL规则进出网络设备。

防火墙是在网络之间执行访问控制策略的设备之一,它一般位于内部网与外部网的连接处,是内部网与外部网络之间数据流的唯一出入口,它的目的是防止因特网的危险传播到内部网络。

防火墙一方面阻止来自因特网的对受保护网络的未授权或未验证的访问,另一方面允许内部网络的用户对因特网进行Web访问或收发E-mail等。

●限制网络流量、提高网络性能。

●提供对通信流量的控制手段。

●提供网络访问的基本安全手段。

●在路由器接口处,决定哪种类型的通信流量被转发、哪种类型的通信流量被阻塞。

按照各描述语句在ACL中的顺序,根据各描述语句的判断条件,对数据包进行检查。

一旦找到了某一匹配条件,就结束比较过程,不再检查以后的其他条件判断语句。

2.标准ACL配置和扩展ACL配置

3.ACL配置实例

(1)ACL配置:

要求实现192.168.1.10可以ping通192.168.1.1,192.168.1.20不能ping通192.168.1.1。

交换机配置指令如下:

switch(Config)#interfacevlan1

switch(Config-If-Vlan1)#ipaddress192.168.1.1255.255.255.0

switch(Config)#access-list110permiticmphost-source192.168.1.10host-destination192.168.1.1

switch(Config)#access-list110denyicmphost-source192.168.1.20host-destination192.168.1.1

switch(Config)#firewallenable

switch(Config)#firewalldefaultpermit

switch(Config)#interfaceethernet0/0/1-24

switch(Config-Port-Range)#ipaccess-group110in

(2)ACL配置:

要求实现拒绝192.168.1.20的IP地址访问网络,交换机配置指令如下:

switch(Config)#access-list50denyhost-source192.168.1.20

switch(Config)#firewallenable

switch(Config)#firewalldefaultpermit

switch(Config)#interfaceethernet0/0/1-24

switch(Config-Port-Range)#ipaccess-group50in

此时192.168.1.20不能ping通其他任意IP地址,但192.168.1.20的计算机更改IP地址为192.168.1.30后可以访问网络。

(3)ACL配置:

要求实现192.168.1.20可以访问192.168.1.10的http服务,但不能访问192.168.1.10的ftp服务。

在192.168.1.10上架设http服务和ftp服务,交换机配置指令如下:

switch(Config)#access-list150denytcp192.168.1.200.0.0.255host-destination192.168.1.10d-port21

switch(Config)#firewallenable

switch(Config)#firewalldefaultpermit

switch(Config)#interfaceethernet0/0/1-24

switch(Config-Port-Range)#ipaccess-group150in

五.NAT配置

1.NAT的概念

(1)私有IP地址

●公网地址必须被注册

●私有地址被保留,并可以被任何人使用

(2)NAT的工作过程:

路由器将公网地址与私有地址之间进行转换。

2.NAT的分类

静态NAT的特征是内部主机地址被一对一映射到外部主机地址

动态NAT的特征是内部主机使用地址池中的公网地址来映射

端口复用pat的特征是内部多个私有地址通过不同的端口被映射到一个公网地址

3.动态NAT配置

r1(config)#ipnatpoolNAT200.200.200.3200.200.200.50netmask255.255.255.0

r1(config)#access-list1permit10.1.1.00.0.0.255

r1(config)#ipnatinsidesourcelist1poolNAT

r1(config)#interfacef0/0

r1(config-if)#ipnatinside

r1(config)#ints0/0

r1(config-if)#ipnatoutside

r1#shipnattranslations

ProInsideglobalInsidelocalOutsidelocalOutsideglobal

---200.200.200.310.1.1.2------

--200.200.200.410.1.1.3-----

---200.200.200.510.1.1.4-----

4.静态NAT配置

r1(config)#ipnatinsidesourcestatic10.1.1.2200.200.200.3

r1(config)#ipnatinsidesourcestatic10.1.1.3200.200.200.4

r1(config)#interfacef0/0

r1(config-if)#ipnatinside

r1(config)#ints0/0

r1(config-if)#ipnatoutside

r1#shipnattranslations

ProInsideglobalInsidelocalOutsidelocalOutsideglobal

---200.200.200.310.1.1.2------

---200.200.200.410.1.1.3------

5.PAT配置

r1(config)#ipnatpoolNAT200.200.200.3200.200.200.50netmask255.255.255.0

r1(config)#access-list1permit10.1.1.00.0.0.255

r1(config)#ipnatinsidesourcelist1poolNAToverload

r1(config)#interfacef0/0

r1(config-if)#ipnatinside

r1(config)#ints0/0

r1(config-if)#ipnatoutside

r1(config)#iproute0.0.0.00.0.0.0200.200.200.2

r1#shipnattranslations

ProInsideglobalInsidelocalOutsidelocalOutsideglobal

icmp200.200.200.3:

179210.1.1.4:

17922.2.2.2:

17922.2.2.2:

1792

icmp200.200.200.3:

102410.1.1.2:

17922.2.2.2:

17922.2.2.2:

1024

6.NAT配置实例

1.在2611上完成以下配置

Router_config#interfaces0/3

Router_config_s0/3#ipaddress211.1.1.2255.255.255.0

Router_config_s0/3#physical-layerspeed64000

Router_config_s0/3#noshutdown

Router_config_s0/3#interfacef0/0

Router_config_f0/0#ipaddress211.2.2.1255.255.255.0

2.在1702-1上完成以下配置

Router_config#interfacef0/0

Router_config_f0/0#ipaddress192.168.1.1255.255.255.0

Router_config_f0/0#interfaces0/2

Router_config_s0/2#ipaddress211.1.1.1255.255.255.0

Router_config#iproute0.0.0.00.0.0.0211.1.1.2配置默认路由

3.结果:

完成以上配置指令以后,在211.2.2.2上建立网站,可以发现192.168.1.10的计算机可以ping通192.168.1.1,也可以ping通211.1.1.1,但无法ping通211.1.1.2,更无法访问211.2.2.2上的网站,需要在1702-1上启动nat功能。

在1702-1上完成以下配置:

Router_config#interfaces0/2

Router_config_s0/2#ipnatoutside

Router_config_s0/2#interfacef0/0

Router_config_f0/0#ipnatinside

Router_config_f0/0#exit

Router_config#ipaccess-liststandardnatacl

Router_config_std_nacl#permit192.168.1.0255.255.255.0

Router_config_std_nacl#exit

Router_config#ipnatinsidesourcelistnataclinterfaces0/2

定义符合natacl的数据流的源地址在访问外网时翻译成外网口s0/2的ip地址。

完成以上配置后,可以发现192.168.1.10的计算机可以访问211.2.2.2上的网站。

4.在192.168.1.10的计算机上面配置web网站

从211.2.2.2的计算机上无法访问,进行静态的端口映射,将211.1.1.1的80端口映射给192.168.1.10的80端口,在1702-1上完成以下配置:

Router_config#ipnatinsidesourcestatictcp192.168.1.1080211.1.1.180

此时可以从211.2.2.2的计算机上访问211.1.1.1的80端口,就可以访问192.168.1.10的80端口(即web网站)。

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 网络工程综合项目 网络工程 综合 项目 指导书

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《Java程序设计》考试大纲及样题试行.docx

《Java程序设计》考试大纲及样题试行.docx