蜜罐部署实验.docx

蜜罐部署实验.docx

- 文档编号:10247003

- 上传时间:2023-02-09

- 格式:DOCX

- 页数:46

- 大小:3.14MB

蜜罐部署实验.docx

《蜜罐部署实验.docx》由会员分享,可在线阅读,更多相关《蜜罐部署实验.docx(46页珍藏版)》请在冰豆网上搜索。

蜜罐部署实验

Gen3蜜罐部署实验。

。

企业典型网络安全架构部署实验。

。

【实验环境】

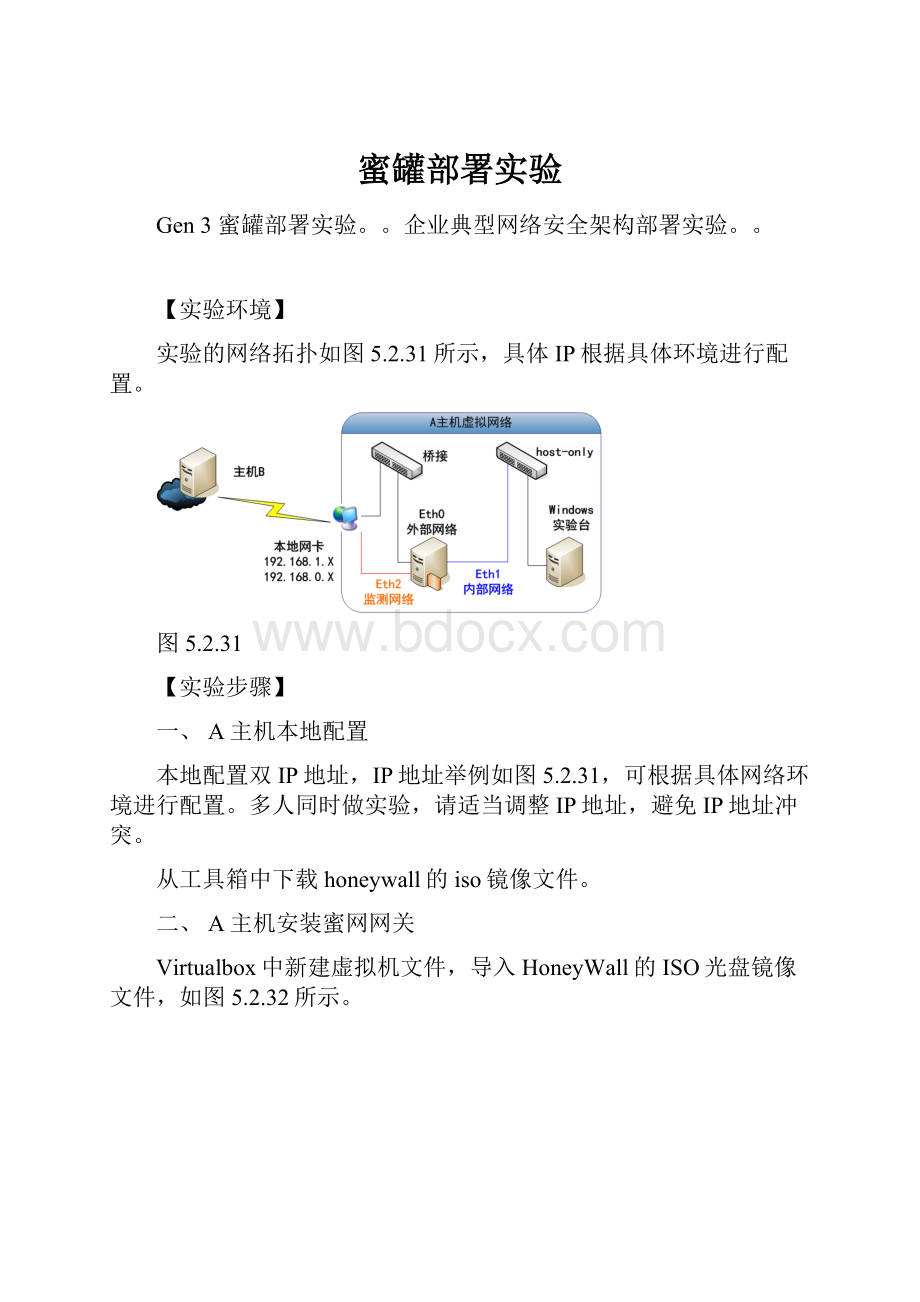

实验的网络拓扑如图5.2.31所示,具体IP根据具体环境进行配置。

图5.2.31

【实验步骤】

一、A主机本地配置

本地配置双IP地址,IP地址举例如图5.2.31,可根据具体网络环境进行配置。

多人同时做实验,请适当调整IP地址,避免IP地址冲突。

从工具箱中下载honeywall的iso镜像文件。

二、A主机安装蜜网网关

Virtualbox中新建虚拟机文件,导入HoneyWall的ISO光盘镜像文件,如图5.2.32所示。

图5.2.32

启动画面如图5.2.33所示,按“回车”进行安装,系统会自动拷贝文件并安装系统。

图5.2.33

安装完成提示输入用户名及密码,如图5.2.34所示;默认帐户roo,密码honey。

图5.2.34

三、配置蜜网网关

输入“su-”进入配置界面,或者直接输入“menu”命令。

配置界面如图5.2.35所示。

图5.2.35

选择“HoneywallConfiguration”对honeywall进行配置,可选择“Interview”进行交互式的配置。

例如配置蜜罐IP地址,如图5.2.36所示,该地址为蜜罐系统的IP地址。

图5.2.36

配置网关的管理地址,本机主机可以访问该地址对honeywall进行管理。

由于管理接口虚拟网卡类型为桥接,所以此处需要配置访问地址同本地IP同一网段即可,如图5.2.37所示。

图5.2.37

配置Sebek服务器端地址与端口,其它选项默认即可。

配置完毕,本地用户可以直接访问https:

//192.168.1.3,查看网关状态,如图5.2.38所示。

图5.2.38

四、A主机启动Windows实验台,安装Sebek

蜜罐可以采用已安装的Windows2003虚拟机镜像或Windows实验台。

并且虚拟机网卡需要配置成为host-only状态。

示例IP地址为192.168.0.4。

查看honeywall中eth1的mac地址,如图5.2.39所示。

工具箱中下载Sebek客户端,在虚拟机中安装,并点击配置向导,输入honeywall中eth1的mac地址,如图5.2.310所示,其它选项默认即可。

图5.2.39

图5.2.310

五、B主机进行攻击测试

B主机选取X-scan对目标主机192.168.0.4主机进行攻击。

并查看honeywall状态,如图5.2.311所示。

点击进入则可以查看详细攻击信息。

图5.2.311

图5.2.312中显示对目标地址192.168.0.4进行了用户名的破解。

图5.2.312

企业典型网络安全架构部署实验

【实验环境】

一、典型实验环境

典型实验环境如图5.2.11所示,注意主机只能拥有内网地址。

图5.2.11

二、VPN网络环境

VPN网络实验环境如图5.2.12所示,注意主机只能拥有内网地址。

图5.2.12

【实验步骤】

一、安装VMwarePlayer

从工具箱中下载企业典型网络安全架构部署实验-VMPlayerNetCfg.rar、企业典型网络安全架构部署实验-VMware-player-3_1_4-385536.rar、企业典型网络安全架构部署实验-Smoothwall3.rar到本地主机。

解压企业典型网络安全架构部署实验-VMware-player-3_1_4-385536.rar,双击VMware-player-3.1.4-385536.exe安装VMwarePlayer,默认安装即可,安装后重启。

解压企业典型网络安全架构部署实验-VMPlayerNetCfg.rar,将解压出的文件复制到VMwarePlayer安装目录,覆盖原有文件。

然后启动复制过去的vmnetcfg.exe,设置虚拟机绑定的网卡(设置VMnet0桥接的物理网卡),点击“Apply”再点击“OK”。

图5.2.13

解压企业典型网络安全架构部署实验-Smoothwall3.rar到本地主机,然后启动VMwarePlayer,打开smoothwall3虚拟机。

图5.2.14

图5.2.15

二、设置典型网络

(一)网卡配置

Smoothwall工作不同模式时,需要对虚拟机添加网卡。

(1)进入配置菜单

输入“setup”,选择网络设置,选择分别对网络工作类型,网卡分配,IP地址及DNS设置,如图5.2.17所示。

图5.2.16

图5.2.17

(2)分配网卡

注意:

现有虚拟机如果已设定无须再做这一步

网络工作类型选择GREEN+ORANGE+RED,然后在Driverandcardassignments中将现有物理网卡分配给Green,Orange,Red区域(按顺序为eth0,eth1,eth2,配置时直接按顺序选择即可)。

图5.2.18选择工作类型

图5.2.19选择Probe

图5.2.110网卡分配选择

(3)设置各网卡IP地址

对现用网卡进行IP地址设置,如图5.2.111所示,需要按照实验环境设置IP地址,注意不要使用冲突的IP地址。

注意:

设置完成后选择Done。

图5.2.111

(二)防火墙网络区域的配置

防火墙的网络连接分为三个区域,三个区域分别为GREEN,RED,ORANGE,如图5.2.112所示。

图5.2.112

(1)本地主机IP地址为192.168.2.43(根据实际情况设置,在GREEN区域即192.168.2.0/24网段)

设置本地网卡地址为192.168.2.43,网关配置为192.168.2.222,即防火墙内部接口地址,具体如图5.2.113所示。

图5.2.113

(2)打开管理页面(http:

//虚拟机IP:

81)输入用户名密码,选择“Networking|Interface”配置网卡,如图5.2.114所示。

图5.2.114

(3)页面上会列出该防火墙所有的网卡设备,管理员可对IP地址进行设置,IP详细设置如:

Green区域IP地址如图5.2.115所示,表示防火墙的内部网络接口地址。

图5.2.115

Orange区域IP地址如图5.2.116所示,表示防火墙的DMZ网络接口地址。

图5.2.116

Red区域IP地址如图5.2.117所示,表示防火墙的外部网络接口地址。

并可设置外部接口的Dns和网关地址。

图5.2.117

网络连接如图5.2.112所示。

(三)Snort启动设置

点击services-->IDS进入IDS配置界面如图5.2.118所示。

图5.2.118

Snort功能开启,选中snort后的选框,点击“SAVE”即可开启入侵检测功能,如图5.2.119所示。

图5.2.119

(四)检测设置

设置规则生效时间,即为在定义的时间内,入侵检测系统是停止工作的,如图5.2.120所示。

图5.2.120

(五)排除列表

用户可通过输入每条snort规则对应的sid和gid号,对相应的规则进行屏蔽。

即在GuardianIgnoreSIDs中sid对应的规则的网络行为发生时,系统并不会产生日志,如图5.2.121所示。

图5.2.121

同时也可添加排除主机,即在GuardianIgnoreIP中定义的IP,不再入侵检测IP范围内,同时也不会产生关于该Ip地址的入侵检测日志,如图5.2.122所示。

图5.2.122

(六)规则检索

点击如图5.2.123中的OinkmasterSnortConfigurationTools连接,即可配置检索snort相应的规则。

如图5.2.124所示,在search按钮上方的输入框输入snort规则的sid号,网页上则会列出所有号码为前缀的所有规则。

图5.2.123

图5.2.124

(七)定制规则

在local.rulesEditingBox中可以手动输入IDS规则,规则格式为snort规则格式,并点击“save”进行保存,如图5.2.125所示。

重新启动snort,则新添加的snort规则生效。

图5.2.125

(八)查看日志

点击logsids可以查看snort所记录的入侵检测日志,如图5.2.126所示。

日志中包括该条规则的报警信息,数据包流向,触发时间等信息。

图5.2.126

三、设置vpn网络

本实验两人一组,组成如实验环境中说明的拓扑结构对网络进行配置,具体拓扑图如图5.2.127所示。

图5.2.127

(1)A网关IPSecvpn配置如图5.2.128所示。

图5.2.128

填写A网关外部地址,left。

填写A网关下一条目标地址,Right。

填写A网关内部子网,Leftsubnet。

填写A网关下一条目标网络,RightSubnet。

A和B填写相同的secret。

(2)B网关IPSecVPN配置如图5.2.129所示。

图5.2.129

填写A网关外部地址,left。

填写A网关下一条目标地址,Right。

填写A网关内部子网,LeftSubnet。

填写A网关下一条目标网络,RightSubnet。

A和B填写相同的secret。

(3)如图5.2.130所示,添加连接。

图5.2.130

(4)连接成功如图5.2.131所示。

图5.2.131

当前连接可用时,则会显示open表示连接成功。

IDS与多台防火墙联动

【实验环境】

一台用作IDS的虚拟机,多台安装了防火墙(iptables)的虚拟机(本机防火墙或网络防火墙),虚拟机的IP在同一网段(防火墙有一个IP在同一网段)。

具体网络拓扑如图5.2.21所示。

图5.2.21

【实验步骤】

一、安装配置IDS

在IDS机需要安装IDS。

开启Linux实验台,首先安装libpcap0.8.3和pcre7.7(解压后./configure,make,makeinstall)。

解压snort_inline-2.6.1.5.tar.gz。

解压snortsam-patch.tar.gz,然后转到其目录下输入命令:

“./patchsnort.sh/usr/local/snort_inline-2.6.1.5”为snort_inline-2.6.1.5添加补丁。

转到snort_inline-2.6.1.5目录下,运行./autojunk.sh,然后通过./configure,make,makeinstall三步来安装snort_inline。

注意:

本实验用的是snort_inline,其它snort版本一样可用,只是在添加插件时需要转到snort目录下运行如下命令:

cp./m4/libprelude.m4/usr/share/aclocal

aclocal

autoheader

automake--add-missing

autoconf

然后通过./configure,make,makeinstall三步来安装snort_inline。

通过VI打开/usr/local/snort_inline-2.6.1.5/etc/snort.conf在输出插件中添加:

outputalert_fwsam:

IP地址:

端口/密码(空格)IP地址:

端口/密码……

将警报发给设置的IP对应的普通学生端主机,每个学生端主机都可以监听指定的端口并设置密码,IDS设置的端口与密码必须与每一台学生端主机设置的一致。

IP地址也可改成主机名。

最后,注释掉所有不存在的规则文件。

二、安装防火墙与snortsam

防火墙采用实验台自带的Iptables,在IDS机端和普通学生实验台都要安装snortsam。

解压snortsam-src-2.57.tar.gz并转到其目录下,运行./makesnortsam.sh即可完成安装。

在/usr/local/snortsam/conf目录下新建文件snortsam.conf。

利用VI在snortsam.conf中添加如下:

port监听的端口

accept监听来源IP,密码

iptableseth0

dontblockIDS主机IP

监听的IP可以设为IDS主机的IP,也可以设为监听的网络(例如192.168.1.0/24)。

对其它的设置有兴趣的同学可以参考snortsam.conf.sample的介绍尝试设置。

注意:

需要设置不要阻塞IDS主机的IP。

三、添加新的IDS规则

可以在/usr/local/snort_inline-2.6.1.5/rules目录下建立自己的规则文件,并且在/usr/local/snort_inline-2.6.1.5/etc/snort.conf中包含该规则。

注意要使触发规则后实现阻塞IP的功能必须在规则中加入“fwsam:

who,duration;”;其中“who”表示需阻塞的IP一般为src,source,dst,dest,destination(从字面意思即可理解为触发规则的数据包的源、目的地址);duration表示阻塞时间长度(单位可以是days、months、weeks、years、minutes、seconds、hours等)。

四、实验测试

在IDS主机端输入命令:

snort_inline–c/usr/local/snort_inline-2.6.1.5/etc/snort.conf

启动snort_inline,其它学生实验台在snortsam目录运行

./snortsam/usr/local/snortsam/conf/snortsam.conf

启动snortsam(IDS主机端也可启动snortsam)。

在这里针对nmap的TCPXmasTree扫描,通过观察数据包分析扫描特征,自己添加规则用来阻塞IP从而防止此类扫描并观察snortsam运行时的提示信息。

Web安全攻防实验

【实验环境】

图5.2.41

实验的网络拓扑如图5.2.41所示。

WEB攻防中的WEB主机可以是互联网的WEB服务器,也可以是本地局域网的服务器。

实验过程中建议学生使用我们提供的虚拟机测试平台。

【实验步骤】

一、攻击实验一

(一)扫描主机

首先得到主机的IP地址,对主机进行常用端口扫描。

查看主机开放了那些服务,例如ftp,Web,Sql等服务。

再针对不同服务的漏洞,对其进行攻击。

常用的扫描工具如X-scan。

使用X-scan对主机进行扫描。

从如图5.2.42所示的扫描结果可以看到,远程主机开放80端口,80端口为WEB服务。

图5.2.42

或者直接访问主机的Web页面,寻找漏洞点。

例如当网站采用常见开源BBS,则可利用BBS的公开漏洞进行测试和学习。

(二)扫描漏洞

尝试默认数据库下载(http:

//实验台IP/page6/data/dvbbs6),如图5.2.43所示。

图5.2.43

如果BBS管理员采用默认的数据库存放位置,则很容易被攻击者获得,从而得到系统所有用户的用户名信息。

扫描得到的漏洞通常为:

默认用户与密码;默认的数据库位置,例如:

data/dvbbs6.mdb;BBS漏洞。

(三)破解口令

数据库中保存了用户名与密码,但密码是经过md5算法加密的,所以我们需要使用md5反向破解软件,或者通过网站查询的形式。

得到最终的管理员的真实密码。

在地址栏中输入http:

//实验台IP/Page6/tongji.asp?

orders=2&N=10%20userpassWord,(注意逗号)显示2个用户的密码,被MD5进行了加密,如图5.2.44所示。

图5.2.44

得到用户密码的MD5值,登陆MD5破解网站(例如admin密码admin888。

图5.2.45

(四)上传后门

修改asp木马(在工具箱里下载save.asp木马)的文件名为XX.jpg。

然后发表话题(必需先建好板块,然后才能发表新帖),上传改名后的jpg文件,如图5.2.46所示。

图5.2.46

(五)登录后台

使用破解后的论坛管理员密码登录管理后台,管理界面如图5.2.47所示;首先以admin角色登录,点击“管理”。

图5.2.47

(六)修改木马文件

上传的木马文件改后缀为jpg,所以无法直接访问,要使asp运行,必须将文件后缀改为asp,并访问运行asp脚本。

点击“文件管理”,查看上传后的jpg文件路径,如图5.2.48所示,并将文件路径复制下来。

图5.2.48

利用数据库备份漏洞对上传的jpg文件进行改名,点击“备份数据库”,输入已上传的jpg文件,备份数据库名称须填写为改后缀为asp的文件,如图5.2.49所示。

图5.2.49

点击确定,jpg文件将会被修改为asp文件,根据路径,将会访问asp木马,如图5.2.410所示,达到进一步控制主机的目的。

图5.2.410

二、攻击实验二

此实验是讲解动易2006上传漏洞的利用方法,此入侵方法利用了Win2003存在的一个文件解析路径的漏动,具体步骤如下:

(一)注册用户

打开主页面(http:

//实验台IP/index.asp),然后注册一个以“.asp”结尾的用户,如图5.2.411所示。

图5.2.411

只需要将用户名填写为xxx.asp即可,其它信息可以任意填写,如图5.2.412所示。

图5.2.412

(二)访问上传页面

由于动易2006有一些检测功能,所以将asp脚本木马的后缀修改为.jpg的形式进行上传不可行(上传路径:

http:

//实验台IP/user/Upload.asp?

dialogtype=UserBlogPic&size=5),会出现如图5.2.413所示的提示。

图5.2.413对文件进行了检查

如图5.2.414所示,用画图工具产生一副全新的图片;然后使用记事本打开,如图5.2.415所示。

图5.2.414生成新图片

图5.2.415

使用记事本打开asp脚本木马(从工具箱中下载的“火狐免杀小马”),将其代码全部拷到图片里(在原始数据之后粘贴,注意文件大小不能超过100k),产生如图5.2.416所示的新文件。

图5.2.416生成的新asp脚本木马

生成了新的图片asp脚本木马之后,将其上传到服务器上面(上传路径:

http:

//实验台IP/user/Upload.asp?

dialogtype=UserBlogPic&size=5),如图5.2.417和图5.2.418所示。

图5.2.417进行上传

图5.2.418上传成功

(三)浏览上传成功的asp脚本木马

上传成功之后,通过查看页面源文件(查看-源文件),得到上传文件的地址,如图5.2.419所示。

图5.2.419找到上传之后的文件地址

浏览之后即得到上传大马的页面。

图5.2.420

用记事本打开asp脚本木马(通过工具箱下载的“火狐NEWWEBSHELL8.0.asp”),将其所有代码拷到输入木马的内容文本框中,在保存文件的路径设置为当前文件绝对路径的相同目录下,点击保存。

图5.2.421

打开上传的asp木马显示WebShell登录页面。

图5.2.422上传成功的webshell登录页面

输入登录密码(默认为admin),获取shell。

图5.2.423

三、防御实验

(一)防止数据库下载

在IIS中添加一个.mdb的解释器即可,原因是因为IIS在处理页面时,是先得知相关的文件的后缀,然后将该后缀的文件交由相应的解释器进行解释(比如.asp的页面,就交由asp.dll解释),最后再将解释之后的结果返还给用户,也就是说用户通过IE浏览器看见的页面,是IIS处理后的最终结果,那么我们添加一个.mdb的解释器后,所有用户提交的浏览.mdb的请求,IIS将交由该解释器进行解释,即便用户通过其它方法下载回本地,也是无法浏览的。

如图5.2.424所示在IIS中给.mdb文件添加解释器,注意不要使用asp.dll对.mdb文件进行解释。

图5.2.424

(二)单一站点,单一用户,防止旁注

单一的站点单一的用户,这个方法是针对虚拟主机的服务商而言的,如果所有站点都是使用的同一个用户(IUSR_机器名),那黑客拿下一个站点的权限,就将整个虚拟主机上的站点都被人拿到了,那损失就大了,具体的设置方法如下:

(1)首先建立一个guests组的用户,比方说站点为aaa那么我们就建立一个aaa的用户,密码也为aaa(这是为了方便自己日后管理,免得站点多了,密码忘记了),将这个用户从users组删除并且加入到guests组,相关命令如下:

netuseraaaaaa/add

netlocalgroupusersaaa/del

netlocalgroupguestsaaa/add

(2)然后将上面建立的用户分别应用到与根目录上

aaa用户对于aaa站点的更目录拥有权限,权限的分配如图5.2.425所示,是对于站点目录而言的。

图5.2.425

下面对IIS进行设置:

右键点击aaa站点,选择“属性|目录安全性|身份验证和访问控制|编辑”;将aaa用户填写进去,如图5.2.426所示。

图5.2.426

至此,单一站点单一用户设置完成,至于这样设置之后为什么我们访问站点不会要求我们输入用户名的问题,由于时间关系这里我不做解释,大家先依葫芦画瓢的按我的步骤做吧!

需要注意的是这里只说明了aaa站点跟aaa用户的设置,如果有bbb站点,那么就应该建立一个bbb用户,然后按照上面的操作,将上面的aaa全部换成bbb即可。

(3)对上传目录设置,防止asp脚本木马被执行

用户上传的文件要么是一些exe文件,要么是一些图片或者一些rar文件,而这些文件是绝对不会存在需要IIS解释的脚本的,也就是说这些文件根本不需要解释,可以直接被用户浏览,如果将该目录的权限设置为“纯脚本”,那么黑客就有机可乘,所以将此目录的权限更改“无”,即使用户上传的是ASP脚本木马,用户也浏览不了了。

具体步骤为:

在IIS中找到这个文件夹右键点击,选择“属性|目录|执行权限”,将原来的“纯脚本”改为“无”,如图5.2.427所示。

图5.2.427

网络安全整体规划与实现

【实验环境】

学生可以2人为一组,组成实验1“企业典型网络安全架构部署实验”的网络环境,网络拓扑如图5.2.61所示;分别对不同网段进行扫描评估等操作,评估整个网络架构的安全性。

图5.2.61

【实验步骤】

一、本地主机运行状态评估(SecAnalyst)

(1)查看扫描内容

点击“插件”标签,即可查看本地运行状态评估所要检测的项目,列表如图5.2.62所示。

其中主要包括服务扫描、进程扫描、IE安全扫描、驱动文件扫描、启动文件扫描。

图5.2.62

(2)扫描系统

运行安全分析专家,点击“扫描”标签,开始对系统进行运行状态评估;点击“开始分析”即开始对系统进行扫描;扫描过程中会把扫描结果显示在软件中,其中包括非系统自带服务扫描、IE被篡改的首页及其配置、非系统自带的驱动文

- 配套讲稿:

如PPT文件的首页显示word图标,表示该PPT已包含配套word讲稿。双击word图标可打开word文档。

- 特殊限制:

部分文档作品中含有的国旗、国徽等图片,仅作为作品整体效果示例展示,禁止商用。设计者仅对作品中独创性部分享有著作权。

- 关 键 词:

- 蜜罐 部署 实验

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

冰豆网所有资源均是用户自行上传分享,仅供网友学习交流,未经上传用户书面授权,请勿作他用。

《Java程序设计》考试大纲及样题试行.docx

《Java程序设计》考试大纲及样题试行.docx